Foram encontradas 50 questões.

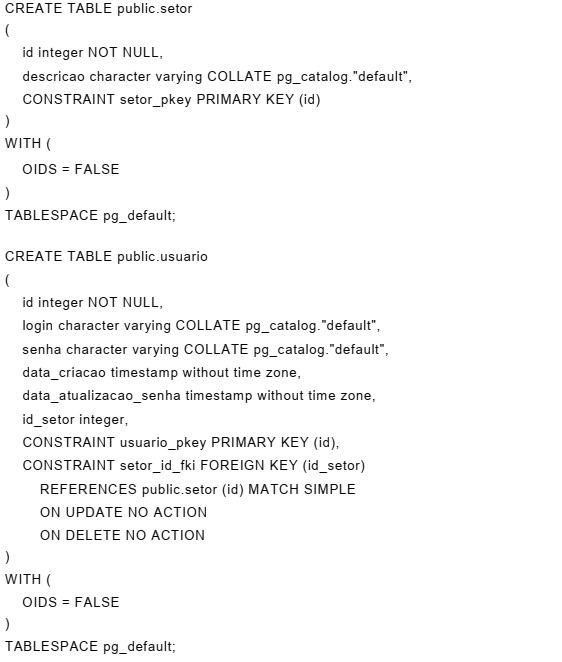

Considere as seguintes tabelas criadas em um banco de dados relacional PostgreSQL 9.5.4 através da SQL:

Com base nas tabelas, analise as afirmativas abaixo.

I A consulta em SQL “select u.login, s.descricao from usuario u join setor s on ( u.nome = s.descricao) where u.data_atualizacao_senha < now()” retorna todos os logins e todas as descrições dos setores dos usuários registrados no banco de dados que estão com data_atualizacao_senha menor que a data e hora atual.

II A consulta em SQL “select u.login, s.descricao from usuario u join setor s on (u.id_setor = s.id)” retorna todos os logins e todas as descrições dos setores dos usuários registrados no banco de dados.

III A consulta em SQL “select u.login, s.descricao from usuario u join setor s on (u.id_setor = s.id) where u.data_atualizacao_senha < now()” retorna todos os logins e todas as descrições dos setores dos usuários registrados no banco de dados que estão com data_atualizacao_senha menor que a data e hora atual.

Dentre as afirmativas, estão corretas apenas

Provas

- Banco de Dados RelacionalACIDDefinição: ACID

- Banco de Dados RelacionalACIDAtomicidade

- Banco de Dados RelacionalACIDConsistência

Provas

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxManipulação de Arquivos e Pastas (Shell)ls

- LinuxUsuários e Grupos no Linux

Para proteger arquivos importantes e impedir que usuários acessem arquivos privados de outros usuários, os sistemas operacionais possuem permissões associadas aos arquivos e diretórios. Em um ambiente Linux Ubuntu 18.04 LTS, o comando a seguir foi executado no terminal:

$ ls -l arquivo

e produziu a seguinte saída:

-rw-r----- 1 jose vendas 4983 Jan 13 13:05 arquivo

Analisando essa saída, conclui-se:

Provas

Provas

Provas

Provas

Provas

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- Controle de AcessoControle de Acesso Lógico

O gerenciamento de usuários é uma tarefa bastante comum para os administradores de sistemas operacionais, dado que as contas de usuários delimitam fronteiras entre as pessoas que usam os sistemas e entre os processos que são nele executados, além de fornecer a cada utilizador uma área para armazenar seus arquivos de maneira segura. Tendo como base a administração de contas de usuários, analise as afirmativas abaixo.

I A utilização de grupos de usuários é uma forma de atribuir ou limitar direitos a vários usuários, de uma vez, em um sistema operacional.

II Alguns comandos do Linux, como, por exemplo, useradd, passwd e chmod, podem ser utilizados para automatizar a tarefa de criação de usuários.

III O arquivo /etc/users.conf contém os valores-padrão determinados para a criação de novas contas.

IV Na maioria das grandes organizações, as informações das contas de usuários são armazenadas em servidores de autenticação centralizada.

Dentre as afirmativas, estão corretas

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

Provas

Provas

Caderno Container