Foram encontradas 110 questões.

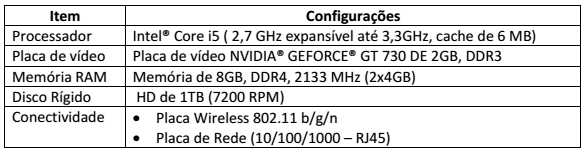

A partir dos dados da tabela, assinale a afirmativa correta.

Provas

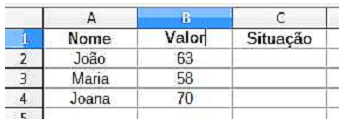

Considere a planilha do LibreOfficeCalc, versão 5.1.4 abaixo.

Se a célula C2 for preenchida com a fórmula =SE(B2>59;"AP";SE(B2>50;"PF";"REP")) e a célula C3 for preenchida com a fórmula =SE(B3>59;"AP";SE(B3>50;"PF";"REP")), os resultados apresentados por essas fórmulas serão, respectivamente:

Provas

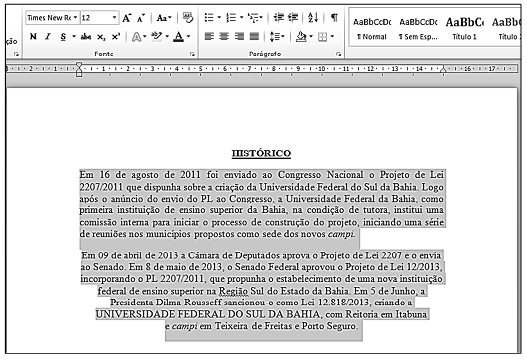

A figura abaixo apresenta um texto do Microsoft Word 2010 (idioma português), em sua instalação padrão, com dois parágrafos selecionados.

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A formatação de fonte utilizada nos dois parágrafos selecionados é Times New Roman, tamanho 12.

( ) O alinhamento do primeiro parágrafo selecionado é justificado, já o do segundo parágrafo selecionado é centralizado.

( ) A margem esquerda do texto selecionado está configurada para 2 cm.

( ) Na formatação do título foi aplicado o efeito itálico.

Assinale a sequência correta.

Provas

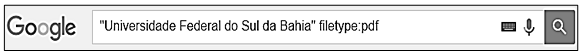

A figura abaixo ilustra a caixa de pesquisa do Google preenchida com alguns termos de pesquisa.

De acordo com a figura, qual o resultado da busca utilizando os termos de pesquisa especificados?

Provas

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

- Segurança LógicaSegurança na Internet

Sobre segurança na internet e códigos maliciosos (malware), leia o texto abaixo.

é um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos. Já o não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim pela execução direta de suas cópias ou pela exploração automática de vulnerabilidades existentes em programas instalados em computadores.

Os termos que preenchem correta e respectivamente as lacunas são:

Provas

Provas

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPharming

- Ataques e Golpes e AmeaçasPhishing Scam

- Segurança LógicaSegurança na Internet

Phishing é o tipo de fraude na internet, por meio da qual um golpista tenta obter dados pessoais e financeiros de um usuário pela utilização combinada de meios técnicos e engenharia social. Sobre esse assunto, analise as afirmativas.

I - Pharming é um tipo específico de phishing que envolve o redirecionamento da navegação do usuário para sites falsos, de forma que, quando ele tenta acessar um site legítimo, o navegador Web é redirecionado para uma página falsa.

II - Por se tratar de uma fraude pouco comum e, na maioria das vezes, inofensiva, descarta-se a utilização de mecanismos de segurança, como programas antimalware, firewall pessoal e filtros antiphishing.

III - Sites de comércio eletrônico ou Internet Banking confiáveis, na maioria das vezes, utilizam conexões seguras, por exemplo HTTPS, quando dados sensíveis são solicitados.

IV - O phishing pode ocorrer por meio do envio de mensagens eletrônicas que tentam se passar pela comunicação oficial de uma instituição conhecida, como um banco, uma empresa ou um site popular.

Estão corretas as afirmativas

Provas

Em relação à temática abordada no texto, assinale a afirmativa INCORRETA.

Provas

Provas

1 - Fase inflamatória 2 - Fase de proliferação 3 - Fase de maturação

( ) A epitelização só é possível na presença de tecido vascular viável. ( ) Começa no momento da lesão inicial, e dura de 4 a 24 dias. ( ) Surge um tecido vermelho, brilhante, com aspecto de carne viva e granuloso. ( ) As fibras de colágeno se reorganizam e se remodelam. ( ) Os macrófagos substituem os leucócitos e produzem fatores de quimiotaxia e de crescimento, que atraem para o local as células necessárias à reparação tecidual.

Assinale a sequência correta.

Provas

Caderno Container