Foram encontradas 60 questões.

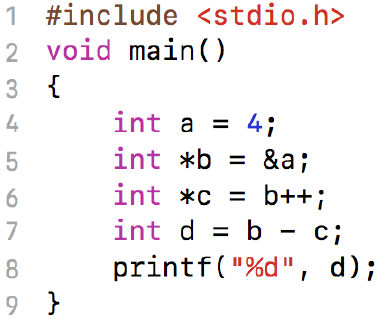

Considere o seguinte código em C. Qual seria a saída desse programa?

Provas

A linguagem de marcação JSON suporta caracteres Unicode?

Provas

JSON é uma linguagem de marcação muito versátil. É possível definir objetos e vetores com JSON. Analise e marque qual das seguintes respostas define corretamente um objeto composto por um array de elementos.

Provas

Qual é a ordem correta de prioridade, dos critérios para a seleção de rota BGP? Numerar do mais prioritário até o menos prioritário.

(1) Preferência local mais alta (valor global dentro do Sistema Autônomo);

(2) Preferência do mais baixo MED (Multi-Exit Discriminator);

(3) Preferência por rotas que tenha se originado do roteador;

(4) Preferência pelo trajeto com o mais baixo tipo da origem;

(5) Preferência por caminhos de AS mais curtos;

(6) Preferência pelo peso local mais alto (local ao roteador).

Provas

Vamos considerar um computador invadido na sua rede local, e que está se comunicando com a Internet, por meio de um switch ou roteador da sua rede. De que maneira, o tráfego do atacante poderia ser encaminhado para um IDS, sem gerar problemas de desempenho na rede?

Provas

- AbrangênciaLAN: Local Area Network

- Equipamentos de RedeSwitch

- Segurança de Redes

- Topologias de Rede

- Transmissão de Dados

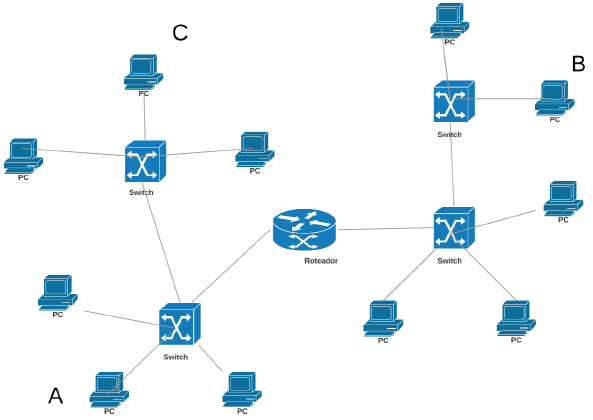

Considerando a rede mostrada no diagrama da questão, suponha que todos os switches sejam do tipo "switches de auto-aprendizado". Considere agora um datagrama sendo enviado de A para B. A premissa é que nem A, nem B, tenha enviado quaisquer quadros ou datagramas nesta rede anteriormente. Quantos dos 11 PCs na rede irão receber fisicamente o frame contendo o datagrama enviado por A? Em seguida, vamos supor que o PC "C" queira enviar um datagrama para A, logo após o datagrama A-B ter sido enviado.

Quantos dos 11 PCs irão receber o quadro de C?

Provas

Considerando a tecnologia de redes sem fio WLAN IEEE 802.11, quais das seguintes afirmações estão corretas?

I - Para que a WLAN funcione no modo infraestrutura, todo o tráfego do enlace sem fio precisa passar pelo Ponto de Acesso;

II - Diversas técnicas da camada física, como OFDM (Orthogonal Frequency Division Multiplexing) e MIMO (Multiple Input and Multiple Output), estão presentes no padrão WLAN 802.11. Por outro lado, somente o mecanismo de controle MAC CSMA/CA (Carrier Sense Multiple Access/Collision Avoidance) é utilizado nesse padrão;

III - Para poder se associar a uma WLAN, uma estação pode tanto varrer o espectro procurando redes ativas pró-ativamente, ou aguardar passivamente até que uma mensagem de "beacon" seja recebida pelo Ponto de Acesso.

Provas

Você assiste a um famoso filme de hackers e ouve um personagem dizendo: "Neo, dada a sub-rede 192.168.2.0/29, atribua a esse roteador na interface E0 o primeiro endereço válido da oitava sub-rede, e na interface S0, o último endereço válido da décima segunda subrede". Os sentinelas estão chegando em 30 segundos. O que voce configura no roteador?

Provas

No ataque de forjar (spoofing) um endereço IP (Internet Protocol), qual é o campo do pacote IP que o atacante manipula?

Provas

Qual dos seguintes tipos de endereços IPv6 é inválido?

Provas

Caderno Container