Foram encontradas 545 questões.

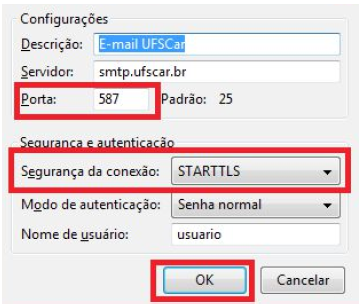

Observe a figura abaixo:

Assinale a alternativa correta.

Provas

Em certo sistema Linux configurado para autenticar contas de usuário via LDAP usando o módulo pam_unix, o arquivo "/etc/nsswitch.conf" contém o seguinte trecho:

passwd: files ldap

group: files ldap

shadow: files ldap

E o arquivo "/etc/ldap/ldap.conf" contém o seguinte trecho:

binddn cn=autenticacao,ou=System-Users,dc=ufscar,dc=br

bindpw g4uSIHHft5

Assinale a alternativa correta.

Provas

Analise as afirmativas a seguir:

I. O comando "VBoxManage list intnets" apresenta informações sobre as interfaces de rede de todas as máquinas virtuais gerenciadas pelo VirtualBox;

II. Dependendo das configurações do switch que está conectado à interface de rede do sistema hospedeiro, uma máquina virtual pode ter o acesso à rede externa bloqueado se a sua interface for configurada em modo "Bridge" com a do hospedeiro;

III.O modo "Rede Interna" permite que interfaces de rede conectadas a uma mesma rede interna troquem quadros entre si como se estivessem conectadas a um mesmo switch;

IV.Configurar a interface de rede de uma máquina virtual no modo "NAT" faz com que o VirtualBox configure automaticamente um servidor dnsmasq (DHCP e cache de DNS) e insira uma regra de MASQUERADE na tabela nat do iptables do sistema hospedeiro.

Assinale a alternativa correta.

Provas

Considere o trecho abaixo, retirado da saída do comando "VBoxManage showvminfo vm", onde "vm" é o nome de uma máquina virtual com Windows.

Audio: enabled (Driver: PulseAudio, Controller: HDA, Codec: STAC9221)

Audio playback: disabled

Audio capture: enabled

Clipboard Mode: GuestToHost

Drag and drop Mode: disabled

Session name: GUI/Qt

Video mode: 1362x707x32 at 0,0 enabled

VRDE: disabled

USB: enabled

EHCI: enabled

XHCI: disabled

Assinale a alternativa correta.

Provas

Considere o trecho abaixo, retirado da saída do comando "VBoxManage showvminfo vm", onde "vm" é o nome de uma máquina virtual com Windows.

Shared folders:

Name: 'Compartilhado', Host path: '/home/usuario/SharedFiles' (machine mapping), writable

Assinale a alternativa correta.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFSCAR

Orgão: UFSCAR

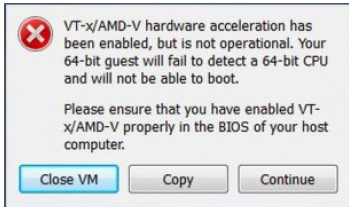

Observe a figura abaixo:

Assinale a alternativa que explica corretamente a informação apresentada na figura.

Provas

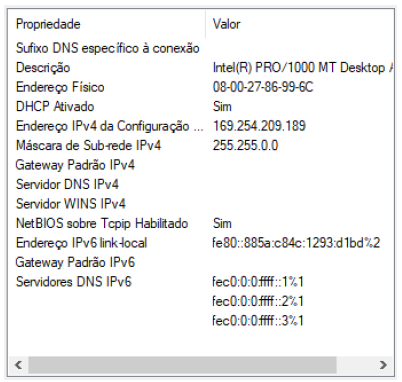

Observe a figura abaixo:

Assinale a alternativa que explica corretamente a informação apresentada na figura.

Provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- TCP/IPSub-redes, Máscara e Endereçamento IP

Considere o trecho abaixo, retirado do arquivo "/var/lib/dhcp/dhclient.leases" de um computador com Linux.

lease {

interface "wlan0";

fixed-address 200.136.246.34;

option subnet-mask 255.255.255.0;

option routers 200.136.246.6;

option dhcp-lease-time 563;

option dhcp-message-type 5;

option domain-name-servers 200.136.207.5,200.133.224.5;

option dhcp-server-identifier 200.136.246.151;

option broadcast-address 200.136.246.255;

option domain-name "wifi.ufscar.br";

renew 2 2018/02/05 11:57:57;

rebind 2 2018/02/05 12:01:31;

expire 2 2018/02/05 12:02:42;

}

Assinale a alternativa correta.

Provas

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Assinale a alternativa que apresenta, respectivamente, um protocolo utilizado em clientes de e-mail para o recebimento e outro utilizado para o envio de e-mails.

Provas

- Conceitos BásicosTerminologiaVulnerabilidade

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Segurança LógicaFerramentas Antimalware

Analise as afirmativas a seguir:

I. Alguns tipos de falha de software permitem que um computador seja comprometido mesmo sem a interação do usuário, portanto é importante manter as atualizações em dia.

II. Antivírus detectam código malicioso tanto por meio de assinaturas como por meio de heurísticas, por isso garantem proteção total contra ataques direcionados e ameaças persistentes avançadas.

III. Sistemas Linux são naturalmente imunes a código malicioso, pois é necessário o acesso como root para explorar falhas.

IV.Para prevenir perda de dados decorrente de ataques por ransomware, recomenda-se realizar backups externos à máquina, de preferência versionados, e mantê-los atualizados.

Assinale a alternativa correta.

Provas

Caderno Container