Foram encontradas 545 questões.

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

Faça a correspondência correta:

1) Você é o responsável por um laboratório de 150 máquinas. Você tem permissões suficientes nestas máquinas para configurar elas, quando necessário, para as aulas dos professores. Entretanto, você não tem a permissão de adicionar estas máquinas no servidor de domínio da instituição. Qual é o princípio sendo implementando aqui?

2) Alice precisa enviar um email para o departamento de computação com anexos. Ela gostaria de manter confidencialidade neste anexo. Qual a escolha que casa com suas necessidades?

3) Estudantes da moradia estudantil frequentam vários lugares na universidade. Em cada local, é preciso ter acesso a certos privilégios. Qual é o método mais simples para atender esses requisitos?

4) A diretoria relata que diversos empregados do campus tiveram seus dispositivos inteligentes (como celulares) hackeados e um ataque conseguiu acessar a lista de contatos e outros dados do dispositivo. Que tipo de ataque é esse?

5) Que tipo de criptografia o RSA usa?

Provas

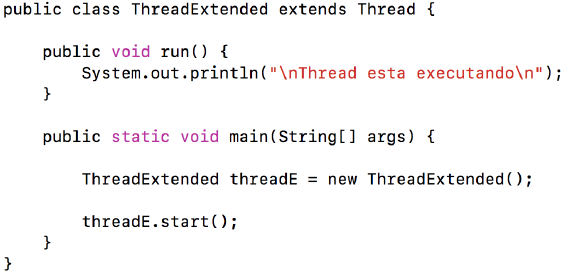

Considere o seguinte programa em Java. Qual o número de threads que está executando?

Provas

O que faz uma mensagem enviada por um computador, após o processo de boot, como tentativa de contactar o servidor de DHCP?

Provas

Qual dos seguintes utilitários de linha de comando permite conduzir consultas no DNS a partir de qualquer computador (tanto com Windows quanto com Linux) na rede e encontrar o nome de um dispositivo especificando somente o seu IP?

Provas

No contexto de segurança utilizando filtragem de pacotes. Dadas as seguintes pares de regras de iptables, qual é a resposta correta?

(1) iptables -A OUTPUT -o eth0 -p tcp -m multiport --sports 22,80,443 -m state --state ESTABLISHED

-j ACCEPT

(2) iptables -A INPUT -i eth0 -p tcp -m multiport --dports 22,80,443 -m state --state

NEW,ESTABLISHED -j ACCEPT

(3) iptables -A OUTPUT -p icmp --icmp-type echo-request -j ACCEPT

(4) iptables -A INPUT -p icmp --icmp-type echo-reply -j ACCEPT

(5) iptables -A OUTPUT -p udp -o eth0 --dport 53 -j ACCEPT

(6) iptables -A INPUT -p udp -i eth0 --sport 53 -j ACCEPT

Provas

Imagine um atacante entrando com uma longa string em um campo de data de nascimento. A entrada pode reescrever partes do programa em execução e permitir a execução de comandos no servidor. Que tipo de ataque é esse?

Provas

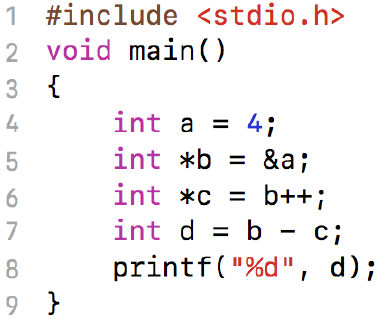

Considere o seguinte código em C. Qual seria a saída desse programa?

Provas

A linguagem de marcação JSON suporta caracteres Unicode?

Provas

JSON é uma linguagem de marcação muito versátil. É possível definir objetos e vetores com JSON. Analise e marque qual das seguintes respostas define corretamente um objeto composto por um array de elementos.

Provas

Qual é a ordem correta de prioridade, dos critérios para a seleção de rota BGP? Numerar do mais prioritário até o menos prioritário.

(1) Preferência local mais alta (valor global dentro do Sistema Autônomo);

(2) Preferência do mais baixo MED (Multi-Exit Discriminator);

(3) Preferência por rotas que tenha se originado do roteador;

(4) Preferência pelo trajeto com o mais baixo tipo da origem;

(5) Preferência por caminhos de AS mais curtos;

(6) Preferência pelo peso local mais alto (local ao roteador).

Provas

Caderno Container