Foram encontradas 60 questões.

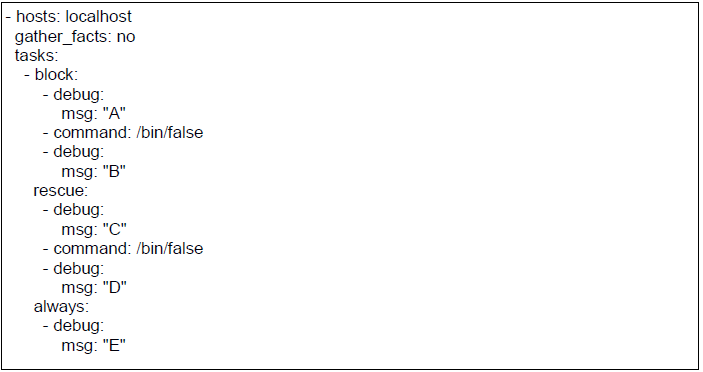

Considere o seguinte playbook a ser executado no Ansible 2.7.

Assinale a alternativa que apresenta corretamente (e na ordem correta) as letras exibidas nas mensagens de debug produzidas ao executar o playbook.

Provas

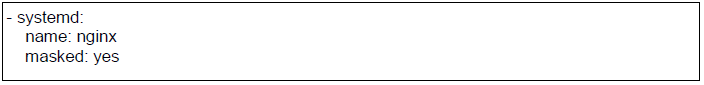

Considere a seguinte tarefa (task) a ser executada no Ansible 2.7.

Assinale a alternativa que descreve corretamente o efeito da execução dessa tarefa.

Provas

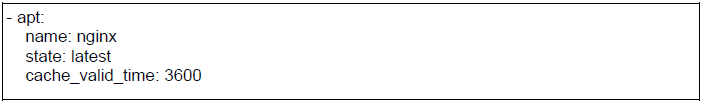

Considere a seguinte tarefa (task) a ser executada no Ansible 2.7.

Analise as afirmativas a seguir:

I. O Ansible detectará a distribuição da máquina alvo para determinar qual gerenciador de pacotes usar (apt-get, yum, apk, dentre outros suportados).

II. O cache de pacotes será atualizado caso não tenha sido renovado na última 1 hora.

III. Caso o nginx já esteja instalado, mas uma versão mais recente deste esteja listada como disponível no cache de pacotes, o nginx será atualizado.

IV. Se o nginx já estiver instalado antes de executar a tarefa, ela sempre retornará o status "ok". Caso contrário, retornará "changed".

Assinale a alternativa correta.

Provas

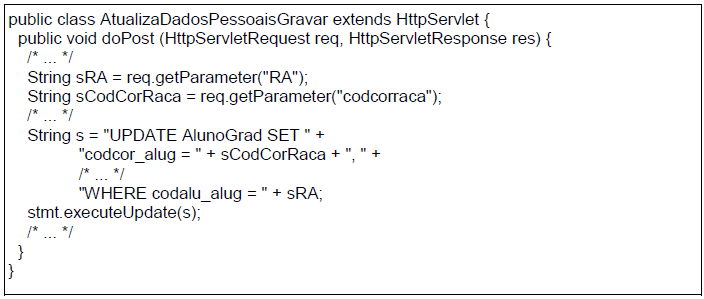

É apresentado a seguir, um trecho de código de um sistema desenvolvido para a plataforma Java.

Nesse trecho de código, existe um tipo de falha de segurança bastante comum (parte do OWASP Top 10 - 2017). Qual o nome desse tipo de falha?

Provas

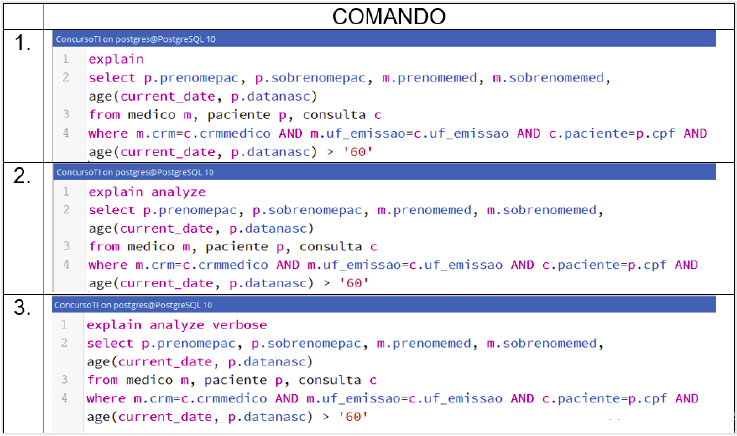

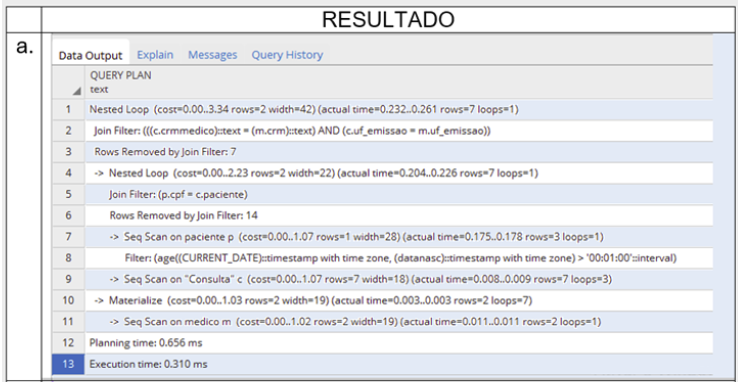

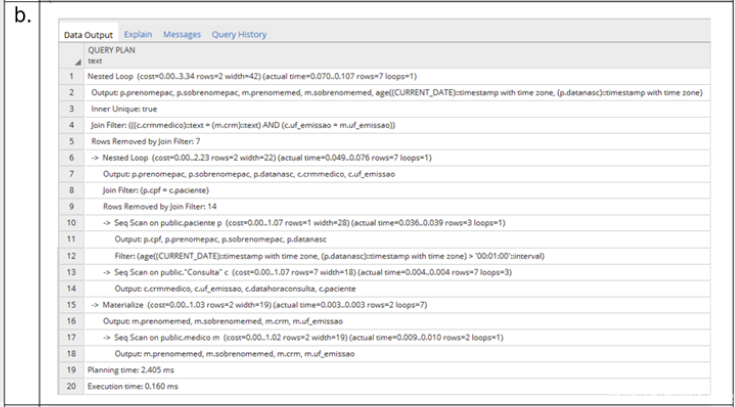

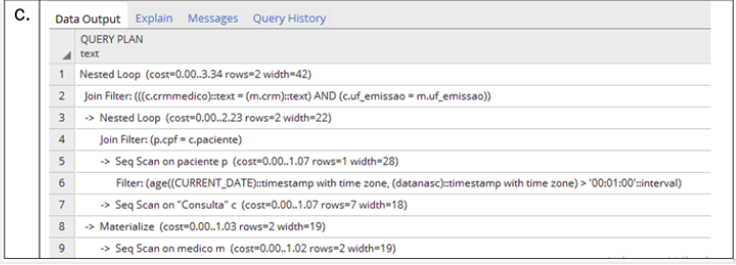

O PostgreSQL possui alguns recursos que auxiliam o trabalho do Administrador de Banco de Dados em sua tarefa de realizar o tuning do banco de dados. Dentre esses recursos existe o comando Explain com a seguinte sintaxe:

EXPLAIN [ ANALYZE ] [ VERBOSE ] comando SQL

O comando Explain mostra o plano de execução gerado pelo planejador do PostgreSQL para o comando SQL fornecido. O plano de execução mostra como as tabelas referenciadas pelo comando serão varridas — por uma varredura sequencial simples, varredura pelo índice, etc. — e, se forem referenciadas várias tabelas, quais algoritmos de junção serão utilizados para juntar as linhas requisitadas de cada uma das tabelas de entrada (fonte: http://pgdocptbr.sourceforge.net/pg82/sql-explain.html).

Tendo em vista esse contexto, observe a figura abaixo e associe o COMANDO aplicado ao correto RESULTADO da execução do comando. Analise as afirmativas I, II e III para assinalar a alternativa correta.

I. O resultado expresso em (a) reflete a execução do comando (3) Explain Analyze Verbose.

II. O resultado expresso em (b) reflete a execução do comando (2) Explain Analyze.

III. O resultado expresso em (c) reflete a execução do comando (1) Explain.

Provas

São apresentados a seguir trechos de código de dois arquivos de um sistema desenvolvido para a plataforma Java.

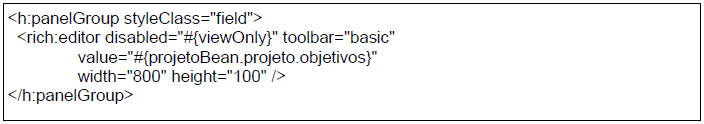

i) elaborar-projeto.xhtml:

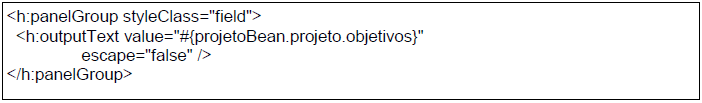

ii) visualizar-projeto.xhtml:

Assuma que projetoBean.projeto é uma entidade de persistência, cujo campo objetivos não é modificado em outras partes do código.

Nesses trechos de código existe um tipo de falha de segurança bastante comum (parte do OWASP Top 10 - 2017). Qual o nome desse tipo de falha?

Provas

Sistemas que não se mantém atualizados estão sujeitos a usar componentes com vulnerabilidades conhecidas. A seguir são apresentadas duas propostas de como manter um container Docker atualizado.

I. Atualizar os pacotes usando a ferramenta de atualização da distribuição Linux contida no container (por exemplo, apt-get).

II. Usar ferramentas de varredura de vulnerabilidades (por exemplo, Anchore) e, sempre que forem encontradas vulnerabilidades, corrigi-las e recompilar a imagem.

Faça a correspondência das propostas com as características apresentadas a seguir. Cada característica está relacionada somente a uma única proposta.

( ) Permite encontrar vulnerabilidades conhecidas em componentes obtidos via gerenciador de pacotes de algumas plataformas de desenvolvimento, por exemplo vulnerabilidades em pacotes NPM de aplicações NodeJS.

( ) Quebra uma propriedade geralmente tomada como verdadeira em containers Docker: a reprodutibilidade do ambiente provido pelo container a partir de uma mesma versão da imagem.

( ) Depende da existência de um fluxo de implantação automatizado para reduzir intervenção manual e atrasos na instalação de novas imagens, contendo atualizações de segurança.

Assinale a alternativa que apresenta a correspondência correta, de cima para baixo.

Provas

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- CriptografiaGerenciamento de Chaves Criptográficas

Considerando as boas práticas de segurança da informação, analise as afirmativas a seguir:

I. Recomenda-se que senhas sejam produzidas com o auxílio de bons geradores aleatórios.

II. Recomenda-se que segredos (senhas, chaves privadas, tokens) sejam armazenados dentro da imagem de serviços Docker que os utilizem.

III. Recomenda-se armazenar em forma cifrada quaisquer arquivos ou chaves de configuração que contenham segredos necessários para alimentar ferramentas de provisionamento (por exemplo, Ansible).

IV. Recomenda-se que bancos de dados e outros serviços que possam ser mantidos “atrás” de redes privadas isoladas da Internet (por exemplo, redes bridge do Docker) sejam configurados para permitir acesso sem autenticação, a fim de facilitar a gestão de segredos.

Assinale a alternativa correta.

Provas

Considere um servidor conectado à rede somente via IPv4 e que possui as seguintes regras de firewall.

(1) iptables -P INPUT DROP

(2) iptables -A INPUT -m conntrack --ctstate ESTABLISHED -j ACCEPT

(3) iptables -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT

Considere que estas são as únicas regras de firewall configuradas no servidor, e que não há nenhuma limitação ou filtragem adicional imposta por firewalls externos.

Analise as afirmativas a seguir:

I. A única porta liberada para conexões entrantes é a porta 443 (TCP).

II. Se algum software do servidor for comprometido para permitir execução arbitrária de código, o atacante poderá conectar-se a uma shell no servidor usando a técnica connect-back.

III. Clientes que tentem conectar-se a uma porta que não esteja liberada terão a tentativa de conexão imediatamente encerrada, pois receberão de volta do servidor um segmento TCP com a flag RST ativa.

IV. A regra (2) é redundante com a regra (3), ou seja, pode ser removida sem alterar o comportamento do firewall.

Assinale a alternativa correta.

Provas

A UFSCar usa um sistema para correção automática de trabalhos de programação desenvolvidos por estudantes. Esse sistema é composto por 3 serviços, cada um provisionado em um container Docker distinto: banco de dados, corretor e frontend web. O container do corretor é privilegiado e também possui o Docker instalado dentro de si, pois o corretor “sobe” um novo container aninhado (ou seja, dentro de seu próprio container) para cada trabalho a ser corrigido.

O problema é que os containers aninhados têm acesso à rede interna do Docker, permitindo que acessem o banco de dados e a API do corretor. Esse fato poderia ser aproveitado por estudantes maliciosos para comprometer esses serviços. No entanto, os professores requisitaram que o acesso à rede dos containers aninhados não seja completamente cortado, pois alguns trabalhos pedem que os alunos acessem servidores na Internet a partir de seus códigos.

O container do corretor possui as interfaces de rede eth0, com endereço 172.17.0.3 e máscara /16 e docker0 com endereço 172.18.0.1 e máscara /16. Sabendo disso, assinale a alternativa que contém um conjunto correto de regras do iptables, necessárias e suficientes para mitigar esse problema, cumprindo os requisitos discutidos anteriormente.

Provas

Caderno Container