Foram encontradas 40 questões.

Em um servidor de arquivos, um assistente de informática decide habilitar cotas de disco.

Uma das finalidades dessa opção é

Uma das finalidades dessa opção é

Provas

Questão presente nas seguintes provas

Um assistente de informática, utilizando o Microsoft

Windows 11 em sua configuração padrão, tenta acessar

remotamente um arquivo em uma pasta compartilhada.

A permissão de compartilhamento é “Leitura”, e a permissão NTFS é “Modificação”.

Assinale qual será a permissão efetiva do assistente nesse caso.

Assinale qual será a permissão efetiva do assistente nesse caso.

Provas

Questão presente nas seguintes provas

Um assistente deseja compartilhar on-line o conteúdo de

um documento que criou no MS- Word 365, em sua configuração padrão, para leitura de sua equipe. Porém, o

assistente não quer que seus colegas de equipe tenham

permissão para editar o documento.

Assinale a alternativa que melhor atende à necessidade do assistente.

Assinale a alternativa que melhor atende à necessidade do assistente.

Provas

Questão presente nas seguintes provas

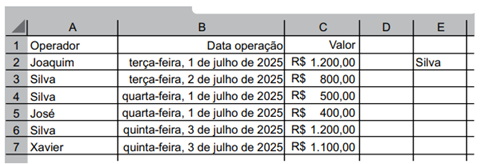

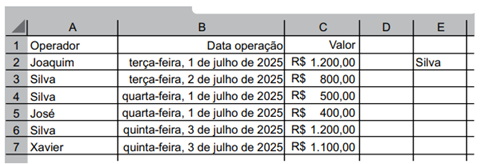

Observe a planilha a seguir, feita em MS-Excel 365, em sua configuração padrão:

Considere as fórmulas a seguir:

=CONT.SE(A2:A7;E2)

=CONT.SES(A2:A7;E2;B2:B7;B4)

Ao escrever as fórmulas apresentadas, respectivamente, nas células F2 e F3 da planilha, os seguintes resultados serão apresentados:

Considere as fórmulas a seguir:

=CONT.SE(A2:A7;E2)

=CONT.SES(A2:A7;E2;B2:B7;B4)

Ao escrever as fórmulas apresentadas, respectivamente, nas células F2 e F3 da planilha, os seguintes resultados serão apresentados:

Provas

Questão presente nas seguintes provas

O Active Directory possui alguns arranjos que ajudam

a equipe de TI a melhor definir autenticação, perfis de

usuário e políticas de acesso. É possível, para esses fins,

configurar unidades organizacionais (UOs) e grupos de

segurança.

Assinale a alternativa que contém uma diferença entre esses dois conceitos.

Assinale a alternativa que contém uma diferença entre esses dois conceitos.

Provas

Questão presente nas seguintes provas

Considerando os requisitos para a instalação do

Windows 11, em sua configuração original, em um dispositivo sem o uso de ferramentas externas, os conceitos de partições GPT (GUID Partition Table) e de MBR

(Master Boot Record), as interfaces de firmware UEFI

(Unified Extensible Firmware Interface) e Legacy (legado), assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Ameaças como vírus e worms são malwares comuns,

que devem exigir atenção da equipe de tecnologia de

uma organização.

Assinale, entre as alternativas a seguir, a que contém a principal diferença entre esses dois tipos de malware.

Assinale, entre as alternativas a seguir, a que contém a principal diferença entre esses dois tipos de malware.

Provas

Questão presente nas seguintes provas

A imitação da voz e do rosto de executivos, líderes de

equipe ou até mesmo clientes para solicitar transferências bancárias, acessar sistemas ou transmitir ordens

falsas é o exemplo de uma ameaça à segurança da informação que tem crescido cada vez mais.

Trata-se da seguinte técnica:

Trata-se da seguinte técnica:

Provas

Questão presente nas seguintes provas

O uso de assinaturas digitais, registros de acesso e logs

de auditoria em sistemas ajudam a garantir, principalmente, um conceito importante da área de Segurança da

Informação.

Assinale a alternativa que apresenta o nome desse conceito.

Assinale a alternativa que apresenta o nome desse conceito.

Provas

Questão presente nas seguintes provas

Um técnico, no processo de restauração de um servidor

que havia apresentado uma falha grave, restaurou um

backup completo, datado de duas semanas anteriores ao

incidente, e depois diversos backups __________ posteriores, que, nessa estratégia de backup utilizada, obrigatoriamente, deveriam ser todos recuperados para que

o técnico conseguisse a restauração até o dia anterior ao

incidente, data do último backup realizado.

Assinale a alternativa que preenche a lacuna corretamente.

Assinale a alternativa que preenche a lacuna corretamente.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container