Foram encontradas 145 questões.

- Topologias de RedeTopologia: Malha/Mesh

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

- Transmissão de DadosPadrões IEEE 802IEEE 802.15: Bluetooth

- Transmissão de DadosPadrões IEEE 802IEEE 802.16: WiMAX

Sobre Redes Mesh, conhecidas como WMNs (Wireless Mesh Networks) ou redes em malha sem fio, considere as seguintes assertivas:

I. WMNs são redes wireless de múltiplos saltos (multi-hop), com infraestrutura na rede como uma estação-base;

II. As WMNs funcionam de modo completamente oposto às redes wireless ad-hoc (MANETs);

III. Em termos de arquitetura, as WMNs possuem dois tipos de nós: roteadores mesh e clientes mesh;

IV. Especificações para redes wireless já existentes, tais como a IEEE 802.11, IEEE 802.15, IEEE 802.16 e IEEE 802.20 são utilizados na implementação de WMNs;

V. Por serem redes wireless de múltiplos saltos (multi-hop), as WMNs não sofrem os mesmos problemas de uma rede wireless de salto único (single-hop) como é o caso das redes wireless ad-hoc.

Dos itens anteriores, qual alternativa apresenta todas as afirmações corretas:

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteRIP: Routing Information Protocol

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozSIP: Session Initiation Protocol

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozVoIP: Voice over IP

Dois modelos de equipamentos de telefonia amplamente utilizados na UNIFEI, no âmbito da comunicação entre diferentes setores, são o Grandstream GXP e o Yealink: ambos utilizam a tecnologia VOIP. Sobre essa tecnologia, é incorreto afirmar que:

Provas

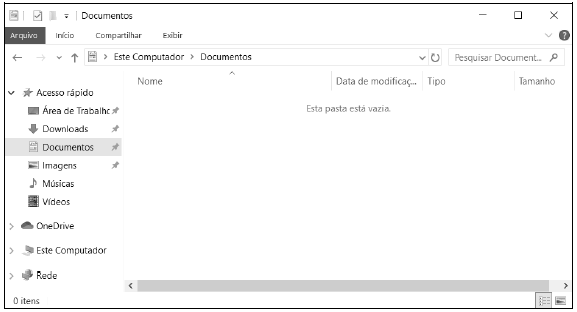

A figura abaixo representa o Explorador de Arquivos do Windows 10:

Qual operação é esperada se o usuário clicar neste ícone:

![]()

Provas

Considerando o Microsoft Edge, relacione os atalhos correspondentes a cada função. (O sinal + indica que as teclas deverão ser pressionadas juntas).

Relacione a primeira coluna com a segunda:

I. Abrir Nova Janela A. Ctrl + I

II. Abrir Favoritos B. Ctrl + H

III. Imprimir C. Ctrl + N

IV. Abrir Histórico D. Ctrl + P

Assinale a alternativa que contém a correspondência correta:

Provas

“A evolução das tecnologias de informação e comunicação que experimentamos nos últimos anos é de fato revolucionária. A demanda cada vez maior por dados exige um número ainda maior de recursos computacionais.

No entanto, todas as facilidades trazidas por essas tecnologias implicam também em novas formas de ameaça à segurança da informação. Diversas empresas têm se preocupado em atualizar seus parques tecnológicos. Porém, muitas vezes se esquecendo do fator humano, sempre apontado como o elo mais fraco da segurança da informação. Sabe-se que a informação é algo muito importante para qualquer corporação, pois é fundamental para o seu funcionamento, o que garante competitividade no mercado.

Pelo hábito natural das pessoas confiarem umas nas outras, o poder de persuasão dos atacantes torna-se de grande valia. Considerando os aspectos comportamentais naturais de cada ser humano em uma situação de risco, esse é o ponto chave da engenharia social. Muitas vezes, isso traz tomadas de decisões com base na confiança excessiva, mesmo considerando também o nível de criticidade de cada situação.

Dessa forma, a desinformação das pessoas sobre as questões de segurança e o real valor dessas informações acaba por expor as organizações a riscos desnecessários.

A segurança da informação é um ponto crucial para a sobrevivência de uma organização. Seu principal foco é a proteção da informação contra diversos tipos de ameaças. Apesar da existência nos dias atuais de diversas proteções como firewalls, criptografia, detectores de intrusões e tantos outros, tudo isso perde o sentido mediante um ataque de engenharia social bem executado.

Claro que nesse cenário a importância desses mecanismos em conjunto garante uma boa camada de segurança. Porém, o fator humano tem força suficiente para pôr em risco todo o negócio, ainda mais se não for levada em consideração a segurança em pessoas.”

(https://www.lanlink.com.br/blog/tudo-engenharia-social/)

O golpe mais bem-sucedido na engenharia social consiste no envio de e-mails fraudulentos que tentam convencer os usuários a inserir suas informações pessoais em sites falsos. Tais e-mails geralmente requisitam que o usuário recupere sua senha e confirme informações sobre seu cartão de crédito.

Este golpe é chamado de:

Provas

O computador contemporâneo é um sistema complexo que pode realizar diversas funções, dentre elas:

I. Processamento de dados.

II. Armazenamento de dados.

III. Movimentação de dados.

IV. Gerenciamento de recursos do sistema.

V. Controle.

São funções básicas que um computador pode realizar:

Provas

A seguir, são apresentadas maneiras de melhorar o desempenho do computador:

I. Desfragmentação é o processo que coloca dados de arquivos em blocos contíguos do disco, o que melhora os tempos de acesso, reduzindo a atividade de busca ao acessar os dados.

II. Limpeza de disco é utilizada para reduzir o número de arquivos desnecessários no disco rígido, porém não libera espaço no disco rígido.

III. Reorganização do disco coloca dados usados com frequência ou intensamente em localizações favoráveis no disco para reduzir tempos médios de busca.

É correto o que se afirma em:

Provas

- UniãoExecutivoDecreto 1.171/1994: Código de Ética do Servidor Público Civil do Poder Executivo Federal

São deveres fundamentais do servidor público, exceto:

Provas

Considerando a Lei nº 8.027/1990, que dispõe sobre normas de conduta dos servidores públicos civis da União, das Autarquias e das Fundações Públicas, julgue as proposições a seguir em verdadeiras ou falsas e assinale a alternativa que indica a sequência correta:

I. Manter sob chefia imediata cônjuge, companheiro ou parente até o segundo grau civil não configura falta administrativa.

II. Recusar fé a documentos públicos configura falta administrativa punível com pena de suspensão por até 90 dias, cumulada, se couber, com a destituição do cargo em comissão.

III. Participar da gerência ou da administração de empresa privada e, nessa condição, transacionar com o Estado representa falta administrativa punível com pena de demissão, a bem do serviço público.

IV. Ausentar-se do serviço durante o expediente sem prévia autorização do superior imediato configura falta administrativa punível com pena de advertência por escrito.

Provas

Considerando a Lei nº 8.027/1990, que dispõe sobre normas de conduta dos servidores públicos civis da União, das Autarquias e das Fundações Públicas, julgue as proposições a seguir em verdadeiras ou falsas e assinale a alternativa que indica a sequência correta:

I. Manter sob chefia imediata cônjuge, companheiro ou parente até o segundo grau civil não configura falta administrativa.

II. Recusar fé a documentos públicos configura falta administrativa punível com pena de suspensão por até 90 dias, cumulada, se couber, com a destituição do cargo em comissão.

III. Participar da gerência ou da administração de empresa privada e, nessa condição, transacionar com o Estado representa falta administrativa punível com pena de demissão, a bem do serviço público.

IV. Ausentar-se do serviço durante o expediente sem prévia autorização do superior imediato configura falta administrativa punível com pena de advertência por escrito.

Provas

Caderno Container