Foram encontradas 3.180 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoAlgoritmosAnálise de Execução de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Array

1 procedure SORT (A , n)

2 for i ² 1 to n do

3 j ² i

4 for k ² j + 1 to n do

5 if A(k) < A(j) then j ² k

6 end

7 t \( \leftarrow \) A(i); A(i) ² A(j); A(j) ² t

8 end

9 end SORT

Com base no algoritmo acima, julgue o item seguinte.

Quando i = j e j = 1, a permuta da linha 7 não terá efeito. Esta situação só ocorre quando, na execução do procedimento SORT (A , n), n = 1.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoLógica de Programação

1 procedure SORT (A , n)

2 for i ² 1 to n do

3 j ² i

4 for k ² j + 1 to n do

5 if A(k) < A(j) then j ² k

6 end

7 t \( \leftarrow \) A(i); A(i) ² A(j); A(j) ² t

8 end

9 end SORT

Com base no algoritmo acima, julgue o item seguinte.

Quando i = 1, o laço das linhas 4 até 6 é executado para k = 2, 3, ..., n. O valor A para j é determinado assim que A(j) \( \ge \) A(k), para k = 2, ..., n.

Provas

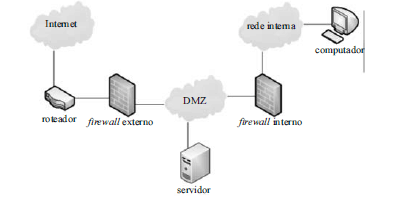

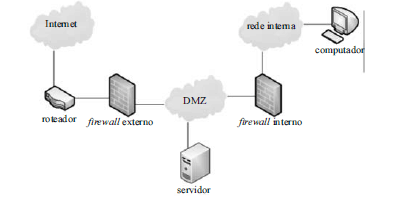

Considerando a figura acima, que ilustra uma rede corporativa formada pela DMZ e rede interna, julgue os itens que se seguem, a respeito da segurança dessa rede.

Para que os usuários recebam e-mails da Internet com segurança, seria indicada a instalação de um MTA na rede interna, evitando-se a exposição direta da DMZ.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

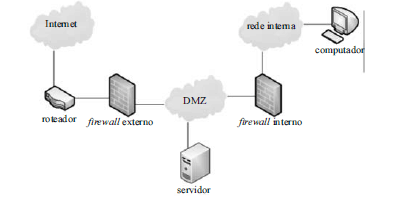

Considerando a figura acima, que ilustra uma rede corporativa formada pela DMZ e rede interna, julgue os itens que se seguem, a respeito da segurança dessa rede.

Para impedir varreduras de portas direcionadas ao servidor da DMZ, poderia ser utilizado um IDS passivo posicionado em linha entre o roteador e o firewall externo.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

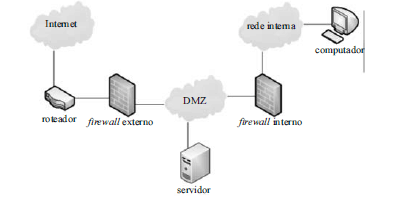

Considerando a figura acima, que ilustra uma rede corporativa formada pela DMZ e rede interna, julgue os itens que se seguem, a respeito da segurança dessa rede.

Os dois firewalls mostrados na figura poderiam ser transformados em apenas um, caso fosse adicionada uma terceira interface de rede, sem prejuízo na arquitetura adotada.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

Considerando a figura acima, que ilustra uma rede corporativa formada pela DMZ e rede interna, julgue os itens que se seguem, a respeito da segurança dessa rede.

A DMZ se caracteriza por uma rede altamente segura, em que apenas os usuários internos podem acessar seus recursos.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

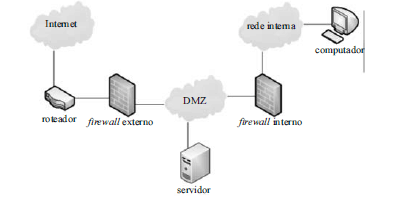

Considerando a figura acima, que ilustra uma rede corporativa formada pela DMZ e rede interna, julgue os itens que se seguem, a respeito da segurança dessa rede.

A arquitetura de firewalls adotada nessa rede é a screened subnet.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

A criptografia é o estudo dos métodos pelos quais mensagens podem ser convertidas da sua forma original para outra ilegível, de modo que possa ser conhecida apenas por certos usuários. A respeito de algoritmos criptográficos e temas relacionados, julgue os seguintes itens.

O RSA e o 3-DES são exemplos de cifras assimétricas de bloco.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

A criptografia é o estudo dos métodos pelos quais mensagens podem ser convertidas da sua forma original para outra ilegível, de modo que possa ser conhecida apenas por certos usuários. A respeito de algoritmos criptográficos e temas relacionados, julgue os seguintes itens.

A criptografia simétrica é a mais indicada para uso por um grupo de pessoas que necessita trocar mensagens de forma segura, pois facilita o compartilhamento da chave.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: UNIPAMPA

A criptografia é o estudo dos métodos pelos quais mensagens podem ser convertidas da sua forma original para outra ilegível, de modo que possa ser conhecida apenas por certos usuários. A respeito de algoritmos criptográficos e temas relacionados, julgue os seguintes itens.

O IPSec é um protocolo usado para garantir a segurança nas conexões TCP/IP. No entanto, quando estiver operando no modo transporte, esse protocolo permite que um intruso conheça os endereços de origem e destino dos pacotes.

Provas

Caderno Container