Foram encontradas 60 questões.

Certo usuário abre o Painel de Controle do Windows 8,

acessa a janela “Dispositivos e impressoras” e percebe

que algumas impressoras da lista estão com o ícone

esmaecido, em tom de cinza claro. Se ele tentar usar uma dessas impressoras (cujo ícone

está esmaecido) para imprimir um documento, o(a)

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

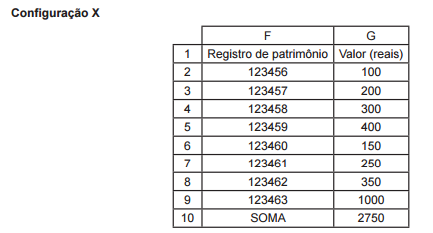

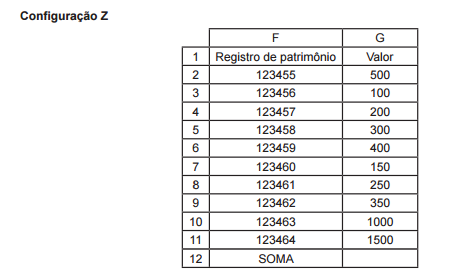

Um funcionário gerencia uma planilha (Microsoft Excel 2010 português) de registros de patrimônios com seus respectivos

valores nominais. Em determinado momento, a planilha tem a configuração X, representada abaixo. A célula G10 dessa

configuração contém a fórmula =soma(G2:G9).

Ao receber dois novos registros para incluir na planilha, o agente segue o seguinte procedimento:

1) cria uma nova configuração (Y), inserindo uma linha a partir da linha 10;

2) lança, nas respectivas colunas, o registro 123464 e o valor 1500 na linha 10 da configuração Y;

3) a partir da linha 2 dessa nova configuração, insere outra linha, criando a configuração Z;

4) lança, nas respectivas colunas, o registro 123455 e o valor 500 na linha 2 da configuração Z.

Provas

Questão presente nas seguintes provas

Para que um usuário acesse a intranet, implantada corretamente,

de uma universidade, a partir de seu computador

pessoal em sua residência, o setor de TI da universidade

deve possibilitar o acesso via

Provas

Questão presente nas seguintes provas

Os responsáveis por procedimentos de Segurança da

Informação devem-se preocupar com usuários mal

intencionados, muitas vezes responsáveis por geração

de prejuízos empresariais disseminando malwares,

roubando senhas ou realizando outra ação qualquer

de invasão dos sistemas da empresa. Um exemplo

típico é o programador competente, mas mau caráter,

que produz programa malicioso capaz de propagar-se

automaticamente pela rede de computadores da empresa

em que trabalha, por meio de cópias de computador para

computador, provocando, por exemplo, lentidão na rede,

desaparecimento de arquivos, etc. Os males que esse

tipo de programa produz ainda seriam mais graves se

dispusesse, como outros malwares, de mecanismos de

comunicação que proporcionassem seu controle remoto

pelo agente invasor.

Esse tipo de programa malicioso é conhecido como

Esse tipo de programa malicioso é conhecido como

Provas

Questão presente nas seguintes provas

Os instrumentais cirúrgicos como as pinças Adson, Collin,

Babcock, Allis são usados em que tempo cirúrgico?

Provas

Questão presente nas seguintes provas

Para se obter uma ressuscitação cardiopulmonar de qualidade

para adultos, no suporte básico de vida, deve-se

Provas

Questão presente nas seguintes provas

Na sala de recuperação pós-anestésica, é comum que os pacientes apresentem hipotermia.

Essa alteração é provocada por uma das ações dos anestésicos, a

Provas

Questão presente nas seguintes provas

Um instrumentador, durante a montagem da mesa operatória, constatou que o pacote contendo 2 capotes cirúrgicos estéreis estava úmido.

Ao apresentar o problema ao enfermeiro da sala, ouviu a seguinte explicação:

Provas

Questão presente nas seguintes provas

A condição essencial para que um instrumentador inicie a

montagem da mesa operatória é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container