Foram encontradas 40 questões.

Qual a técnica utilizada por hackers para enganar usuários enviando e-mails falsos ou direcionando-o a websites falsos visando a conseguir informações pessoais, como senhas, número do cartão de crédito, CPF e número de contas bancárias?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UNITINS

Orgão: UNITINS

A CPU (Central Processing Unit) é responsável pelo processamento e execução de programas armazenados na memória principal, buscando suas instruções, examinando-as e, então, executando uma após a outra. Quais são as duas opções de arquitetura de computadores baseadas nos conjuntos de instruções que podem ser utilizadas na fabricação de uma CPU?

Provas

Para que computadores possam se comunicar em uma rede e ter acesso à Internet, é fundamental que possuam um endereço de IP. Os endereços de IP são formados por 32 (trinta e dois) bits divididos em 4 (quatro) octetos. Quais os comandos que devem ser executados no Windows e no Linux nos terminais dos respectivos sistemas operacionais para que possamos identificar seus endereços de IP?

Provas

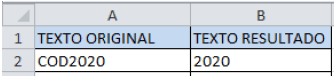

Em uma planilha do Excel em português, os códigos de produtos são compostos da seguinte forma: “CODNNNN”, onde “COD” é uma string constante e NNNN são números, conforme apresentado na imagem abaixo. Qual a função que deve ser utilizada para extrair apenas a parte numérica do texto?

Provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- TCP/IPConceitos e Especificações do IP

Na maioria das redes de computadores atuais, sejam elas residenciais ou corporativas, a utilização do protocolo DHCP (Dynamic Host Configuration Protocol) é bastante comum. Qual a função do servidor de DHCP dentro de uma rede de computadores?

Provas

Em um sistema operacional Windows, o comando netstat é utilizado para exibir conexões ativas, portas abertas no computador, tabela de roteamento e outras informações. Qual comando deve ser executado para visualizar apenas as conexões ativas e o programa/processo que a utilizam, sem resolver os nomes dos computadores?

Provas

No sistema operacional Debian, estando em um terminal como usuário root, quais os comandos devem ser executados para listar as regras atuais do iptables e definir a politica padrão para permitir todas as conexões de saída respectivamente?

Provas

Considerando que os computadores que fazem parte de alguma rede se comunicam utilizando seus endereços IP e que é mais prático memorizar nomes como www.unitins.br do que sequências numéricas como 200.129.177.79, qual o sistema responsável por converter os endereços de IP em nomes de domínio e vice-versa?

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalICP-Brasil

- Certificado DigitalIdentidade Digital

A partir das informações sobre certificação digital fornecidas pelo “Instituto Nacional de Tecnologia da Informação – ITI”, marque a opção que represente a definição do modelo de certificação digital utilizado no Brasil.

Provas

Avalie os seguintes conceitos e definições sobre HTML e CSS:

I - Formata a informação entregue pela linguagem de marcação de hypertexto. Essa informação pode ser qualquer coisa: imagem, texto, vídeo, áudio ou qualquer outro elemento criado.

II - Prepara a informação para que ela seja consumida da melhor maneira possível. Essa formatação, na maioria das vezes, é visual, mas não necessariamente.

III - Abreviação de Hypertext Markup Language – Linguagem de Marcação de Hypertexto. Resumindo em uma frase: é uma linguagem para publicação de conteúdo (texto, imagem, vídeo, áudio e etc.) na Web.

Marque a opção que corresponde à ordem dos conceitos e definições apresentados:

Provas

Caderno Container