Foram encontradas 24.514 questões.

- Banco de Dados RelacionalDependência Funcional

- Banco de Dados RelacionalNormalização3FN: Terceira Forma Normal

Você é um analista de gestão governamental e precisa analisar um SGDB existente para realizar a especificação de um novo sistema para o mesmo fim: porém, percebeu que ele não está na Terceira Forma Normal (3FN). A 3FN é uma das etapas do processo de Normalização conhecido dentro da área de Banco de Dados. Assinale a alternativa a seguir que melhor descreve essa etapa.

Provas

Você é um analista de gestão governamental e precisa propor uma atualização em um campo do banco de dados existente na organização para um empréstimo consignado aplicado de forma errada. O SGBD em questão implementa o modelo relacional e utiliza a linguagem SQL para a criação de suas estruturas. Considere a seguinte estrutura de tabela.

create table EMPRESTIMO (

ID int primary key,

DESCRICAO varchar (100),

VALORNOMINAL numeric (10,2),

TAXA numeric (5,2),

CLIENTE int,

DATAEMPRESTIMO date,

FOREIGN KEY (CLIENTE) REFERENCES CLIENTE(ID)

);

Assinale a alternativa que apresenta a atualização de uma informação na tabela EMPRESTIMO.

Provas

- Banco de Dados RelacionalFundamentos de Banco de Dados Relacionais

- Banco de Dados RelacionalTipos de ChavesChave Primária

Sobre chaves em um banco de dados relacional, preencha as lacunas e assinale a alternativa correta.

Uma é utilizada para reconhecer de forma individual em uma relação, não podendo ter o valor nulo.

Provas

Quanto ao modelo relacional, informe se é verdadeiro (V) ou falso (F) o que se afirma a seguir e assinale a alternativa com a sequência correta.

( ) Cada tupla em uma relação é composta por uma série de campos.

( ) Um conjunto de campos homônimos de todas as linhas de uma tabela formam uma coluna.

( ) Os valores de campo de uma tabela são atômicos e monovalorados.

Provas

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade de Domínio

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade de Entidade

- Banco de Dados RelacionalTipos de ChavesChave Primária

Referente às restrições de integridade utilizadas em sistemas de banco de dados, assinale a alternativa INCORRETA.

Provas

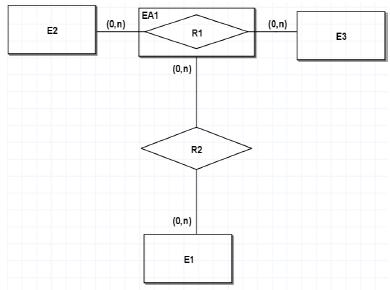

Na figura a seguir, o modelo E-R apresenta um elemento denominado entidade associativa. Assinale a alternativa que descreve corretamente esse conceito.

Provas

- Modelagem de DadosAtributosTipos de Atributos

- Modelagem de DadosFundamentos de Modelagem de Dados

- Modelagem de DadosModelo Entidade-Relacionamento

Na modelagem de dados, tem-se o conceito de atributo derivado. Assinale a alternativa que descreve corretamente esse conceito.

Provas

I - Quando uma nova base de dados é criada, o modo de auditoria padrão é o Mixed Mode Auditing, que permite tanto o Unified Auditing e a auditoria tradicional (recursos disponíveis nas releases anteriores a Oracle 12c).

II - Apenas pessoas desempenhando o papel AUDIT_ADMIN podem utilizar recursos destinados à auditoria, tais como configuração dos itens auditáveis e políticas de auditoria, visualização e análise de dados de auditoria.

III- O desempenho do Unified Auditing é comparável ao da auditoria tradicional (recursos disponíveis nas releases anteriores a Oracle 12c), mas os recursos de configuração são mais amplos e fáceis de serem utilizados.

Quais estão corretas?

Provas

Um formulário web de um sistema de uma empresa solicita um nome de login e uma senha em sua página principal, tendo como objetivo autenticar o usuário e fornecer acesso restrito. Sabe-se que esse sistema utiliza a seguinte query em SQL para localizar o usuário em uma tabela do banco de dados:

SELECT * FROM Users WHERE UserLogin =

"uName" AND Pass = "uPass"

em que uName e uPass são substituídos pelo conteúdo literal inserido pelo usuário nas caixas de digitação do login e senha, respectivamente, sem nenhum tratamento.

As aspas presentes na query acima fazem parte de seu conteúdo.

Quando essa query não retorna nenhum resultado, o sistema emite uma mensagem de login inválido. Quando essa query retorna algum resultado, é fornecido acesso ao sistema com o login do primeiro usuário retornado na consulta.

Um ataque baseado em SQL Injection, para obter acesso indevido ao sistema, com alguma conta de usuário qualquer, poderia ser tentado com o seguinte preenchimento nas caixas correspondentes a uName e uPass:

Dado: as aspas, quando apresentadas, fazem parte do conteúdo preenchido.

Provas

No contexto de virtualização, a virtualização de armazenamento é um recurso que

Provas

Caderno Container