Foram encontradas 38.412 questões.

3984696

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: EDUCA

Orgão: Pref. Ibiara-PB

Disciplina: TI - Redes de Computadores

Banca: EDUCA

Orgão: Pref. Ibiara-PB

Provas:

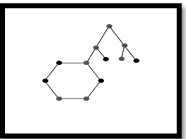

A topologia de rede é uma ferramenta essencial para a gestão e o posicionamento eficiente de usuários e links.

Considerando a variedade de topologias existentes, analise a imagem a seguir e identifique CORRETAMENTE qual tipo de topologia representa:

Provas

Questão presente nas seguintes provas

Durante a verificação de lentidão em uma rede de dados local, o

técnico observou que uma das portas do switch apresentava

tráfego excessivo e picos de utilização. Para identificar a origem do

problema, ele precisou capturar e inspecionar os pacotes

trafegando na porta, analisando endereços IP, portas, protocolos

e tempos de resposta.

Considerando as ferramentas de monitoramento e diagnóstico de redes disponíveis, a mais indicada para realizar a captura e análise detalhada dos pacotes em tempo real, permitindo identificar retransmissões, fluxos anômalos e comunicações indevidas é o

Considerando as ferramentas de monitoramento e diagnóstico de redes disponíveis, a mais indicada para realizar a captura e análise detalhada dos pacotes em tempo real, permitindo identificar retransmissões, fluxos anômalos e comunicações indevidas é o

Provas

Questão presente nas seguintes provas

Analise as afirmativas a seguir, relativas ao diagnóstico de falhas e

substituição de equipamentos de rede.

I. A substituição de componentes de rede, como switches ou cabos, deve sempre ser precedida por testes de continuidade e certificação para confirmar que o novo componente atende aos padrões TIA/EIA-568 ou ISO/IEC 11801.

II. Durante o diagnóstico de falhas em uma rede local, o uso de ferramentas como testadores de cabos, multímetros e certificadores é essencial para identificar problemas na camada física, como pares rompidos, atenuação excessiva ou inversão de fios.

III. Durante o diagnóstico de rede, se um host não obtém endereço IP, o técnico deve sempre iniciar a análise pelo servidor DHCP, já que falhas físicas raramente causam ausência de endereçamento.

Está correto o que se afirma em

I. A substituição de componentes de rede, como switches ou cabos, deve sempre ser precedida por testes de continuidade e certificação para confirmar que o novo componente atende aos padrões TIA/EIA-568 ou ISO/IEC 11801.

II. Durante o diagnóstico de falhas em uma rede local, o uso de ferramentas como testadores de cabos, multímetros e certificadores é essencial para identificar problemas na camada física, como pares rompidos, atenuação excessiva ou inversão de fios.

III. Durante o diagnóstico de rede, se um host não obtém endereço IP, o técnico deve sempre iniciar a análise pelo servidor DHCP, já que falhas físicas raramente causam ausência de endereçamento.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Durante a configuração de uma rede Wi-Fi corporativa, o técnico

foi orientado a substituir o método WPA2-PSK (chave précompartilhada) por um modelo de autenticação centralizado, com

uso de servidor RADIUS e credenciais individuais para cada

usuário. O objetivo era evitar o compartilhamento de senhas e

garantir autenticação segura baseada em identidade e certificados

digitais.

Com base nas normas IEEE 802.11, o seguinte método de autenticação foi adotado nesse cenário:

Com base nas normas IEEE 802.11, o seguinte método de autenticação foi adotado nesse cenário:

Provas

Questão presente nas seguintes provas

Durante uma inspeção de rotina em uma rede corporativa, o

técnico de telecomunicações identificou que diversos roteadores

e switches ainda permitiam acesso remoto via Telnet, utilizavam

senhas em texto simples e tinham protocolos de gerenciamento

SNMP configurados com a comunidade pública “public”. Além

disso, nenhuma lista de controle de acesso (ACL) restringia o IP de

origem dos administradores da rede.

Com base nas boas práticas de segurança para equipamentos de rede, o seguinte conjunto de ações corrige adequadamente as vulnerabilidades identificadas:

Com base nas boas práticas de segurança para equipamentos de rede, o seguinte conjunto de ações corrige adequadamente as vulnerabilidades identificadas:

Provas

Questão presente nas seguintes provas

Durante a revisão das políticas de segurança de uma rede

corporativa, o técnico responsável constatou que o firewall de

borda precisa ser substituído por um modelo mais robusto. O

equipamento atual suporta até 800 conexões simultâneas por

segundo, enquanto a empresa possui 200 usuários ativos, cada um

abrindo, em média, 5 conexões TCP simultâneas (navegação web,

e-mail, atualizações, etc.).

Com a expansão prevista de 60% no número de usuários e a ativação da inspeção profunda de pacotes (DPI), cujo processamento consome cerca de 25% da capacidade efetiva do firewall, a capacidade mínima de conexões simultâneas do novo equipamento deve ser aproximadamente de

Com a expansão prevista de 60% no número de usuários e a ativação da inspeção profunda de pacotes (DPI), cujo processamento consome cerca de 25% da capacidade efetiva do firewall, a capacidade mínima de conexões simultâneas do novo equipamento deve ser aproximadamente de

Provas

Questão presente nas seguintes provas

Durante a análise de uma rede corporativa, o técnico observou que

vários computadores estavam com alto uso de CPU, conexões

saindo para endereços IP desconhecidos na porta 25 (SMTP) e

envio de milhares de mensagens por minuto, mesmo fora do

horário de expediente. Os antivírus locais não detectaram

infecção, mas o firewall registrou tráfego de e-mails originado de

máquinas de usuários comuns.

Considerando os sintomas e os conceitos de segurança de redes, o tipo mais provável de software malicioso presente na rede é o

Considerando os sintomas e os conceitos de segurança de redes, o tipo mais provável de software malicioso presente na rede é o

Provas

Questão presente nas seguintes provas

A segurança de redes visa proteger os sistemas de comunicação

contra acessos não autorizados, perda de integridade e

indisponibilidade de serviços. Para isso, adota-se uma combinação

de ferramentas técnicas (como firewall, antivírus e criptografia) e

procedimentos administrativos que formam a política de

segurança da informação. Em um ambiente corporativo, a correta

aplicação dessas medidas é essencial para manter a

confidencialidade, integridade e disponibilidade dos dados.

Considerando os conceitos e práticas de segurança de redes, assinale a afirmativa correta.

Considerando os conceitos e práticas de segurança de redes, assinale a afirmativa correta.

Provas

Questão presente nas seguintes provas

Durante uma auditoria em um prédio público, o técnico identificou

que todos os notebooks e smartphones se conectavam a um único

ponto de acesso (AP - Access Point) instalado no andar térreo. O

AP estava configurado no padrão IEEE 802.11ac, operando na faixa

de 5 GHz, e distribuía endereços IP automaticamente para os

dispositivos. Ao executar o comando netsh wlan show interfaces,

o técnico observou que cada estação se comunicava somente com

o AP, nunca diretamente entre si.

De acordo com a norma IEEE 802.11, assinale a afirmativa correta a respeito da topologia e o protocolo de operação da rede sem fio apresentada.

De acordo com a norma IEEE 802.11, assinale a afirmativa correta a respeito da topologia e o protocolo de operação da rede sem fio apresentada.

Provas

Questão presente nas seguintes provas

Durante a expansão da rede de dados da Assembleia Legislativa, o

técnico de telecomunicações foi encarregado de verificar a

capacidade de um switch PoE (Power over Ethernet) de alimentar

novos dispositivos conectados à infraestrutura de cabeamento

estruturado. O equipamento possui orçamento total de potência

igual a 95 W, conforme a norma IEEE 802.3at (PoE+). Atualmente,

estão conectadas 6 câmeras IP com consumo médio de 7,5 W cada

e o setor de TI deseja adicionar pontos de acesso Wi-Fi (APs), cada

um com consumo de 13 W.

Considerando apenas o limite total de potência fornecida pelo switch, a quantidade de APs que podem ser alimentados simultaneamente sem exceder o orçamento disponível é igual a

Considerando apenas o limite total de potência fornecida pelo switch, a quantidade de APs que podem ser alimentados simultaneamente sem exceder o orçamento disponível é igual a

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container