Foram encontradas 38.567 questões.

3001605

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

Entre as técnicas de QoS que podem ser implementadas

em uma rede IP, qual possui comportamento por hop, utiliza 6 bits do cabeçalho IP para classificar o pacote por

classes e possui os tipos de encaminhamento expresso

e garantido?

Provas

Questão presente nas seguintes provas

3001604

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

A arquitetura de segurança para o protocolo IP (RFC

2401), também conhecida como IPSec, possui dois modos de operação.

O modo em que todo o pacote IP, incluindo o cabeçalho, é encapsulado no corpo de um novo pacote IP com um cabeçalho IP completamente novo é conhecido como modo de

O modo em que todo o pacote IP, incluindo o cabeçalho, é encapsulado no corpo de um novo pacote IP com um cabeçalho IP completamente novo é conhecido como modo de

Provas

Questão presente nas seguintes provas

3001603

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- AbrangênciaWAN: Wide Area Network

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteMPLS: Multiprotocol Label Switching

Em uma rede MPLS, um pacote pode ter mais de um cabeçalho adicionado por roteadores de borda de rótulo. O

cabeçalho adicionado possui 32 bits, como mostrado na

Figura abaixo, e o bit S é igual a 1 para o primeiro cabeçalho adicionado (cabeçalho inferior) e 0 para os demais.

Um cabeçalho inferior, representado em hexadecimal, é o rótulo MPLS

Um cabeçalho inferior, representado em hexadecimal, é o rótulo MPLS

Provas

Questão presente nas seguintes provas

3001602

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

O Protocolo SIP, no estabelecimento de uma conferência

entre diversos participantes em uma rede IP, utiliza qual

protocolo de transporte para o envio de pedidos de conexão multicast?

Provas

Questão presente nas seguintes provas

3001601

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

O padrão IEEE 802.1X possibilita a troca de informação

entre o autenticador, que fornece o acesso à rede de dados, e o servidor de autenticação, que valida a credencial

de acesso de um suplicante.

Um protocolo amplamente utilizado para troca de informação entre o autenticador e o servidor de autenticação é o

Um protocolo amplamente utilizado para troca de informação entre o autenticador e o servidor de autenticação é o

Provas

Questão presente nas seguintes provas

3001599

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Os usuários tipicamente digitam o endereço do site desejado sem prefixar as URLs com http:// ou https://. Nesses

casos, os navegadores tipicamente irão adotar o prefixo

http:// e estabelecer uma comunicação insegura com os

servidores web. Essa situação é uma oportunidade para o

Man-In-The-Middle (MITM) monitorar a comunicação entre o navegador e o servidor web, mesmo que o servidor

esteja configurado para redirecionar o navegador a mudar

para uma comunicação segura com HTTPS.

Quando o servidor web obriga uma conexão com HTTPS, o MITM pode executar o ataque de SSL Stripping, no qual ele intercepta as requisições em HTTP do navegador e

Quando o servidor web obriga uma conexão com HTTPS, o MITM pode executar o ataque de SSL Stripping, no qual ele intercepta as requisições em HTTP do navegador e

Provas

Questão presente nas seguintes provas

3001598

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Uma política de segurança de redes efetiva requer o

controle de acesso a redes de dados da organização. O

padrão do IEEE 802.1X permite fazer esse controle utilizando uma infraestrutura formada pelo suplicante, pelo

autenticador e pelo servidor de autenticação. Considere

que o suplicante não está devidamente autenticado, e,

por isso, o sistema de comunicação está operando de forma limitada, restringindo o uso da rede de comunicação

de dados.

Nessa situação, para se comunicar com o autenticador e proceder com o processo de autenticação, o suplicante utilizará o protocolo

Nessa situação, para se comunicar com o autenticador e proceder com o processo de autenticação, o suplicante utilizará o protocolo

Provas

Questão presente nas seguintes provas

3001596

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

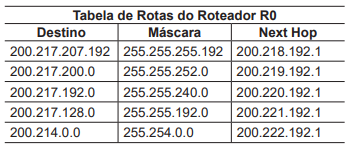

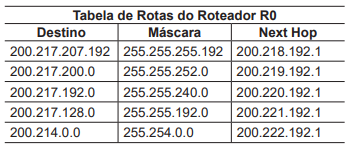

A principal função de um roteador que opera com a arquitetura TCP/IP é fazer o encaminhamento de pacotes com

base na sua tabela de rotas. Nesse contexto, considere

que um roteador R0 recebeu um pacote IPv4 com o endereço 200.217.207.130 no campo de destino do cabeçalho

IP, e que a sua Tabela de rotas é a seguinte:

Esse roteador fará o encaminhamento desse pacote para o Next Hop com endereço

Esse roteador fará o encaminhamento desse pacote para o Next Hop com endereço

Provas

Questão presente nas seguintes provas

3001595

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

A topologia de rede está relacionada ao modo como os

vários nós (nodes), dispositivos e conexões da rede estão

organizados entre si, de forma física ou lógica. A topologia

física se refere à forma física de como interligar os nós

e os dispositivos, enquanto a topologia lógica se refere

ao aspecto de funcionamento das redes. Dentre as várias formas de topologia física, há uma na qual o sinal

transmitido passa do nó que quer enviar os dados para o

dispositivo central da rede que, por sua vez, repete o sinal

para os demais nós da rede.

Trata-se da topologia

Trata-se da topologia

Provas

Questão presente nas seguintes provas

3001594

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Para ajudar a tornar os endereços IPv6 mais compactos,

os projetistas propuseram a adoção da notação hexadecimal com dois pontos, em que o valor de cada quantidade

de 16 bits é representado em hexadecimal e separada

das demais quantidades por sinais de dois pontos. Para

possibilitar ainda maior redução na representação do endereço, permite-se a compactação de zeros dentro de

certos limites para evitar ambiguidade.

Segundo essa regra de compactação, a forma mais compacta de zeros permitida para o endereço FF05:0:0:0:CD30:0:0:FFDE é

Segundo essa regra de compactação, a forma mais compacta de zeros permitida para o endereço FF05:0:0:0:CD30:0:0:FFDE é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container