Foram encontradas 38.552 questões.

Provas

I. É um sistema que atua como ponto único de defesa entre a rede privada e a rede pública.

II. Pode ainda controlar o tráfego entre as sub-redes de uma rede privada.

III. O firewall pode autorizar, negar e registrar tudo que passa por ele.

IV. Em sua configuração padrão, os firewalls barram todos os tráfegos que passam por ele.

Provas

Provas

Provas

Provas

Com a crescente interconectividade envolvendo serviços via Internet, é fundamental a utilização de protocolos que visem proteger a integridade e a confidencialidade dos dados transmitidos. A implementação de medidas de segurança, como criptografia, autenticação e controle de acesso, é fundamental para mitigar riscos e manter a confiança na comunicação e no compartilhamento de informações na Internet.

Assinale a alternativa correta, sobre os protocolos utilizados por serviços da camada de aplicação do modelo Internet.

Provas

Quanto mais conectado for o computador, mais vulnerável ele está a sofrer ataques provenientes da rede de computadores. Para se proteger de tais ataques, é possível instalar um conjunto de softwares especializados em diferentes aspectos de segurança.

Assinale a alternativa que apresenta uma tecnologia voltada para proteger uma rede contra acessos não autorizados, filtrando o tráfego ou até mesmo bloqueando o acesso automaticamente, com base em um conjunto de regras predefinidas.

Provas

Em um determinado sistema computacional, foi executado o comando “Insert Into Rede (network, mask, next, router, port) Values (“172.17.32.0”, “255.255.224.0”, “172.17.64.1”, “r_15”, 3)”. Assinale a alternativa ajustada à situação.

Provas

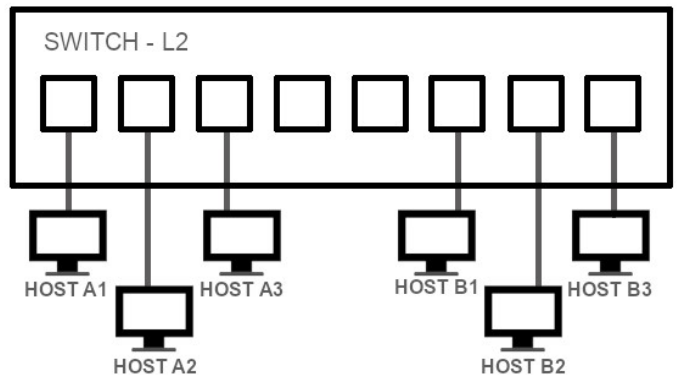

Nem sempre é possível ter à disposição switchs gerenciáveis e organizar sub-redes e VLANs em cada porta. Na prática, mesmo conhecendo as limitações de segurança, em algumas situações, é necessário criar sub-redes distintas usando switchs comuns, tudo numa mesma infraestrutura física de rede. Numa situação semelhante, sejam os hosts Al, AZ e A3 pertencentes à rede A, e os hosts B1, B2 e B3 pertencentes à rede B, analise o esquema.

Assinale a alternativa que contém endereços e máscaras de rede para configurar, respectivamente, as redes locais A e B,

Provas

Até o fim da década de 1990, um usuário doméstico podia se conectar à Internet numa velocidade de 56 Kbps. Hoje em dia, pouco mais de 20 anos depois, são comercializados links domésticos de 700 Mbps. Em termos práticos, essa ilustração representa quantos por cento de aumento?

Provas

Caderno Container