Foram encontradas 38.518 questões.

Os hosts de uma rede autoconfiguram seus endereços IPv6 da seguinte maneira:

− Os endereços de unicast de link-local são autoconfigurados por meio do processo EUI-64 (Extended Unique Identifier).

− Os endereços de unicast global são configurados por meio do SLAAC (Stateless Address Autoconfiguration), também utilizando o processo EUI-64.

Sabendo que o endereço MAC de um host da rede é 08:00:27:73:AD:2A e que o endereço IPv6 de unicast global configurado como gateway é 2804:db8:18:18::1/64, os endereços de link-local e de unicast global do host são, respectivamente:

Provas

- Equipamentos de RedeSwitch

- Protocolos e ServiçosAcesso ao MeioSTP: Spanning Tree Protocol

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

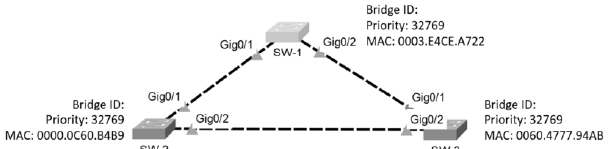

Três switches foram configurados com prioridade padrão do STP (Padrão 802.1w) e com os endereços MACs, conforme figura abaixo.

Sobre o funcionamento do STP da figura, considere:

I. O switch SW-2 será eleito o root bridge.

II. O link entre os switches SW-1 e SW-3 será desabilitado.

III. As interfaces do switch SW-2 serão eleitas como root.

IV. As interfaces do switch SW-3 serão eleitas como designadas.

Está correto o que se afirma APENAS em

Provas

O primeiro endereço IPv4 válido e o broadcast da segunda sub-rede criada a partir do endereço IP 172.18.18.0 /28 são, respectivamente,

Provas

Um técnico necessita implantar um padrão adotado para autenticação, ao nível de porta, que atende aos requisitos da arquitetura de Autenticação, Autorização e Auditoria (AAA). Este padrão é o IEEE

Provas

O mecanismo de segurança de redes sem fio que proporciona autenticação de usuários, criptografia do tráfego e autenticação dos pontos de acesso que um Analista pode utilizar é o

Provas

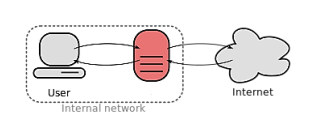

Existe um tipo de servidor que age como um intermediário para requisições de clientes solicitando algum serviço, como um arquivo, conexão, página web ou outros recursos disponíveis de um servidor diferente. Dada a figura a seguir, identifique esse tipo de servidor que está sem o devido nome técnico.

Provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosLDAP e X.500

- Protocolos e ServiçosTransferência de Arquivos

1. CIFS 2. LDAP 3. SSH

A. Usado principalmente para fornecer acesso compartilhado a arquivos, impressoras e portas seriais. B. Protocolo de rede criptográfico para operação de serviços de rede de forma segura sobre uma rede insegura. C. Padrão de indústria para acessar e manter serviços de informação de diretório distribuído sobre uma rede de Protocolo da Internet (IP).

Provas

(1) classe A (2) classe B (3) classe C

(A) 255.255.0.0 (B) 255.0.0.0 (C) 255.255.255.0

Provas

(1) Saída do Edifício - OF (Output Facilities). (2) Área de Trabalho - WA (Work Area). (3) Entrada do Edifício - EF (Entrance Facilities). (4) Rede Primária ou Cabeamento Vertical - BC (Backbone Cabling).

Da relação apresentada:

Provas

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Segurança de RedesVPN: Virtual Private Network

( ) Uma VPN tecnicamente não pode ser construída sobre uma rede pública, como a Internet. ( ) Para permitir que a VPN tenha um tráfego rápido nunca seus dados são criptografados. ( ) O protocolo SSL (Secure Sockets Layer) jamais é utilizado especificamente em uma VPN.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

Caderno Container