Foram encontradas 38.511 questões.

O protocolo de roteador de borda (Border Gateway Protocol – BGP) é um protocolo de roteamento para sistemas autônomos (ASs) na internet, que garante que todos os ASs da internet saibam de sua existência e como chegar até ela. Sobre BGP, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Pares de roteadores trocam informações de roteamento por conexões TCP semipermanentes usando a porta 179.

( ) Os destinos são prefixos ciderizados; cada prefixo representa uma sub-rede ou um conjunto delas.

( ) Um AS é identificado por seu número de sistema autônomo globalmente exclusivo.

( ) O atributo AS-PATH contém os ASs pelos quais passou o anúncio para o prefixo. Enquanto, o atributo NEXT-HOP é a interface do roteador que inicia o AS-PATH.

A sequência está correta em

Provas

No Snort regras são simples e escritas de forma direta. No entanto, são poderosas o suficiente para detectar uma ampla variedade de tráfego suspeito. Sobre a regra Snort apresentada a seguir, assinale a afirmativa correta.

-

alert tcp $EXTERNAL_NET any -> $HOME_NET any\

(msg:“SCAN SYN FIN” flags: SF, 12;\

reference: arachnids, 198; classtype: attemp;)

Provas

O protocolo syslog provê uma forma de transporte para permitir que uma máquina envie mensagens de notificação de eventos, por meio de redes IP, havendo coletores de mensagens de eventos conhecidos como servidores syslog. Em relação às mensagens do protocolo syslog, assinale a afirmativa INCORRETA.

Provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

O TCP/IP é um conjunto de protocolos de comunicação entre computadores em rede. Os protocolos podem ser definidos como “as regras que governam” sintaxe, semântica e sincronização da comunicação e podem ser implementados pelo hardware, software, ou por uma combinação dos dois.

(Disponível em: https://sites.google.com/site/profsuzano/redes/ protocolos. Zuzano. Protocolos. Acesso em: 21/11/2022. Adaptado.)

Marque V para as afirmativas verdadeiras e F para as falsas.

( ) O SSH é, simultaneamente, um programa de computador e um protocolo de rede que permite a conexão com outro computador na rede, de forma a executar comandos de uma unidade remota.

( ) O SMTP é um protocolo utilizado no acesso remoto a uma caixa de correio eletrônico. Permite que todas as mensagens contidas em uma caixa de correio eletrônico possam ser transferidas sequencialmente para um computador local.

( ) O DHCP é um protocolo de serviço TCP/IP que fornece configurações dinâmicas de terminais, com concessão de endereços IP de host, máscara de sub-rede, default gateway, número IP de um ou mais servidores DNS, sufixos de pesquisa do DNS e número IP de um ou mais servidores WINS.

( ) HTTPS é uma implementação do protocolo HTTP sobre uma camada adicional de segurança que utiliza o protocolo TLS/SSL. Essa camada adicional permite que os dados sejam transmitidos por meio de uma conexão criptografada e que se verifique a autenticidade do servidor e do cliente por meio de certificados digitais.

A sequência está correta em

Provas

Considerando que computação Serverless é um paradigma para computação em nuvem que permite funções serem implementadas e executadas de modo escalável, são consideradas características desse paradigma, EXCETO:

Provas

Em computação serverless há um custo de latência para reatribuir recursos de um cliente para outro, o que, no contexto de função de nuvem, é conhecido como cold start.

Em relação ao cold start, assinale a afirmativa incorreta.

Provas

Computação serverless é um modelo de execução de computação na nuvem no qual o provedor aloca recursos sob demanda, cuidando dos servidores em nome de seus clientes.

Em relação ao modelo de computação serverless, assinale a afirmativa incorreta.

Provas

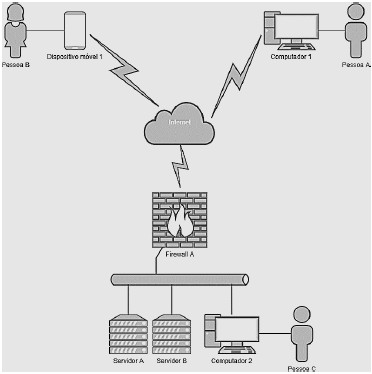

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Preocupados com a possibilidade de interrupção no negócio em caso de falhas na infraestrutura de TI, os responsáveis pela empresa XPTO solicitaram a elaboração de um plano contendo ações que fossem efetivas em caso de um ataque DDOS contra a empresa.

Assinale a opção que contém ações que poderiam proteger a empresa do referido ataque.

Provas

O desenvolvimento de aplicações nativas em nuvem é uma abordagem voltada para a criação, execução e aprimoramento de aplicações com base em tecnologias e técnicas reconhecidas de cloud computing. Uma aplicação nativa em nuvem

Provas

Disciplina: TI - Redes de Computadores

Banca: Avança SP

Orgão: Pref. Americana-SP

O ou Protocolo de Mensagens de Controle da Internet, em português é um protocolo cujo principal objetivo é diagnosticar problemas de comunicação em uma rede ou entre redes, como por exemplo, se os dados estão chegando ao destino dentro de um intervalo de tempo adequado.

Provas

Caderno Container