Foram encontradas 38.430 questões.

Um profissional de rede necessita dividir um prefixo de rede /23 em 4 subredes de mesmo tamanho. O endereço IP é o 172.30.0.0 (IPv4). Com base nesta informação avalie as afirmações que seguem.

I. Um dos endereços de broadcast das subredes calculadas é 172.16.1.127.

II. A faixa de endereço que este endereço pertence é Classe C.

III. Este endereço é considerado como IP privado.

Das afirmações apresentadas estão corretas:

Provas

Avalie as afirmações que seguem sobre o Active Directory (Padrão LDAP) da Microsoft

I. É um diretório com uma estrutura hierárquica, onde são armazenadas informações sobre os objetos na rede.

II. Fornece os métodos para armazenar dados de diretório e disponibilizar esses dados para usuários e administradores de rede.

III. Armazena informações sobre objetos na rede e as torna inacessíveis para todos os usuários, exceto o administrador, visando em primeira mão a segurança no processo.

Das afirmações apresentadas estão corretas:

Provas

A cada dia que passa as empresas investem mais em Segurança da Informação, visto que as fraudes, ataques de indisponibilidades, roubo de identidade entre outros crimes se tornam mais frequentes. Em determinados momentos é necessário que a empresa estabeleça uma rede segura do tipo LAN-TO-LAN com algum fornecedor ou cliente. Para esta modalidade de trabalho o aconselhável é o estabelecimento de uma conexão segura através de . Assinale a alternativa que preencha corretamente a lacuna.

Provas

As afirmações que seguem tratam do assunto “Redes Sem Fio”. Avalie as afirmações abaixo.

I. Numa rede WIFI que utiliza o WPA2, a melhor opção é a utilização da criptografia AES.

II. O Sistema de criptografia AES é mais recente que o TKIP.

III. O padrão IEEE 802.11g trabalha com taxas de 54 GHz.

Das afirmações apresentadas, estão corretas:

Provas

A luz do padrão mundial para cabeamento estruturado analise as afirmações que seguem.

I. No cabeamento metálico (Cat6) a norma EIA/TIA classifica como link permanente a conexão entre o Patchpanel e a Surface (tomada de superfície RJ45).

II. A distância máxima de um canal de dados (channel) numa instalação com cabos metálicos Cat6 é de 90 m.

III. Os conectores RJ45 podem ser crimpados no padrão T568A ou T568B, e isso não afeta o desempenho do circuito de dados.

Das afirmações apresentadas, estão corretas:

Provas

- Cloud ComputingCloud Computing: Modelos de Serviço

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Um determinado Sistema atende o tráfego de dados B2B de uma empresa do setor automotivo. O Sistema trabalha com a modalidade SaaS hospedando um Web Service trocando arquivos XML, que por padrão atende na porta TCP de número . Assinale a alternativa que preencha corretamente a lacuna.

Provas

Em uma instalação de rede, é fortemente recomendável que o processo de projeto e instalação esteja aderente às boas práticas e a observação das normas pertinentes, para que a empresa tenha continuidade em suas operações. Particularmente, quanto ao cabeamento de rede Ethernet, os cabos são categorizados, e cada categoria atende uma determinada especificação, porém, percebe-se que em categorias como 5, 5ª, 6, 6ª e outras, o cabo é formado de pares trançados. Essa trança no par visa diretamente . Assinale a alternativa que preencha corretamente a lacuna.

Provas

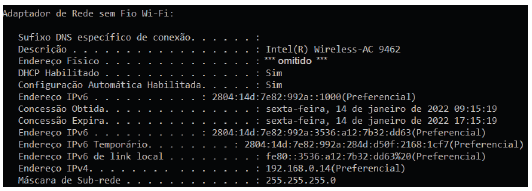

Em uma instalação de um cliente PC em uma rede WIFI, uma série de parâmetros têm que ser configurados no Roteador ou no Access Point, e alguns parâmetros são nativos do Cliente. Avalie a tela a seguir e assinale a alternativa que corresponda à quantidade de bits que o parâmetro omitido possui.

Provas

O cabo par trançado é formado por uma capa externa que agrega um conjunto de quatro pares de fios de cobre encapados e enrolados de forma helicoidal. O conector do cabo par trançado consiste no 8P8C, popularmente conhecido como RJ45. A principal característica deste conector consiste na possibilidade de conexão de oito pinos. O esquema de ligação de um cabo reto (ou cabo direto) no padrão EIA/TIA 568A, empregado para interligar computadores com hubs, switches ou roteadores, é:

Provas

Como é denominada a ferramenta utilizada para alertar e armazenar tentativas de acesso não autorizado a um computador, bloquear tentativas de invasão e analisar, de forma contínua, o conteúdo das conexões que trafegam na rede?

Provas

Caderno Container