Foram encontradas 38.423 questões.

Quanto as características principais do IPv4 e IPv6, analise as afirmativas abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) IPv4 é representado como um conjunto de 3 partes separadas por 4 pontos.

( ) O tamanho do endereço do IPv4 é de 16 bits, enquanto o do IPv6 é de 64 bits.

( ) Atualmente as redes que suportam IPv6 também suportam o IPv4.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

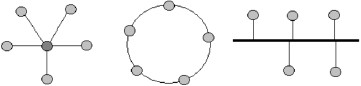

- Topologias de RedeTopologia: Anel

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Barramento

Assinale, das alternativas a seguir, a única que identifica corretamente os nomes técnicos das respectivas topologias básicas, conforme o esquema sintético abaixo (da esquerda para a direita).

Provas

- Segurança de RedesFirewall

- Segurança de RedesIDS: Intrusion Detection System

- Segurança de RedesIPS: Intrusion Prevention System

Quanto à segurança computacional, analise as afirmativas a seguir e assinale a alternativa correta.

I. Enquanto o IPS é um sistema com soluções ativas, o IDS trabalha de forma passiva.

II. O Firewall trabalha com regras e funciona tanto por hardware (roteadores e modems) como por software (programas instalados).

III. Como o VPN oculta o endereço IP, é desnecessário utilizar a criptografia nos dados.

Das afirmativas:

Provas

Dado as três definições técnicas a seguir, assinale a alternativa que corresponda, respectivamente, as devidas siglas identificadoras de cada um desses conceitos.

1. Protocolo padrão de envio de mensagens de correio eletrônico através da Internet.

2. Protocolo que relaciona o endereço "nominal" de um site ou aplicativo com o seu endereço real.

3. Protocolo padrão da Internet para gerenciamento de dispositivos em redes IP.

Provas

Quanto ao Modelo OSI/ISO, analise as afirmativas a seguir.

(1) O Modelo OSI, por padrão, é composto tecnicamente por 5 camadas.

(2) A camada de número 3 do Modelo OSI é denominada como rede.

Assinale a alternativa correta.

Provas

Leia a frase abaixo referente Voice over Internet Protocol (VoIP).

"O sobre é uma das fundações do VoIP e é utilizado em conjunto com que auxilia na configuração das conexões de rede"

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

Quanto a proteção de dados em Wi-Fi temos vários protocolos de segurança que protegem as conexões sem fio, tais como:

(1) WPA2

(2) WEP

(3) WPA

Da relação apresentada:

Provas

No Active Directory (AD) todas as alterações feitas na política de senha de domínio padrão se aplicam a todas as contas desse domínio. Para criar e gerenciar políticas de senha refinada deve-se utilizar, especificamente, o:

Provas

Quando se está instalando uma rede de computadores, com a topologia em estrela, deve-se utilizar o dispositivo de rede denominado:

Provas

Assinale, das alternativas a seguir, a única que identifica incorretamente o protocolo que não pertença especificamente à ‘camada de aplicação’ do modelo TCP/IP.

Provas

Caderno Container