Foram encontradas 38.192 questões.

O IPSec pode ser usado nos modos

Provas

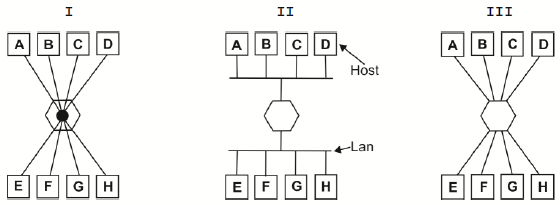

As figuras a seguir mostram configurações de interconexão de computadores, representados pelas letras de A até H, em rede.

Observando as configurações I, II e III, um Analista classificou-as, correta e respectivamente, como:

Provas

Considerando as diferenças de características entre as técnicas de circuitos e pacotes em redes de computadores, está correto o que consta em

| Item | Comutação de Circuitos | Comutação de Pacotes |

Provas

Todo o tráfego entre um navegador web e um dispositivo SSL VPN é criptografado com o protocolo SSL ou

Provas

O TLS utiliza dois protocolos principais, cujas finalidades são descritas abaixo.

I. Divide o tráfego em uma série de registros, cada um dos quais é protegido independentemente usando as chaves de tráfego.

II. Autentica as partes comunicantes, negocia modos e parâmetros criptográficos e estabelece compartilhamento de chaves.

Os protocolos descritos em I e II são, correta e respectivamente,

Provas

O Fibre Channel

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Sorocaba-SP

Um requisito de uma certa aplicação, que funciona em rede, estabelece que o atraso fim a fim entre cliente e servidor deve ser sempre igual ou inferior a 100 ms. Isso implica que

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Sorocaba-SP

Sobre o protocolo de acesso ao meio físico CSMA/CD, no contexto de redes locais, é correto afirmar que

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Sorocaba-SP

O Fibre Channel Protocol (FPC) é o protocolo utilizado na tecnologia Fibre Channel (FC), sendo ela dividida em 5 camadas. A camada responsável pela codificação e a decodificação dos dados é:

Provas

Disciplina: TI - Redes de Computadores

Banca: MetroCapital

Orgão: Pref. Nova Odessa-SP

A internet é uma rede regida por vários protocolos. Das alternativas a seguir, qual define de maneira correta o protocolo SSH?

Provas

Caderno Container