Foram encontradas 16.848 questões.

Disciplina: TI - Segurança da Informação

Banca: FACET Concursos

Orgão: Pref. Bom Jardim-PE

Durante uma auditoria técnica no ambiente de rede da Secretaria Municipal de Saúde, verificou-se que a comunicação entre os servidores remotos e o datacenter da Prefeitura utiliza criptografia assimétrica baseada no algoritmo RSA com chaves de 1024 bits. Considerando as recomendações mais recentes de segurança da informação, os avanços em técnicas de criptoanálise e os padrões definidos por organismos como a NIST, qual das medidas abaixo representa a ação técnica mais consistente para reforçar a segurança sem comprometer a interoperabilidade com sistemas existentes?

Provas

Disciplina: TI - Segurança da Informação

Banca: COTEC

Orgão: Pref. Paracatu-MG

Provas

Disciplina: TI - Segurança da Informação

Banca: COTEC

Orgão: Pref. Paracatu-MG

Provas

Disciplina: TI - Segurança da Informação

Banca: Legalle

Orgão: SAMAE Caxias do Sul-RS

No campo da segurança da informação, a implementação de ferramentas e práticas é crucial para estabelecer uma estratégia eficaz que proteja dados e sistemas contra uma variedade de ameaças cibernéticas. Qual dessas práticas é responsável por proteger informações sensíveis, tornando-as ilegíveis para usuários não autorizados, podendo ser aplicada tanto a dados em repouso (armazenados) quanto a dados em trânsito (transmitidos)?

Provas

Um pacote capturado por uma ferramenta do tipo sniffer, relativo a uma conexão TCP entre cliente e servidor, é exibido da seguinte maneira na ferramenta.

> Frame 7: 63 bytes on wire (504 bits), 63 bytes captured (504 bits)

> Ethernet II, Src: Cradlepo_3c:17:c2 (00:e0:1c:3c:17:c2), Dst: Netgear_d9:81:60 (00:1f:33:d9:81:60)

> Internet Protocol Version 4, Src: 10.10.1.4, Dst: 74.53.140.153

> Transmission Control Protocol, Src Port: 1470, Dst Port: 25, Seq: 1, Ack: 182, Len: 9

v Simple Mail Transfer Protocol

v Command Line: EHLO GP\r\n

Command: EHLO

Request parameter: GP

Com base nessas informações, é possível concluir que o

Provas

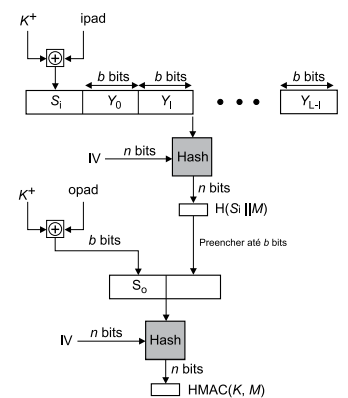

A operação geral do algoritmo HMAC pode ser ilustrada pela figura a seguir, onde K representa uma chave secreta e M corresponde à mensagem de entrada (dividida em blocos Yi de b bits cada, já com o padding especificado na função de hash subjacente). O símbolo || representa o operador de concatenação e o símbolo ⊕ representa a operação XOR:

De acordo com a especificação do HMAC, K+ representa

Provas

Disciplina: TI - Segurança da Informação

Banca: Legalle

Orgão: Pref. Caxias do Sul-RS

A criptografia desempenha um papel fundamental na segurança da informação, protegendo dados contra acessos não autorizados ao convertê-los para um formato cifrado. Existem dois tipos principais de criptografia: simétrica, que utiliza a mesma chave para cifrar e decifrar os dados, sendo mais rápida, mas exigindo um meio seguro para compartilhamento da chave; e assimétrica, que emprega um par de chaves (pública e privada), onde a chave pública cifra a informação e apenas a chave privada correspondente pode descriptografá-la, garantindo maior segurança, mas com um custo computacional mais elevado. Assim, marque a alternativa que apresenta dois algoritmos de criptografia simétrica.

Provas

Disciplina: TI - Segurança da Informação

Banca: Legalle

Orgão: Pref. Caxias do Sul-RS

No contexto de segurança da informação, uma técnica é utilizada para proteger dados, tornando-os ilegíveis para usuários não autorizados. Ela assegura a confidencialidade e integridade das informações, sendo essencial em transmissões e armazenamentos seguros. Sabendo disso, marque a alternativa que apresenta a técnica que condiz com essa descrição.

Provas

O cuidado com os dados não é somente uma questão de segurança, uma vez que a perda, ou o mal uso deles, pode gerar implicações legais. Considerando essa informação, julgue os itens seguintes

A LGPD exige que organizações adotem medidas técnicas e administrativas para proteger os dados pessoais e garantir os direitos dos titulares.

Provas

O cuidado com os dados não é somente uma questão de segurança, uma vez que a perda, ou o mal uso deles, pode gerar implicações legais. Considerando essa informação, julgue os itens seguintes

Dados anonimizados ainda são considerados dados pessoais sob a Lei Geral de Proteção de Dados (LGPD).

Provas

Caderno Container