Foram encontradas 16.672 questões.

Durante a análise, o perito observa que o malware utiliza

criptografia de chave pública com chaves significativamente

menores, certificados compactos e operações rápidas com a chave

privada.

O algoritmo utilizado chama-se

O algoritmo utilizado chama-se

Provas

Questão presente nas seguintes provas

Em uma investigação de acesso não autorizado, o perito precisa

identificar qual componente da arquitetura de segurança realiza a

correlação centralizada de eventos provenientes de múltiplas

fontes (firewalls, AD, IDS, endpoints e aplicações).

A tecnologia responsável por essa função é chamada

A tecnologia responsável por essa função é chamada

Provas

Questão presente nas seguintes provas

Durante a análise de logs, o perito identifica que a organização não

possui responsáveis designados para tratamento de incidentes de

segurança. Segundo a ISO/IEC 27001:2022, a cláusula que trata da

definição formal de papéis, responsabilidades e autoridades

dentro do SGSI é a

Provas

Questão presente nas seguintes provas

Um perito analisa uma invasão em um sistema corporativo que

utiliza SAML SSO. O atacante interceptou o token SAML e

modificou seu conteúdo, conseguindo que o Service Provider

aceitasse o token falsificado.

A vulnerabilidade que permitiu esse ataque foi

A vulnerabilidade que permitiu esse ataque foi

Provas

Questão presente nas seguintes provas

Sandboxes são ferramentas eficazes para análise dinâmico-comportamental de malware, mas apresentam limitações típicas.

Assinale a opção que apresenta uma limitação inerente ao seu

modo de operação.

Provas

Questão presente nas seguintes provas

Um software malicioso similar ao worm,

mas possui mecanismo de comunicação com o in

vasor que permite que ele controle remotamente a

máquina invadida. Assinale a alternativa correta, e

que representa o tipo de malware apresentado na

descrição.

Provas

Questão presente nas seguintes provas

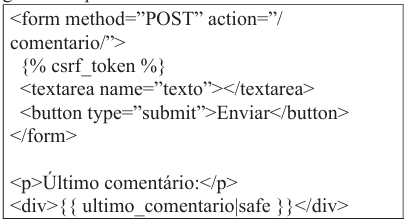

Durante um hackathon de segurança, uma das equipes construiu rapidamente uma funcionalidade de comentários para um sistema de compras.

Para permitir o uso de formatação HTML nos comentários, o desenvolvedor implementou o se guinte template:

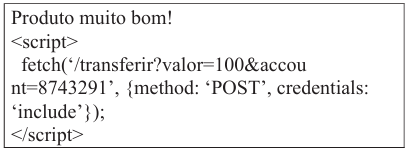

Após algum tempo, um usuário publicou o seguinte texto no conteúdo do comentário:

Outros usuários que acessaram a página tiveram transferências não autorizadas de suas contas.

Com base nesse cenário, qual opção explica a falha explorada, indicando o tipo de ataque e como corrigi-la sem perder a possibilidade de exibir algum HTML formatado nos comentários?

Provas

Questão presente nas seguintes provas

Em algoritmos de criptografia, os modos de

operação determinam como uma cifra de bloco,

como o AES, processam os dados. Cada modo

apresenta diferentes níveis de segurança e desempenho, dependendo de como evita padrões repetitivos e implementa aleatorização. Alguns modos

podem revelar padrões nos dados originais, enquanto outros foram criados para eliminar essas

fraquezas.

O texto-base descreve a função geral dos modos de operação. Aprofundando os conceitos mencionados, analise a afirmativa a seguir e complete as lacunas:

“O modo de operação __________________ do AES é vulnerável a ataques de análise de padrões porque blocos idênticos de texto claro resultam em blocos idênticos de texto cifrado. Para mitigar essa vulnerabilidade, o modo __________________ utiliza um ___________________ para tornar cada bloco dependente do anterior. No entanto, implementações inadequadas do CBC podem ser vulneráveis a ataques de __________________”.

O texto-base descreve a função geral dos modos de operação. Aprofundando os conceitos mencionados, analise a afirmativa a seguir e complete as lacunas:

“O modo de operação __________________ do AES é vulnerável a ataques de análise de padrões porque blocos idênticos de texto claro resultam em blocos idênticos de texto cifrado. Para mitigar essa vulnerabilidade, o modo __________________ utiliza um ___________________ para tornar cada bloco dependente do anterior. No entanto, implementações inadequadas do CBC podem ser vulneráveis a ataques de __________________”.

Provas

Questão presente nas seguintes provas

A equipe de TI de um órgão público está atualizando a sua

arquitetura de TI para adequá-la à LGPD, especialmente quanto

aos requisitos técnicos de segurança previstos nos artigos 46 a 49

da lei. A equipe identificou que determinados sistemas internos

processam dados sensíveis de cidadãos, incluindo biometria facial

e informações de saúde.

Para atender às exigências legais, foram implementadas as seguintes medidas técnicas:

1. Criptografia dos bancos de dados e dos backups; 2. Pseudonimização dos relatórios de análise; 3. Registro detalhado de logs de acesso; 4. Controle de acesso baseado em perfis e MFA; e 5. Segmentação de rede e monitoração contínua.

Considerando os dispositivos técnicos da LGPD e boas práticas de engenharia de segurança, é correto afirmar que

Para atender às exigências legais, foram implementadas as seguintes medidas técnicas:

1. Criptografia dos bancos de dados e dos backups; 2. Pseudonimização dos relatórios de análise; 3. Registro detalhado de logs de acesso; 4. Controle de acesso baseado em perfis e MFA; e 5. Segmentação de rede e monitoração contínua.

Considerando os dispositivos técnicos da LGPD e boas práticas de engenharia de segurança, é correto afirmar que

Provas

Questão presente nas seguintes provas

Deseja-se contratar um teste de penetração para avaliar a

segurança de sistemas internos e externos. O contrato exige que o

fornecedor siga boas práticas internacionais, como as descritas no

PTES (Penetration Testing Execution Standard) e no OWASP

Testing Guide, incluindo documentação completa do escopo,

regras de engajamento e limites éticos.

Considerando as etapas típicas de um pentest profissional, assinale a afirmativa correta.

Considerando as etapas típicas de um pentest profissional, assinale a afirmativa correta.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container