Foram encontradas 16.961 questões.

A funcionalidade VPN do Windows Server que deve ser adicionada no campo “Server Roles” é a de

Provas

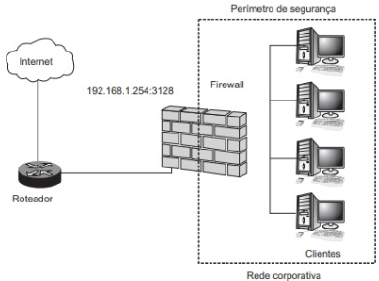

Analise a seguinte figura e assinale a alternativa que descreve a arquitetura de firewall apresentada.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

No desenvolvimento seguro de aplicações, o emprego de frameworks e bibliotecas que realizem validações contra a injeção de código malicioso nas aplicações dispensa a adoção de simuladores e de testes automatizados e manuais, conferindo ao processo maior produtividade.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

O OWASP SAMM, documento de conscientização padrão para desenvolvedores voltado à segurança de aplicações web, descreve os riscos de segurança mais críticos e aponta as principais medidas a serem adotadas pelos desenvolvedores para mitigar esses riscos.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

Identificação de dados sensíveis, restrições de acesso, autenticação e autorização são exemplos de requisitos de segurança relacionados ao desenvolvimento seguro de aplicações.

Provas

A respeito do desenvolvimento seguro de aplicações, frameworks OWASP e testes dinâmicos de aplicações, julgue o item a seguir.

Aplicar sequências de entradas longas para explorar vulnerabilidades de buffer overflow é um exemplo de teste dinâmico voltado a verificar vulnerabilidades potencialmente exploráveis em um aplicativo em execução.

Provas

A respeito da segurança da informação, julgue o item a seguir.

É correto afirmar que há violação de autenticidade no caso de o conteúdo de um arquivo considerado de conteúdo crítico, com requisito de negócio para que seja mantido imutável, ser alterado de forma indevida.

Provas

A respeito da segurança da informação, julgue o item a seguir.

Considere que o sistema de backup utilizado por determinada empresa que armazene dados críticos em seus computadores receba um mecanismo de segurança adicional, no qual sejam replicados os backups entre diferentes localidades físicas. Considerando-se essas informações, é correto afirmar que esse controle visa garantir a disponibilidade.

Provas

Acerca de gestão de vulnerabilidades, julgue o item subsequente.

Um programa de gestão de vulnerabilidades eficaz inclui, entre outros componentes, o gerenciamento de patch, que consolida as informações e os eventos de segurança de uma organização em tempo real.

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

Acerca de gestão de vulnerabilidades, julgue o item subsequente.

Na atividade de identificação das vulnerabilidades, cujo objetivo é criar uma lista com as vulnerabilidades associadas aos ativos, às ameaças e aos controles, utilizam-se como entradas as listas de ameaças conhecidas, de ativos e de controles existentes e todas as saídas das atividades anteriores.

Provas

Caderno Container