Foram encontradas 16.975 questões.

I. Ter suas permissões de acesso à internet bloqueadas.

II. Ser notificado formalmente pelo não cumprimento das normas.

III. A chefia imediata do servidor receberá uma cópia da notificação de descumprimento das normas.

As penalidades que podem realmente ser aplicadas ao servidor, segundo a política de uso aceitável da internet são:

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNCERN

Orgão: Pref. Jardim Seridó-RN

Provas

O modo de operação de cifras de bloco no qual cada bloco de b bits de texto às claras é codificado de forma independente, usando a mesma chave, é denominado

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- GestãoGestão de Riscos

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

Provas

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- Segurança LógicaSegurança na Internet

Provas

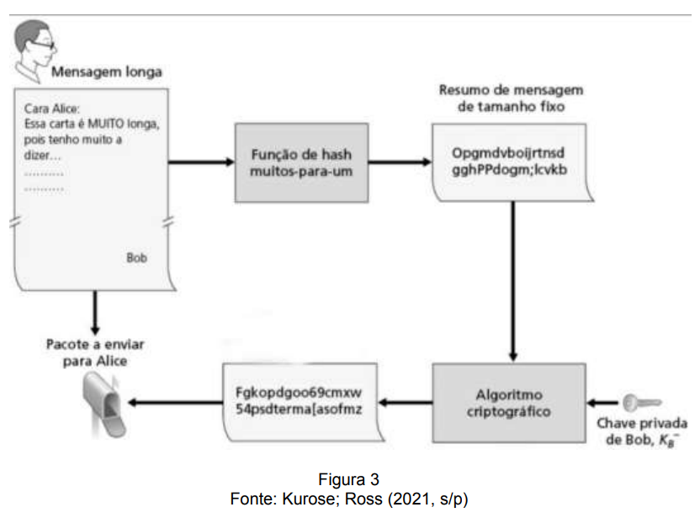

Na figura 3, Bob deseja enviar uma longa mensagem para Alice. Ele coloca sua longa mensagem original em uma função de hash, que gera um resumo curto dessa mensagem. Em seguida, utiliza sua chave criptográfica privada para criptografar o hash resultante (resumo). A mensagem original, em texto aberto, e o resumo criptografado dessa mensagem são, então, enviados para Alice.

Esse processo de envio da mensagem longa de Bob para Alice, ilustrado na figura 3, é denominado:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologia

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasPhishing Scam

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

Provas

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Campo Verde-MT

Provas

Caderno Container