Foram encontradas 16.975 questões.

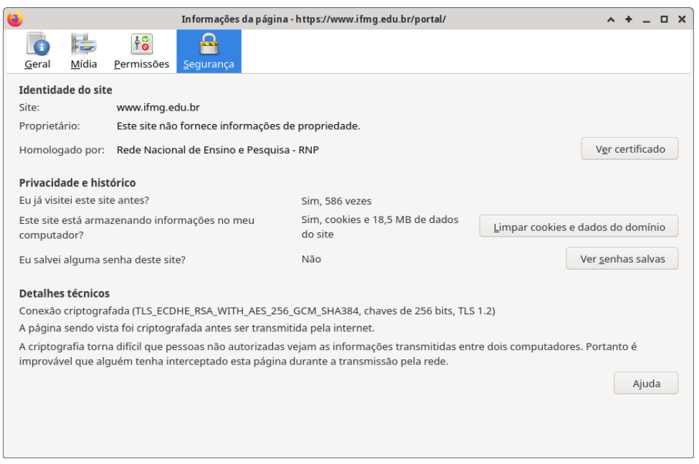

Considere a imagem a seguir e as afirmativas propostas a respeito dela:

I. A conexão é protegida por um certificado digital assinado por uma autoridade certificadora.

II. A conexão é estabelecida por TLS (Transport Layer Security), com troca inicial de chaves

simétricas de 256 bits utilizando o algoritmo AES (Advanced Encryption Standard).

III. A criptografia simétrica, mais lenta, é descartada após a troca criptografada dos certificados digitais, que usam chaves assimétricas com o algoritmo RSA, mais rápido.

Está(ão) correta(s):

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresWorms

I. Vírus de computador são programas que podem se inserir em arquivos executáveis e se propagam sempre que um arquivo infectado é executado.

II. Worms são programas capazes de autorreplicação, não dependem de execução prévia ou de inserção em outros executáveis.

III. Cavalos de Troia são um tipo de vírus de computador que se caracterizam por abrir uma conexão de rede para acesso remoto.

IV. Rootkits são ferramentas utilizadas pelo invasor para obter acesso de administrador (root).

Estão corretas:

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoPolíticas de Segurança de Informação

Leia o texto a seguir.

|

Garantir que os recursos estejam disponíveis por meio de mecanismos seguros, definir políticas de acesso ao conteúdo protegido e estabelecer processos para proteger a integridade dos dados armazenados. |

Esses são atributos dos

Provas

Como se chama um possível evento que pode ter um efeito prejudicial sobre a confiabilidade da informação levando em consideração os perigos ao qual está exposto?

Provas

Provas

Considere dois usuários A e B de um sistema de mensagens que utiliza criptografia assimétrica para encriptação. Considere que o usuário B recebeu uma mensagem encriptada de A, e somente o próprio usuário B pode decriptá-la. Para realizar essa decriptação, a informação da qual B precisa dispor é

Provas

Disciplina: TI - Segurança da Informação

Banca: IDECAN

Orgão: Pref. Maracanaú-CE

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

No que diz respeito ao contexto da segurança da informação, associe o princípio de segurança ao seu respectivo significado/ interpretação no idioma nacional:

I. Integridade

II. Disponibilidade

III. Autenticidade

IV. Confiabilidade

( ) garante o acesso das informações às pessoas autorizadas, ou seja, não o disponibiliza a indivíduos, entidades ou processos não autorizados.

( ) garante a veracidade das informações, indicando que os dados não podem ser alterados sem autorização.

( ) garante a verdadeira autoria da informação, ou seja, que os dados são de fato provenientes de determinada fonte.

( ) garante que dados e sistemas estejam prontos para uso, por pessoas autorizadas, no momento em que tornar necessário.

Respondidas as alternativas, a sequência correta é

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

Provas

Caderno Container