Foram encontradas 16.975 questões.

Com relação às vantagens do modelo Enclave-Based Deployment de uma Arquitetura Zero Trust, analise as afirmativas a seguir.

- Requer mais PEPs implantados, porém tem menos conflitos com recursos fim-a-fim.

- Tem bom desempenho com cargas de trabalho efêmeras e ambientes bem dinâmicos.

- As DMZs podem ser executados na borda de uma PEP servindo como caminho seguro de roteamento.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

As ferramentas de intrusão apresentam uma gama diversificada

de semelhanças e algumas diferenças.

Relacione os tipos de ataque em redes de computadores, listados a seguir, às descrições de suas características e sintomas.

1. Vírus 2. Trojan 3. Worm 4. Software Bomb

( ) Ação direta, autorreplicação e destruição da informação. ( ) Ação indireta, abertura de portas e perda de controle do computador hospedeiro. ( ) Ação direta, propagação através de uma rede de computadores e mensagens parasíticas. ( ) Ação direta, início após um determinado evento e nenhum sintoma prévio até a inicialização.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Relacione os tipos de ataque em redes de computadores, listados a seguir, às descrições de suas características e sintomas.

1. Vírus 2. Trojan 3. Worm 4. Software Bomb

( ) Ação direta, autorreplicação e destruição da informação. ( ) Ação indireta, abertura de portas e perda de controle do computador hospedeiro. ( ) Ação direta, propagação através de uma rede de computadores e mensagens parasíticas. ( ) Ação direta, início após um determinado evento e nenhum sintoma prévio até a inicialização.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Provas

Questão presente nas seguintes provas

A catraca de controle de acesso é um dispositivo de segurança

utilizado para dificultar o acesso não-autorizado a determinadas

áreas de uma empresa, bem como possibilita monitorar o próprio

fluxo de pessoal nessas áreas restritas.

O controle do acesso propriamente dito pode ser feito a partir da checagem de algum dado do usuário, como, por exemplo, a aproximação do seu crachá de identificação.

O mecanismo de detecção por aproximação em crachás está baseado em

O controle do acesso propriamente dito pode ser feito a partir da checagem de algum dado do usuário, como, por exemplo, a aproximação do seu crachá de identificação.

O mecanismo de detecção por aproximação em crachás está baseado em

Provas

Questão presente nas seguintes provas

2870479

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

A respeito de segurança de redes de computadores, julgue o item subsecutivo.

Se um arquivo tiver sido criptografado com o algoritmo AES (Advanced Encryption Standard) para garantir a confidencialidade na transmissão, o transmissor e o receptor deverão ter a mesma chave para, respectivamente, codificar e decodificar o arquivo.

Se um arquivo tiver sido criptografado com o algoritmo AES (Advanced Encryption Standard) para garantir a confidencialidade na transmissão, o transmissor e o receptor deverão ter a mesma chave para, respectivamente, codificar e decodificar o arquivo.

Provas

Questão presente nas seguintes provas

2870478

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

A respeito de segurança de redes de computadores, julgue o item subsecutivo.

Spyware é um código malicioso (malware) que se propaga automaticamente por várias redes de computadores, enviando cópias de si mesmo para cada computador.

Spyware é um código malicioso (malware) que se propaga automaticamente por várias redes de computadores, enviando cópias de si mesmo para cada computador.

Provas

Questão presente nas seguintes provas

2870451

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

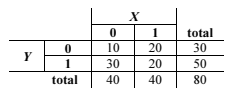

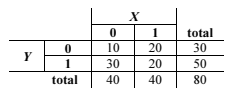

Considerando que o cruzamento entre duas variáveis dicotômicas, X e Y, tenha resultado na tabela precedente, julgue o item que se segue.

A correlação entre X e Y é positiva.

Provas

Questão presente nas seguintes provas

2870450

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

Considerando que o cruzamento entre duas variáveis dicotômicas, X e Y, tenha resultado na tabela precedente, julgue o item que se segue.

A estatística qui-quadrado de Pearson, referente à tabela em questão, é igual ou superior a 7.

Provas

Questão presente nas seguintes provas

2870449

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

Considerando que Y seja uma variável que representa o número diário de erros registrados em certo sistema gerencial e que o conjunto de dados {1, 1, 4, 5, 5, 5, 14} represente os registros dessa variável em sete diferentes dias, julgue o seguinte item.

A variável Y é quantitativa e seu coeficiente de variação é maior que 1.

A variável Y é quantitativa e seu coeficiente de variação é maior que 1.

Provas

Questão presente nas seguintes provas

2870448

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

Considerando que Y seja uma variável que representa o número diário de erros registrados em certo sistema gerencial e que o conjunto de dados {1, 1, 4, 5, 5, 5, 14} represente os registros dessa variável em sete diferentes dias, julgue o seguinte item.

Se um diagrama boxplot fosse produzido a partir desse conjunto de dados, o valor 14 seria considerado outlier.

Se um diagrama boxplot fosse produzido a partir desse conjunto de dados, o valor 14 seria considerado outlier.

Provas

Questão presente nas seguintes provas

2870447

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

Considerando que Y seja uma variável que representa o número

diário de erros registrados em certo sistema gerencial e que o

conjunto de dados {1, 1, 4, 5, 5, 5, 14} represente os registros

dessa variável em sete diferentes dias, julgue o seguinte item.

A média, a mediana e o terceiro quartil dos dados em tela são iguais a 5.

A média, a mediana e o terceiro quartil dos dados em tela são iguais a 5.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container