Foram encontradas 16.966 questões.

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: SEGER-ES

1. Falsificação de e-mail. 2. Interceptação de tráfego. 3. Varredura em redes. 4. Força bruta. 5. Negação de serviço.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos chamados de sniffers.

( ) O atacante utiliza um computador para tirar de operação um serviço, um computador, ou uma rede conectada à internet.

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

( ) Altera campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa sites, computadores e serviços com os mesmos privilégios deste usuário.

A sequência está correta em

Provas

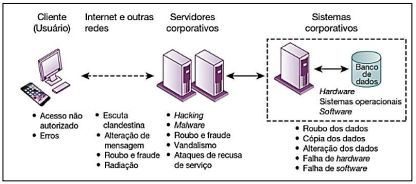

Vulnerabilidades e desafios de segurança contemporâneos.

(Laudon, 2023, p. 295.)

Considerando tais ameaças, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Worms: são programas de computador independentes que se copiam de um computador para outros em uma rede.

( ) SQL injection: tiram proveito das vulnerabilidades nas aplicações da web mal codificadas para introduzir código de programa malicioso nos sistemas e redes corporativos.

( ) Ransomware: tenta extorquir dinheiro dos usuários; para isso, assume o controle de computadores, bloqueando o acesso a arquivos ou exibindo mensagens pop-up incômodas.

( ) Spoofing: é um tipo de programa espião que monitora as informações transmitidas por uma rede

( ) Sniffer: ocorre quando alguém finge ser um contato ou uma marca em quem você confia para acessar informações pessoais sensíveis. Também pode envolver o redirecionamento de um link para um endereço diferente do desejado, estando o site espúrio “disfarçado” como o destino pretendido.

A sequência está correta em

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

- GestãoGestão de Continuidade de NegóciosRPO: Recovery Point Objective

- GestãoGestão de Continuidade de NegóciosRTO: Recovery Time Objective

( ) Backup: podem ser executados para abordar necessidades de recuperação de desastres. As cópias de backup são usadas para restaurar dados em um local alternativo, quando o local principal está incapacitado em virtude de um desastre.

( ) Granularidade do backup: depende das necessidades da empresa e dos RTO/RPO requeridos. Com base na granularidade, os backups podem ser classificados como completos, cumulativos e incrementais.

( ) RTO: define o limite tolerável de perda de dados para uma empresa e especifica o intervalo de tempo entre dois backups, ou seja, determina a frequência dos backups.

( ) Backup dinâmico e backup estático: são os dois métodos implantados para backup. A diferença entre eles é que durante o backup estático, o banco de dados fica inacessível para os usuários.

A sequência está correta em

Provas

- Certificado DigitalAssinatura Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia Assimétrica

(KIM e SOLOMON, 2014, p. 214.)

Considerando o exposto, analise as afirmativas a seguir.

I. Criptografia: cumpre quatro objetivos de segurança: confidencialidade; integridade; autenticação; e, usabilidade.

II. Criptografia de chave assimétrica: usa uma cifra com duas chaves separadas – uma para encriptação e outra para decriptação.

III. Assinatura digital: vincula uma mensagem ou dados a uma entidade específica. Pode ser também uma imagem de uma assinatura reproduzida eletronicamente.

IV. Infraestrutura de chave pública: é um conjunto de hardware, software, pessoas, políticas e procedimentos necessários para criar; gerenciar; distribuir; usar; armazenar; e, revogar certificados digitais.

Está correto que se afirma apenas em

Provas

Julgue o item, relativos aos conceitos de proteção e segurança da informação.

O processo de enviar pacotes para portas TCP e UDP no sistema-alvo para determinar quais serviços estão em execução ou no estado LISTENING é definido como varredura de porta.

Provas

Julgue o item, relativos aos conceitos de proteção e segurança da informação.

Em uma repartição pública, o usuário não precisa bloquear o computador quando se ausentar de seu posto de trabalho, visto que cabe, exclusivamente, ao órgão em que está lotado adotar medidas de segurança da informação eficazes.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Julgue o item, relativos aos conceitos de proteção e segurança da informação.

A definição de segurança da informação abarca a confidencialidade, a integridade, a responsabilidade, a honestidade das pessoas, a confiança e a ética.

Provas

- Conceitos BásicosHardening

- Segurança LógicaFerramentas Antimalware

- Segurança LógicaSegurança de Endpoints

Julgue o item, relativos aos conceitos de proteção e segurança da informação.

Aplicativos específicos, que ajudam a limpar o registro do computador, podem ser usados com o objetivo de proteger o computador de programas estranhos.

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

Julgue o item, relativos aos conceitos de proteção e segurança da informação.

Uma senha definida como totalmente segura é aquela formada por informações pessoais do usuário, como, por exemplo, data de nascimento e nomes de pessoas, entre outras possibilidades, uma vez que os programas espiões, atualmente, não examinam mais esse tipo de informação, apenas combinações numéricas complexas.

Provas

No que diz respeito às novas tecnologias, julgue o item.

Em cada transação efetuada, na tecnologia Blockchain, uma chave criptografada única é gerada a partir de uma rede de verificação de aceitabilidade do código, o que torna a transação segura e irreversível.

Provas

Caderno Container