Foram encontradas 16.966 questões.

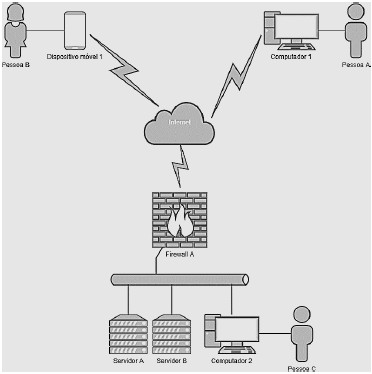

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

A Norma ABNT NBR ISO/IEC 27005:2011 descreve um processo de gestão de riscos de segurança da informação.

Este processo é composto por diversas atividades, dentre elas uma denominada aceitação do risco de segurança da informação.

Assinale a opção que indica a entrada descrita para este processo de acordo com a norma.

Provas

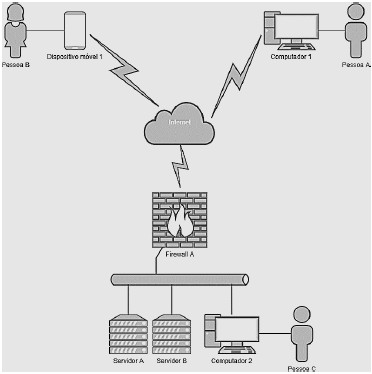

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Uma análise de riscos na empresa XPTO detectou que era prática comum credenciais continuarem ativas por um longo período após a saída dos funcionários.

Uma opção que iria reduzir o risco deste evento ocorrer seria

Provas

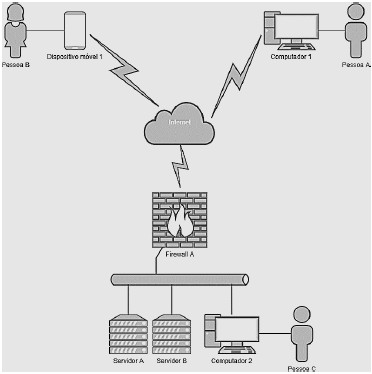

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Levando em consideração o cenário descrito na introdução, considere que a empresa deseja reduzir os riscos de segurança da informação e, para isso, o gestor de TI foi aconselhado a implementar uma arquitetura Zero Trust.

Tendo decidido iniciar a implementação pelos servidores A e B, assinale a opção que apresenta uma ação que seria consistente com a arquitetura proposta para o início da implementação.

Provas

Sobre detecção de anomalias, analise as afirmativas a seguir.

I. São exemplos de detecção de anomalias: detecção de fraude, detecção de intrusão, monitoramento de sistemas de saúde, qualidade de um produto.

II. São métodos que conseguem lidar com detecção de anomalias: algoritmos baseados em densidade, análise de agrupamento, redes neurais recorrentes, redes bayesianas e modelos de Markov escondidos.

III. A distribuição normal é a distribuição mais comum dos dados considerados dentro de uma normalidade, porém, podemos obter normalidade também por meio de outros tipos de distribuição como a distribuição de Bernoulli, distribuição uniforme, distribuição binomial e distribuição de Minkowski.

IV. A métrica de avaliação desses métodos pode ajudar na identificação de dados fora do padrão. Portanto, as métricas de precisão, sensibilidade e medida-F1 são exemplos de métricas utilizadas para detecção de anomalias.

Está correto o que se afirma em

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

- Segurança LógicaSegurança em Correio Eletrônico

Uma empresa se depara com o seguinte problema:

Muitos processos de aprovação de despesa são desenvolvidos por meio de comunicação via correio eletrônico; a comunicação com os clientes também é feita via correio eletrônico. Adicionalmente, um levantamento recente mostrou que 70% dos diretores e funcionários utilizam rotineiramente o e-mail corporativo em seus telefones celulares.

Visando a melhorar a segurança desse processo, o Comitê de Segurança da Informação da empresa estipulou que:

1. Uma política fosse desenvolvida estabelecendo quais proteções deveriam ser adotadas no uso de e-mails em dispositivos móveis.

2. A política citada no item 1 contivesse mecanismos a serem implantados que protegessem a confidencialidade e a integridade das informações contidas nos e-mails.

Levando em conta tal histórico, a referida política deverá incluir um a ser implantado no e-mail corporativo e deverá ser obrigatório nos dispositivos móveis. Isso proporcionará segurança por meio do uso de e .

As lacunas ficam corretamente preenchidas respectivamente por

Provas

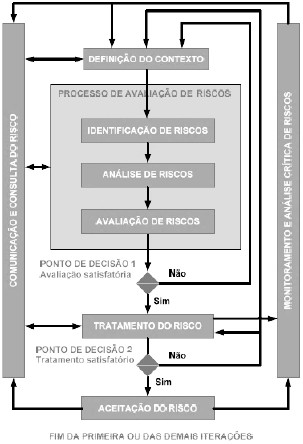

A norma NBR-ISSO-IEC 27005:2019 ilustra o processo de gestão de riscos de segurança da informação com a figura abaixo.

Entendendo o diagrama acima como um processo, devemos esperar como saída da atividade DEFINIÇÃO DO CONTEXTO, de acordo com a norma NBR-ISSO-IEC 27005:2019,

Provas

Segundo a NBR-ISO-IEC 27001 / 2013, assinale a opção que indica a entidade na organização que deve assegurar que as responsabilidades e autoridades dos papéis relevantes para a segurança da informação sejam atribuídos e comunicados.

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

- Segurança LógicaFerramentas Antimalware

Visando a defender-se de ameaças na internet, uma empresa implementa um software de proteção baseado em assinaturas em seus computadores. Esse software funciona por meio da comparação de assinaturas de programas que são executados no computador com um banco de dados de assinaturas de programas maliciosos atualizado diariamente.

Em um determinado dia, após investigar o comportamento anômalo de um computador, a equipe de segurança da empresa identifica que existe um processo chamado comjumper.exe rodando e consumindo grande quantidade de CPU no computador.

Com essas informações o computador é enviado para análise em uma empresa especialista.

A resposta da empresa é de que o programa comjumper.exe é uma variação nova e inédita do malware Adylkuzz e recomenda que sejam tomadas medidas adicionais de proteção para detecção deste tipo de ameaça na rede.

Com base nessas informações, assinale a opção que apresenta uma correta classificação do tipo de malware e uma medida que pode efetivamente proteger o ambiente.

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- Ataques e Golpes e AmeaçasEngenharia Social

Para o caso hipotético descrito a seguir, somente informações corretas são consideradas disponíveis.

Um determinado funcionário atende um pedido por telefone de alguém que se identifica como o cliente A. Essa pessoa explica que seus dados cadastrais estão errados e pede que seja feito um novo cadastro com as informações que ela está passando. O funcionário atende ao pedido e atualiza o sistema da empresa removendo o cadastro antigo e criando um novo.

Dias depois, ao tentar emitir uma fatura, a empresa nota que os dados do cliente A não estão completos e resolve abrir uma investigação. Durante a investigação descobre-se que os dados passados pela pessoa ao telefone eram falsos e que é portanto necessário refazer o cadastro.

Neste caso, avalie se, durante o processo de atendimento mencionado, ocorreu um incidente com quebra da

I. Confidencialidade dos dados do cliente A.

II. Disponibilidade dos dados do cliente A.

III. Integridade dos dados do cliente A.

Está correto o que se afirma em

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Físico

Uma das atividades mais importantes na administração de dados é a manutenção de cópias de segurança (Backups). Em termos gerais, podemos dividir as cópias de segurança em duas categorias: cópia física ou cópia lógica.

Um gestor está preocupado, em primeiro lugar, com a velocidade de criação e recuperação das cópias de segurança, e, em segundo lugar, com a facilidade de operação das ferramentas, pois sua equipe está sobrecarregada. Ele recebeu os cinco conselhos a seguir de integrantes da equipe.

Assinale o conselho mais adequado para esse caso.

Provas

Caderno Container