Foram encontradas 16.966 questões.

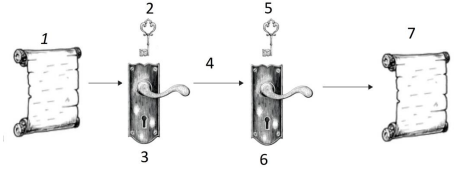

A figura abaixo ilustra o modelo simplificado da encriptação simétrica. Os números 1 e 7 representam a mensagem ou os dados originais e são inteligíveis. Assinale a alternativa CORRETA.

Provas

Linguagens de programação muito utilizadas em sistemas operacionais modernos, como Assembly para baixo nível e C/C++ para aplicações, acabam possuindo problemas de segurança que tornam nossos sistemas vulneráveis. Não são falhas na linguagem em si, mas, por serem muito flexíveis, permitem que o programador deixe ocorrer problemas por falhas na lógica ou na implementação dos programas. Um problema clássico é quando uma variável apresenta um ponteiro para um vetor de inteiros com tamanho 10 e recebe uma entrada com tamanho 15, sobrescrevendo parte da memória de outra variável, às vezes, do mesmo programa. Qual nome é dado a essa falha de segurança?

Provas

Dentre os principais ataques que ocorrem, existe um tipo que acaba por deixar o administrador de redes preocupado. Esse ataque consiste em realizar várias requisições simultâneas, sobrecarregando o servidor e impedindo que usuários possam acessar o serviço ou aplicação. Esse tipo de ataque é chamado de:

Provas

Dentre os vários códigos maliciosos existentes, aquele definido como “programa que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário” é chamado de:

Provas

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Nas rotinas de segurança de informação, temos três principais tipos de backups mais usados, cada qual com suas características. Quais são eles?

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Segurança da Informação é definida, pelos órgãos de padronização mundial ISO e IEC, “como uma proteção das informações contra uma ampla gama de ameaças para assegurar a continuidade dos negócios, minimizar prejuízos e maximizar o retorno de investimentos e oportunidade comerciais”. Diante dessa definição, a proteção da informação é caracterizada pela chamada trilogia CID, ou seja,

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Foz Iguaçu-PR

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

Relacione a Coluna 1 à Coluna 2, associando o tipo de código malicioso (malware) com a respectiva definição.

Coluna 1

1. Adware.

2. Backdoor.

3. Ransomware.

4. RAT.

Coluna 2

( ) Torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e exige pagamento de resgate para restabelecer o acesso ao usuário.

( ) Permite ao atacante acessar o equipamento remotamente e executar ações como se fosse o usuário.

( ) Projetado especificamente para apresentar propagandas.

( ) Permite o retorno de um invasor a um equipamento comprometido, por meio da inclusão de serviços criados ou modificados para este fim.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Foz Iguaçu-PR

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Segundo a norma NBR ISO/IEC 27002:2013, a segurança da informação é alcançada com a implementação de um conjunto adequado de controles. Qual das alternativas abaixo NÃO apresenta um desses controles?

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Guaratinguetá-SP

Um tipo de ataque a redes de computadores é conhecido como sequestro de sessão TCP (TCP session hijacking). Ele consiste em

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Guaratinguetá-SP

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalAssinatura Digital

- Certificado DigitalTipos de Certificados Digitais

Um arquivo XML pode ser assinado digitalmente por meio de um certificado digital do tipo A1 ou A3. No contexto desse processo, assinale a alternativa correta.

Provas

Caderno Container