Foram encontradas 16.961 questões.

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Presidente Prudente-SP

Uma empresa flexibilizou a política de segurança e passou a permitir que as estações de trabalho possam ser operadas sem um sistema antivírus. Como resultado, a empresa ficará vulnerável a ocorrência de

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalRevogação de Certificados

Em relação a certificados de chave pública, é INCORRETO afirmar que:

Provas

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

Considerando os tipos de ataques e ameaças na Web, segundo Stallings (2014), assinale a opção correta.

Provas

- LegislaçãoNormas e Portarias da GSI/PRIN 01 GSI: Estrutura de Gestão da Segurança da InformaçãoNorma Complementar 16/IN 01 GSI-PR

O Encarregado do Tenente Cauteloso o orientou sobre a importância da Norma Complementar nº 16 DSIC/GSIPR, de 21/11/12, que trata de diretrizes para o Desenvolvimento e Obtenção de Software Seguro nos órgãos e Entidades da Administração. Em seguida, pediu que ele inspecionasse sua divisão para verificar adequação ao Guia de Segurança de Aplicações WEB (2021), desenvolvido pelo Ministério da Economia, que traz referências a publicações e a outros documentos técnicos, com destaque para aqueles do Open Web Application Security Project (OWASP) e do Center for Internet Security (CIS). Dentre os pontos observados pelo tenente em sua Divisão, assinale a opção que apresenta uma infração à norma citada.

Provas

Um sistema criptográfico tipicamente depende de duas partes: seu algoritmo, que determina as operações que precisam ser feitas para proteger uma mensagem, e sua chave, que age como entropia para a proteção da mensagem. De forma geral, o algoritmo deverá ser capaz de, ao receber uma mensagem em texto legível, aciona a chave que gerará uma nova mensagem não compreensível para qualquer um que não possua a chave. Porém, durante os anos, criptoanalistas desenvolveram métodos para tentar descobrir as chaves secretas.

Nesse sentido, analise os métodos a seguir.

I. Ataque de texto cifrado (cyphertext-only): o criptoanalista tem uma grande biblioteca de mensagens cifradas, mas desconhece as originais e as chaves utilizadas. Seu objetivo é recuperar as mensagens normais (deduzir as chaves utilizadas).

II. Ataque de texto conhecido (known-plaintext): o criptoanalista possui uma grande biblioteca de mensagens criptografadas e também as mensagens originais equivalentes. Seu objetivo é deduzir as chaves utilizadas.

III. Ataque adaptativo do texto escolhido (adaptative-choosen-plaintext): neste método o criptoanalista utiliza blocos de informações em texto puro para descobrir através da tentativa e erro entre todas as combinações possíveis as chaves de criptografia.

IV. Ataque do texto cifrado escolhido (choosen-cyphertext): o criptoanalista tem uma grande quantidade de mensagens e seus equivalentes criptografados e pode produzir uma mensagem criptografada específica para ser decifrada e obter o resultado produzido. É utilizado quando se tem uma "caixa-preta" que faz descriptografia automática. Sua tarefa é deduzir chaves utilizadas.

Os métodos que estão corretamente descritos são:

Provas

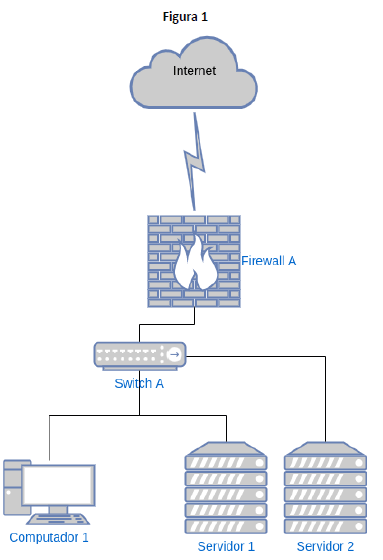

O diagrama (Figura 1) e as informações a seguir se refere a questão.

Considere que:

Os equipamentos possuem os seguintes endereços IPs e máscaras:

- Servidor 1: 10.20.1.5 /24

- Servidor 2: 10.20.1.6 /24

- Computador 1: 10.20.1.101/24

- Firewall A – LAN: 10.20.1.1/24

- Firewall A – WAN: 200.212.123.2/30

Os computadores e servidores têm como gateway padrão o IP: 10.20.1.1

O Servidor 1 possui um serviço http instalado rodando na porta 80, que está publicado para a internet através de um NAT no firewall na mesma porta.

O Servidor 2 possui um serviço ldap rodando na porta 389.

Assuma que os equipamentos listados anteriormente compõem a rede da empresa fictícia Empresa A. Mediante as novas demandas do mercado por segurança, os executivos da Empresa A contrataram uma consultoria para fazer um levantamento de riscos.

Um dos riscos indicados foi a possível interrupção do negócio mediante comprometimento do ambiente.

A esse respeito, assinale a opção que não apresenta um controle presente no Guia De Aperfeiçoamento Da Segurança Cibernética Para Infraestrutura Crítica V1.1 que pode ajudar a prevenir este risco.

Provas

Considere os Controles CIS Versão 8, e a medida de segurança 3.1 - Estabelecer e manter um processo de gestão de dados.

Seu tipo de ativo, sua função de segurança e os perfis para os quais tal medida é recomendada são, respectivamente,

Provas

O padrão SAML V2 define 3 tipos de declarações que podem ser transmitidas em uma afirmação.

As declarações de autenticação

Provas

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- AAA: Autenticação, Autorização e AuditoriaSSO: Single Sign-On

Os executivos responsáveis por uma empresa decidiram, recentemente, migrar toda sua força de trabalho para o modelo de home-office. Para facilitar essa migração, os serviços de diretório de identidades e armazenamento de arquivos foram migrados para provedores de serviços externos (nuvem pública), em que os usuários têm acesso diretamente aos serviços, sem necessidade de estar na rede da empresa.

Nesse sentido, assinale a opção que indica a ação efetiva para prover visibilidade sobre o uso dos serviços externos; controle sobre os cumprimentos das políticas de segurança da informação; e proteção contra vazamento de identidades.

Provas

Quanto aos Sistemas de Detecção de Intrusão (IDS), analise as afirmativas abaixo e assinale a alternativa correta:

I. Com a instalação de um IDS na infraestrutura de TI é totalmente desnecessário, em termos de segurança, a existência de um firewall.

II. IDS baseado em assinaturas opera com base em algoritmos estatísticos e depende de um banco de dados que seja constantemente alimentado e atualizado.

III. Um IDS baseado em anomalias é o que consegue identificar comportamentos não usuais, ou suspeitos, em uma rede ou host.

Das afirmativas:

Provas

Caderno Container