Foram encontradas 16.937 questões.

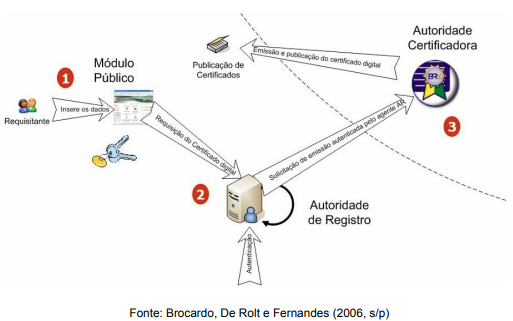

A cadeia representada acima é conhecida como:

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosDisponibilidade

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

Provas

Em relação aos conceitos de segurança da informação, julgue o item a seguir.

Keylogger e Screenlogger são exemplos de worms.

Provas

Em relação aos conceitos de segurança da informação, julgue o item a seguir.

Um ataque de spoofing é aquele em que o invasor, utilizando-se de algoritmos sofisticados, tenta adivinhar, por tentativa e erro, um nome de usuário e senha e, assim, executar processos e acessar sites, computadores e serviços em nome desse usuário, com os mesmos privilégios dele.

Provas

Em relação aos conceitos de segurança da informação, julgue o item a seguir.

O phishing é definido como uma mensagem que possui conteúdo alarmante ou falso e que tem como remetente alguma instituição pública; diferentemente dos outros tipos de pragas virtuais, não visa obter dados pessoais e financeiros do usuário de computador.

Provas

Em relação aos conceitos de segurança da informação, julgue o item a seguir.

O ato pelo qual uma pessoa tenta se passar por outra, atribuindo-se uma falsa identidade, com a finalidade de obter vantagens indevidas, é definido como furto de identidade (identity theft).

Provas

Em relação aos conceitos de segurança da informação, julgue o item a seguir.

Sniffing é uma técnica que consiste em alterar campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de determinada origem quando, na verdade, foi enviado de outra.

Provas

Caderno Container