Foram encontradas 16.913 questões.

No que se refere aos parâmetros do BACULA, utilizados nos arquivos de configuração, destaca-se:

I. Tem a finalidade de definir o período de tempo em que os dados gravados serão mantidos na base de dados do catálogo. É importante ressaltar isso, pois somente dentro desse período é que o administrador poderá navegar no banco de dados e fazer a restauração dos arquivos individualmente.

II. Tem a finalidade de definir o tempo em que ele os registros de backup serão mantidos na base de dados.

Os parâmetros caraterizados em I e II são, respectivamente:

Provas

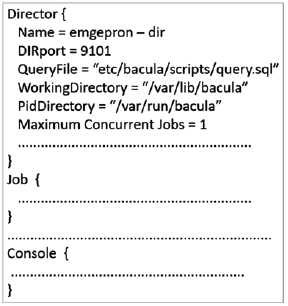

Entre os arquivos de configuração do BACULA, um é o principal deles, sendo o maior e o mais complexo e nele constando as principais configurações de backup, como clientes, storages, pools, file sets, retenções e agendamentos. Enquanto mais de 99% das alterações na configuração são feitas nesse arquivo, os demais arquivos são raramente alterados. A figura abaixo ilustra sua estrutura.

Esse arquivo de configuração da BACULA é referenciado como:

Provas

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Ter uma estratégia de backup bem elaborada sempre faz a diferença. Duas modalidades de backup são caracterizadas a seguir.

I. O primeiro passo para instituir este tipo é a realização da cópia completa dos dados. Em seguida, a cada nova instrução de backup o sistema verificará quais arquivos foram alterados desde o último evento e, havendo alteração, só copiará os que forem mais atuais. Esse processo gera um fragmento de backup a cada operação, menor que a cópia completa dos dados. As principais vantagens é que esse processo é mais rápido que o backup completo e, por gravar somente arquivos alterados, ocupa menos espaço. A principal desvantagem está na demora para restauração, pois para que haja a recuperação de arquivos é necessário restaurar o último backup full e seus respectivos fragmentos subsequentes.

II. O primeiro passo é também realizar o primeiro backup completo, mas este tipo de backup compara o conteúdo a ser copiado com o último backup full e copia todas as alterações realizadas. Isso significa que uma maior quantidade de dados será gravada a cada novo backup deste tipo, pois o último fragmento sempre conterá todas as diferenças entre o backup original e o volume de dados atualizado. Esse processo é mais prático, pois só exigirá o backup completo e o último fragmento de backup para restauração de dados. O problema desse método é que dependendo do crescimento de dados da empresa, cada processo poderá gerar arquivos de backup deste tipo cada vez maiores, superando inclusive o tamanho do primeiro backup completo. Neste tipo de backup, apenas as últimas modificações são registradas, a velocidade do processo é maior, pois apenas os dados alterados no último backup são gravados.

Os tipos caracterizados em I e II são conhecidos, respectivamente, como backup:

Provas

BACULA é um software que permite ao administrador de sistema realizar a administração de backup, restauração e verificação dos dados de computadores em uma rede de sistemas mistos. No que diz respeito à instalação e configuração dos módulos do BACULA, três deles são detalhados a seguir.

I. É o serviço responsável pela administração de todos os processos de backup, restauração, verificação e arquivamento, sendo utilizado pelo administrador de sistema para efetuar agendamentos de backup e para recuperar arquivos.

II. É um programa que auxilia o administrador ou o usuário a se comunicar com o BACULA, podendo ser executado em qualquer computador da rede e em sistemas operacionais diferentes. Atualmente, existem 3 versões deste programa, em texto puro (TTy), em interface gráfica usando bibliotecas do Gnome e uma usando bibliotecas wxWidgets, tanto em formato Unix quanto em Windows.

III. É um serviço que possibilita a administração da gravação e da restauração dos dados e atributos dos backups fisicamente em mídias apropriadas, em formatos de volumes de dados gravados diretamente no disco rígido ou em outra mídia removível.

As denominações para os módulos detalhados em I, II e III são, respectivamente:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

No contexto dos métodos criptográficos, a assinatura digital permite comprovar dois aspectos da segurança da informação: a primeira que qualifica se a informação é documentada ou certificada como verdadeira ou certa e a segunda que qualifica se uma informação não foi alterada de forma não autorizada ou indevida. A assinatura digital baseia-se no fato de que apenas o dono conhece a chave privada e que, se ela foi usada para codificar uma informação, então apenas seu dono poderia ter feito isto. A verificação da assinatura é feita com o uso da chave pública, pois se o texto foi codificado com a chave privada, somente a chave pública correspondente pode decodificá-lo. Os dois aspectos de segurança da informação mencionados acima, são, respectivamente:

Provas

Atualmente, tem crescido a preocupação dos administradores com a segurança na internet, tendo gerado o desenvolvimento de um recurso em que um computador pede a uma pessoa para responder a uma pequena solicitação de reconhecimento, por exemplo, digitar as letras indicadas em uma imagem distorcida, conforme ilustrado na figura, para mostra que são humanos.

É um processo que constitui uma variação do texto de Turing, em que uma pessoa faz perguntas por uma rede para julgar se a entidade que responde é humana. Esse recurso é conhecido por:

Provas

Em relação à segurança em rede e na internet, um termo é definido como um tipo de ataque hacker dos mais populares nos últimos tempos, em que uma pessoa se passa por outro ou por uma empresa legítima, no intuito de roubar dados, invadir sistemas e espalhar malwares. É uma fraude que ocorre por meio da falsificação de identidade por e-mail, via alteração mal-intencionada do campo "De" do e-mail, em que o usuário malicioso finge ser outra pessoa. É a falsificação do endereço de retorno em um e-mail para que a mensagem pareça vir de alguém que não seja o verdadeiro remetente, constituindo uma modalidade que os autores do vírus utilizam para esconder suas identidades enquanto enviam vírus.

Esse termo é conhecido por:

Provas

Quais testes de segurança podem ser projetados para avaliar vulnerabilidades de buffer overflow, devido aos dados transmitidos da interface do usuário para a lógica de negócios?

Provas

Marque a alternativa correta em relação ao Plano de Gestão de Riscos da Universidade Federal do Ceará (UFC), 2020- 2022.

Provas

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Marque a alternativa correta, de acordo com o Manual de Gestão de Riscos do Tribunal de Contas da União (TCU), 2ª edição.

Provas

Caderno Container