Foram encontradas 16.889 questões.

Disciplina: TI - Segurança da Informação

Banca: FUNCERN

Orgão: Pref. Extremoz-RN

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoGestão de Riscos

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

A seção correta da ABNT NBR ISO/IEC 27002 que determina que um dos objetivos é assegurar que os funcionários, fornecedores e terceiros entendam suas responsabilidades e estejam de acordo com os seus papéis e reduzir o risco de furto ou roubo, fraude ou mal uso de recursos é a que se refere à

Provas

Provas

Provas

Provas

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAssinatura Digital

Considere a situação hipotética abaixo envolvendo um processo de certificação digital em condições ideais.

Bernardo, Técnico Judiciário do TRF4, recebeu uma mensagem eletrônica de Aline, uma cidadã, que posteriormente repudiou o envio, afirmando que a mensagem não havia sido encaminhada por ela.

Aline perderá a disputa porque

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

Considere a situação apresentada a seguir.

1. Maria frequentemente visita um site que é hospedado pela empresa E. O site da empresa E permite que Maria faça login com credenciais de usuário/senha e armazene informações confidenciais, como informações de processos judiciais.

2. João observa que o site da empresa E contém uma determinada vulnerabilidade.

3. João cria um URL para explorar a vulnerabilidade e envia um e-mail para Maria, fazendo com que pareça ter vindo da empresa E.

4. Maria visita o URL fornecido por João enquanto está logada no site da empresa E.

5. O script malicioso incorporado no URL é executado no navegador de Maria, como se viesse diretamente do servidor da empresa E. O script rouba informações confidenciais (credenciais de autenticação, informações de processos etc.) e as envia para o servidor da web de João sem o conhecimento de Maria.

Um Analista de Infraestrutura conclui, corretamente, que

Provas

- Certificado DigitalArmazenamento de Chaves

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

As chaves pública e privada são geradas a partir de números aleatórios, que serão descartados mais tarde. Essa criptografia só é possível porque existe um relacionamento matemático entre estas chaves geradas por estes números aleatórios e pelos cálculos para encontrá-las. A chave pública é geralmente distribuída. Tecnicamente, o procedimento para gerar um par de chaves pública/privada é o seguinte:

1. Escolha dois números p e q

2. Calcule n = p x q

3. Calcule z = (p – 1 ) x ( q –1)

4. Escolha um número primo em relação a z e chame-o de e

5. Calcule d = e-1 mod z (mod é o resto da divisão inteira)

6. A chave pública KU = {e, n} e a chave privada KR = {d, n}

Com base nestas informações, um Analista afirma, corretamente, que

Provas

- Conceitos BásicosTerminologiaVulnerabilidade

- Backup e RecuperaçãoSegurança e Backup

- CriptografiaConceitos e Fundamentos de Criptografia

Tanto o app Whatsapp quanto o Telegram usam um recurso que embaralha o texto das mensagens, impedindo que elas sejam lidas durante o trajeto do emissor para o destinatário. No formato ‘de ponta a ponta’, apenas as pessoas nas ‘pontas’ da conversa têm o que pode desembaralhá-las, elas inclusive já chegam codificadas aos servidores. No Telegram, há duas opções deste recurso: cliente-cliente, isto é, entre usuários (apenas na opção ‘chat secreto’), ou cliente-servidor, entre o usuário e o servidor do app (nos chats comuns).

Como o conteúdo vazou?

Existem outras formas de interceptar conversas tanto no Telegram quanto no WhatsApp. Um dos golpes mais conhecidos é o ‘SIM Swap’. Neste golpe, os hackers clonam temporariamente o cartão de operadora (SIM) da vítima. Isso pode ser feito com algum criminoso infiltrado na empresa telefônica.

[...]

O perigo fica ainda maior se a vítima opta por fazer backups das conversas dos apps na nuvem. No WhatsApp isso é feito via Google Drive (Android) ou iCloud (iOS). Nestes casos, seria preciso também que o invasor conseguisse descobrir como invadir as contas do Google e iCloud de alguma forma, além de usar um celular com o mesmo sistema operacional da vítima. É importante frisar que as conversas do WhatsApp salvas na nuvem já tiveram o recurso desfeito quando a mensagem foi lida. No Telegram, as conversas comuns são guardadas na nuvem da empresa dona do mensageiro; em caso de invasão do celular, o hacker também consegue livre acesso a todos os backups que foram feitos automaticamente, ou seja, pode ler todo o seu histórico de mensagens de longa data. Só os chats secretos escapam disso, pois ficam armazenados apenas na memória dos celulares dos membros da conversa.

(Disponível em: https://noticias.uol.com.br)

Com base no texto, um Analista de Infraestrutura conclui, corretamente, que

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Um Técnico Judiciário está pesquisando a respeito de sistemas de backup e leu o seguinte artigo:

O primeiro passo para instituir esse tipo de backup é a realização da cópia completa dos dados. Assim que essa cópia for realizada, a cada nova instrução de backup o sistema verificará quais arquivos foram alterados desde o último evento e, havendo alteração, só copiará os que forem mais atuais. Esse processo gera um fragmento de backup a cada operação, menor que a cópia completa dos dados.

As principais vantagens em usar softwares com recursos desse tipo de backup é que esse processo é muito rápido e, por gravar somente fragmentos alterados, ocupa menos espaço. Por outro lado, a principal desvantagem desses backups está na demora para restauração, pois, para que haja a recuperação de arquivos, é necessário restaurar o último backup completo e seus respectivos fragmentos subsequentes. Contudo, isso implica correr riscos, pois, caso apenas um dos fragmentos apresente problemas, toda a restauração estará comprometida.

O tipo de backup referido no texto é

Provas

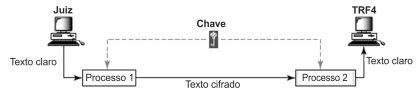

Considere o esquema abaixo.

Trata-se de uma hipotética comunicação criptografada entre o computador de um Juiz e um computador do TRF4. Os textos Chave, Processo 1 e Processo 2, bem como a categoria de criptografia apresentados no esquema representam, correta e respectivamente,

Provas

Caderno Container