Foram encontradas 16.889 questões.

1117023

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Provas:

Uma vez ativo, ele pode comportar-se

como vírus, pode implantar programas

cavalos de Tróia ou realizar qualquer ação

destrutiva, se replica usando facilidade de e-mail, capacidade de execução remota e

capacidade de login remoto. Trata-se do:

Provas

Questão presente nas seguintes provas

1117022

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Provas:

Uma ameaça é algum fato que pode

ocorrer e acarretar algum perigo a um bem.

Existem dois tipos de ameaças, as

Intencionais e as Não-Intencionais. Qual

alternativa abaixo não é uma ameaça Não Intencional?

Provas

Questão presente nas seguintes provas

1117021

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Provas:

A criptografia é uma técnica que torna a

mensagem codificada passível de

interpretação apenas para o emissor e o

receptor, evitando que intrusos a

decodifiquem. Um dos tipos de chaves que

são usadas nessa técnica são as chaves

assimétricas. Esse tipo trabalha com duas

chaves, a pública e a privada. Qual exemplo

abaixo é um tipo de chave assimétrica que

opera com um problema matemático

conhecido como “logaritmo discreto” e é

frequente em assinaturas digitais?

Provas

Questão presente nas seguintes provas

1117020

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Câm. Boa Esperança-ES

Provas:

A criptografia de chave simétrica utiliza

uma mesma chave tanto para codificar como

para decodificar informações, sendo usada

principalmente para garantir a

confidencialidade dos dados. Qual método

criptográfico abaixo não usa chave

simétrica?

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Simétrica

Quais das seguintes propriedades são garantidas ao criptografar um arquivo usando uma chave secreta simétrica? Analise os itens abaixo e assinale a alternativa correta.

I. Sigilo

II. Integridade

III. Autenticidade

Provas

Questão presente nas seguintes provas

1107613

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Tendo em vista a disciplina de Segurança da Informação, analise os itens abaixo:

I - Alguém obtém acesso não autorizado ao seu computador e lê todas as informações contidas na sua declaração de Imposto de Renda;

II - Alguém obtém acesso não autorizado ao seu computador e altera informações da sua declaração de Imposto de Renda, momentos antes de você enviá-la à Receita Federal;

III - O seu provedor sofre uma grande sobrecarga de dados ou um ataque de negação de serviço e, por esse motivo, você fica impossibilitado de enviar sua declaração de Imposto de Renda à Receita Federal.

Um computador (ou sistema computacional) é dito seguro se atende a três requisitos básicos relacionados aos recursos que o compõem. Os itens anteriores apresentam exemplos de violação desses requisitos básicos, respectivamente listados na alternativa:

Provas

Questão presente nas seguintes provas

1101606

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Provas:

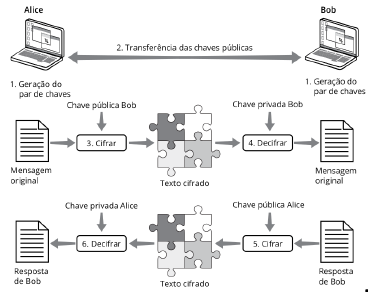

De acordo com a imagem a seguir, qual a técnica de criptografia que usa um par de chaves (pública/privada) para o processo de cifrar e decifrar a mensagem?

Provas

Questão presente nas seguintes provas

1097019

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. São Bento Sul-SC

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. São Bento Sul-SC

Provas:

Na área da computação, o termo vírus é usado como sinônimo para descrever

programas criados para ocasionar

danos a um computador, podendo ser

classificados em diferentes categorias.

Assim, é correto afirmar que é uma

categoria de vírus o termo

Provas

Questão presente nas seguintes provas

1096387

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Provas:

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasPhishing Scam

Tendo como base os conceitos de Segurança da Informação referentes a fraudes na internet e códigos maliciosos, é INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

1094519

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Provas:

O vírus de computador conhecido como MELISSA, que foi mundialmente disseminado através de anexo de e-mail, tratava-se de

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container