Foram encontradas 16.881 questões.

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

Os riscos identificados podem ser posicionados na matriz de riscos, de acordo com a avaliação realizada de probabilidade de

ocorrência e impacto. Na matriz de riscos

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e AuditoriaBiometria

- Controle de AcessoControle de Acesso Lógico

- GestãoGestão de Riscos

A gerência de riscos na segurança da informação inclui o uso de diversos tipos e recursos de segurança. Um recurso de segurança

categorizado como mecanismo de controle de acesso lógico é

Provas

Questão presente nas seguintes provas

A definição de uma política de backup deve estar atrelada com a política de segurança da empresa e precisa considerar a

criticidade da informação, a quantidade de dados, a periodicidade e o tempo de realização do backup, a forma de armazenamento,

entre outros fatores. Considerando a política de backup para a recuperação de dados, no caso de perda de dados

acidental pelos usuários como fator principal, o armazenamento deve ser feito em

Provas

Questão presente nas seguintes provas

Um dos malwares mais nocivos e difundidos atualmente é o ransomware, que atua por meio de algumas formas. O mais comum

deles é o que permite o acesso ao equipamento infectado, mas impede o acesso aos dados armazenados. Esse tipo de

ransomware é conhecido como

Provas

Questão presente nas seguintes provas

O Analista especializado em Tecnologia da Informação escolheu pela instalação de um Sistema de Detecção de Intrusão

baseado em rede (N-IDS) para utilizar no Tribunal Regional do Trabalho. A técnica de detecção implementada no N-IDS que

verifica ataques nos protocolos da camada de transporte atua na detecção do ataque conhecido como

Provas

Questão presente nas seguintes provas

Um dos ataques realizados por meio da internet é conhecido como e-mail spoofing, que tem como objetivo a propagação de

códigos maliciosos, envio de spam, entre outros. Nesse tipo de ataque, o atacante

Provas

Questão presente nas seguintes provas

Considere que o Analista especializado em Tecnologia da Informação está especificando as técnicas e os recursos para a implantação

da segurança da informação no Tribunal Regional do Trabalho da 6ª Região. Para alcançar o objetivo de garantir a

integridade da informação transmitida pela internet, o Analista deve utilizar

Provas

Questão presente nas seguintes provas

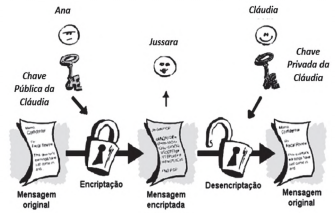

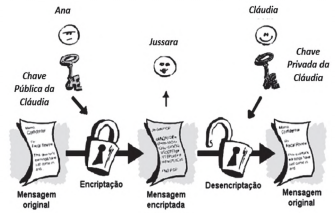

A criptografia tem função e importância cada vez maior para a segurança das informações, sendo a ciência para manter as mensagens seguras. Um dos métodos de criptografia é ilustrado por meio da figura a seguir.

A figura mostra um tipo de criptografia denominada:

A figura mostra um tipo de criptografia denominada:

Provas

Questão presente nas seguintes provas

866924

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: AMAUC

Orgão: Pref. Seara-SC

Disciplina: TI - Segurança da Informação

Banca: AMAUC

Orgão: Pref. Seara-SC

Provas:

- Ataques e Golpes e AmeaçasMalwaresRansomware

- GestãoGestão de Incidentes de SegurançaResposta a Incidentes

Com relação aos vírus do tipo ransomware, qual das opções abaixo pode ser considerada

SEM EFEITO no processo de remoção do mesmo, tendo acesso físico ao equipamento:

Provas

Questão presente nas seguintes provas

Qual das operações a seguir é

o procedimento realizado para a

recuperação de arquivos, considerando

que esses arquivos estejam

armazenados em uma mídia de backup?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container