Foram encontradas 16.844 questões.

Disciplina: TI - Segurança da Informação

Banca: ACEP

Orgão: Pref. Aracati-CE

Provas

Disciplina: TI - Segurança da Informação

Banca: IDIB

Orgão: Pref. Planaltina-GO

Provas

Disciplina: TI - Segurança da Informação

Banca: AMEOSC

Orgão: Pref. Bandeirante-SC

Provas

- Certificado DigitalAlgoritmo ECDSA

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

Provas

Provas

I. O modo de tunelamento encapsula todo o pacote IP de forma criptografada em outro pacote IP. II. O modo de transporte encapsula somente o conteúdo do pacote IP de forma criptografada, deixando seu cabeçalho sem criptografia. III. O cabeçalho de autenticação (AH) provê autenticação, confidencialidade e integridade.

É correto afirmar que

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

Provas

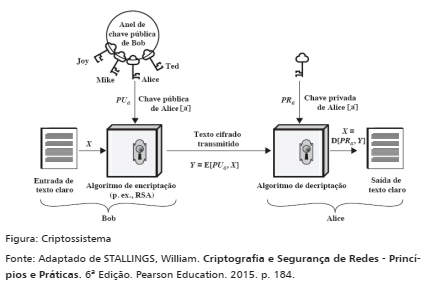

A figura a seguir mostra um criptossistema de chave.

Verificando a troca de informações cifradas entre Bob e Alice, representada por essa figura, é correto afirmar que

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Em relação a sistemas ICS/SCADA, julgue o item a seguir.

Na configuração típica de um sistema ICS/SCADA, a utilização de um CLP exige a sua ligação a uma unidade terminal remota.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Pública

Acerca de assinatura digital, certificação digital e infraestruturas de chaves públicas, julgue o item a seguir.

Qualquer usuário pode verificar a autenticidade da entidade que gerou um certificado digital, mas apenas usuários autorizados e credenciados podem consultar as informações e a chave pública do proprietário do certificado.

Provas

Caderno Container