Foram encontradas 16.837 questões.

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaImpacto

Provas

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Segundo a Cartilha de Segurança para a Internet (2012), publicada no site cert.br, para permitir que se possam aplicar, na Internet, cuidados similares aos que costumam ser tomados no dia a dia, é necessário que os serviços disponibilizados e as comunicações realizadas pela Internet garantam alguns requisitos básicos de segurança, EXCETO:

Provas

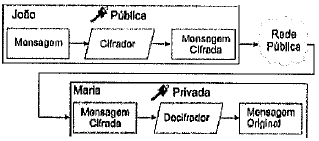

A criptografia, segundo a Cartilha de Segurança para a Internet (2012) publicada no site Cert.br é um dos principais mecanismos de segurança que pode ser usado para a proteção contra riscos associados ao uso da Internet. Diante desse contexto, observe a figura abaixo

O sistema criptográfico que utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono. Esse sistema criptográfico é denominado chave

Provas

Segundo a Cartilha de Segurança para a Internet (2012) publicada no site cert.br, códigos maliciosos (malware) são programas especificamente desenvolvidos para execuções danosas e atividades maliciosas em computador. Assinale a opção que NÃO apresenta uma das diversas formas pelas quais os códigos maliciosos podem infectar ou comprometer um computador.

Provas

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Maringá-PR

Provas

No âmbito da Segurança das Informações Digitais, um tipo de código malicioso que tornam inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário é conhecido como:

Provas

Qual a ferramenta utilizada por criminosos digitais para depurar e modificar o arquivo binário do software ou para entender o algoritmo de geração de chaves desse software?

Provas

Caderno Container