Foram encontradas 16.837 questões.

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

| 1 - Integridade dos dados | ( ) A identidade do remetente não pode ser revelada. |

| 2 - Disponibilidade dos dados |

( ) Os dados que chegam a um receptor são exatamente os mesmos enviados.

|

| 3 - Confidencialidade dos dados | ( ) Os dados permanecem acessíveis para uso. |

| 4 - Privacidade | ( ) Os dados são protegidos contra acessos sem autenticação. |

Provas

A respeito de segurança e privacidade na Internet, analise as afirmativas.

I - Ao acessar e-mails, o usuário não precisa ter cuidados especiais ao usar computadores de terceiros ou potencialmente infectados, pois a segurança da conexão irá evitar que suas senhas sejam obtidas e seus e-mails indevidamente acessados.

II - Ao navegar na Web, é altamente recomendado utilizar, quando disponível, a navegação anônima, por meio de anonymizers ou de opções disponibilizadas pelos navegadores Web (chamadas de privativa ou "InPrivate"), pois, ao fazer isto, informações, como sites acessados e dados de formulários, não são gravadas pelo navegador Web.

III - Ao usar navegadores Web, é importante que o usuário priorize o uso de cookies, caso deseje ter mais privacidade, pois eles são programas que evitam que se possa rastrear as preferências de navegação do usuário.

IV - Ao efetuar transações bancárias e acessar sites de Internet Banking, o usuário deve desconsiderar mensagens de instituições bancárias com as quais ele não tenha relação, principalmente aquelas que solicitem dados pessoais ou a instalação de módulos de segurança.

Está correto o que se afirma em

Provas

Disciplina: TI - Segurança da Informação

Banca: Fundação La Salle

Orgão: SUSEPE-RS

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Pública

A infraestrutura de chave pública ou PKI (Public Kev Infrastructure) possui elevada relevância para garantir que o acesso a informações sigilosas em ambientes corporativos seja controlado. Neste contexto, assinale a alternativa que completa correta e respectivamente as lacunas da afirmação abaixo.

A PKI é fundamentada em dois componentes para garantir a autenticidade e a integridade das chaves________: ________ e ________ .

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Provas

Considere, por hipótese, que em um Tribunal foram detectados os seguintes problemas praticados por funcionários no exercício de suas funções:

− uma nota fiscal foi contabilizada no sistema e, posteriormente, o mesmo emitiu uma nota de empenho para receber o valor correspondente no setor financeiro.

− um processo licitatório e de compras fictícias foi inserido pelo funcionário nos respectivos sistemas de compras e de almoxarifado.

− um documento falso foi inserido no sistema e, posteriormente, o mesmo o liberou para pagamento, em benefício próprio.

− uma nota fiscal foi inserida no sistema e o mesmo funcionário atestou a validade da nota fiscal comprobatória da despesa por ele realizada.

Os problemas detectados

Provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Controle de AcessoModelos de Controle de Acesso

- GestãoGestão de RiscosSegregação de Funções

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

Considere, por hipótese, que no ambiente do Tribunal Superior do Trabalho − TST foram detectados os seguintes problemas:

− Fraudes devido a excesso de privilégios de funcionários.

− Violações ou tentativas de violação de dados sensíveis por funcionários com diferentes perfis de acesso.

− Funcionários com elevado número de transações em sistemas, acima de 5 mil por mês.

A equipe de analistas do TST, frente a estes problemas, ponderou que algo deveria ser feito para que houvesse o mapeamento e redução de riscos em acessos elevados, com diminuição de conflitos de privilégios e implementação de políticas de prevenção de fraudes e proteção de informações sensíveis.

Para chegar ao resultado desejado, um Analista de Sistemas propôs que

Provas

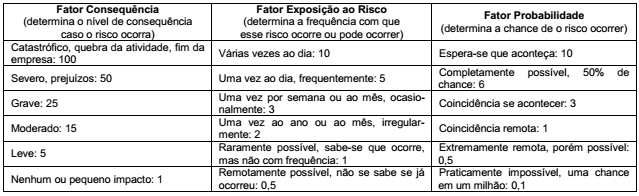

Considere a tabela abaixo.

A tabela apresenta um tipo de matriz de risco que é utilizada como parte de um método de análise de risco para cálculo do Grau de Criticidade-GC. Para calcular o GC devem-se multiplicar os 3 valores dos fatores incidentes ao risco sendo analisado, de acordo com a tabela. De acordo com a resposta do GC, obtém-se um indicador de tratamento de risco:

− GC maior ou igual a 200: correção imediata, risco tem que ser reduzido.

− GC menor que 200 e maior que 85: correção urgente, requer atenção.

− GC menor que 85: risco deve ser monitorado.

Um Analista de Sistemas precisa calcular o GC do risco de ocorrer dano físico no servidor principal do TST por falhas no fornecimento de energia elétrica e no nobreak. A consequência, caso o risco ocorra, implica em prejuízos da ordem de milhões de reais. O TST está exposto a este risco cerca de uma vez ao mês, mas é remota a probabilidade que aconteça de fato.

Com base na situação apresentada, conclui-se que o risco

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

Provas

Caderno Container