Foram encontradas 16.796 questões.

Considere as seguintes assertivas referentes a conceitos de

criptografia:

I. A criptografia simétrica, que também é chamada de

criptografia de chave secreta ou única, utiliza uma mesma

chave tanto para codificar como para decodificar informações.

II. A criptografia assimétrica utiliza duas chaves distintas,

uma pública e uma privada.

III. Quando comparada com a criptografia simétrica, a

criptografia assimétrica é a mais indicada para garantir a

confidencialidade de grandes volumes de dados, pois seu

processamento é muito mais rápido.

Está(ao) correta(s) a(s)assertiva(s):

Provas

Questão presente nas seguintes provas

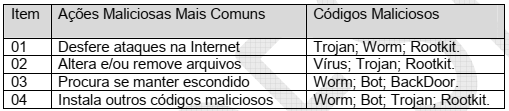

Ações mais comuns que podem ser realizadas pelos softwares maliciosos, denominados “Malwares”, estão presentes na tabela abaixo:

Neste quadro, os itens em que as ações maliciosas mais comuns correspondem, de fato, aos respectivos códigos maliciosos são

Provas

Questão presente nas seguintes provas

O tipo de ataque que acontece quando se tenta autenticar uma máquina desconhecida, imitando

pacotes enviados por computadores e endereços confiáveis diversas vezes, constitui pacotes que

chegam indicando que um endereço de origem é de um computador da rede interna, mas, na verdade,

os dados estão vindo de computadores externos, pertencentes a uma rede de computadores

desconhecida e não confiável. Esse tipo de ataque chamado de

Provas

Questão presente nas seguintes provas

162775

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

“Os leitores dos jornais continuam a diminuir, mais de 78 milhões de pessoas recebem suas notícias on-line. Cerca de 39 milhões de pessoas assistem a um vídeo online todos os dias e 66 milhões leram um blog. Ocorrem 16 milhões de postagem em blogs, criando uma explosão de novos escritores e novas formas de feedback dos clientes que não existiam há 10 anos atrás. O site de redes sociais Facebook atrai 134 milhões mensalmente e mais de 500 milhões em todo o mundo. Empresas estão começando a usar ferramentas de rede social para conectar seus funcionários, clientes e gerentes em todo o mundo. Muitas empresas que frequentam o Fortune 500 agora têm Páginas do Facebook.”

A partir das ideias expressas no texto acima, conclui-se que:

Provas

Questão presente nas seguintes provas

162765

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Certificado DigitalAR: Autoridade Registradora

- Certificado DigitalCarimbo de Tempo (Timestamping)

- Certificado DigitalTipos de Certificados Digitais

Sobre o sistema ICP-Brasil é INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

162763

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

O AES (Advanced Encryption Standard.) foi concebido porque a chave do DES (Data Encryption Standard.) era muito pequena. Embora o Triplo DES (3DES) tenha sido implementado para suprir esse problema aumentando o tamanho da chave, o processo ficou muito lento. O AES é uma cifra cíclica que:

Provas

Questão presente nas seguintes provas

162759

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

Os sistemas computacionais estão cada vez mais presentes no cotidiano da humanidade. Com isso, aumenta também a quantidade de registros/vestígios de utilização destes sistemas. Sobre os Vestígios Cibernéticos é correto afirmar:

Provas

Questão presente nas seguintes provas

162758

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

Considerando as práticas do que se denomina ‘Engenharia Social’ no contexto da Segurança da Informação, é correto afirmar que:

Provas

Questão presente nas seguintes provas

162757

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

Sobre os algoritmos de criptografia simétricos é correto afirmar que:

Provas

Questão presente nas seguintes provas

162755

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Considere as afirmativas abaixo referentes aos três principais objetivos em se tratando de segurança da informação:

I. A confidencialidade garante que a informação não será conhecida por pessoas que não estejam autorizadas para tal.

II. A integridade garante que a informação armazenada ou transferida mantém suas características originais e é apresentada corretamente às entidades que tenham acesso a mesma.

III. A disponibilidade visa garantir a existência de qualquer entidade que tenha acesso à informação.

Estão corretas as afirmativas:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container