Foram encontradas 16.672 questões.

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Dadas as afirmativas sobre os conceitos de backup de dados,

I. O objetivo do backup é fazer cópias de todos os arquivos do sistema operacional.

II. O objetivo do backup é fazer cópias de arquivos do usuário.

III. Os backups podem ser do tipo completo ou normal, diferencial e incremental.

IV. O primeiro backup diferencial e o primeiro backup incremental terão o mesmo conteúdo (backup completo), porém, a partir do segundo ciclo de cópia, o backup diferencial tem como base o último backup completo, ao passo que o backup incremental tem como base os dados copiados na fase anterior de um backup incremental.

verifica-se que estão corretas apenas

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUNPRESP-JUD

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUNPRESP-JUD

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

Provas

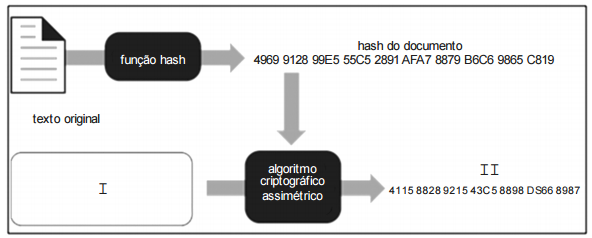

Considere a figura abaixo.

A figura mostra o uso de hash criptográfico no processo de autenticação, que apresenta como vantagem o aumento de desempenho, pois os algoritmos de criptografia assimétrica costumam ser lentos. As lacunas I e II da figura devem ser preenchidas, correta e respectivamente, com

Provas

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Provas

Provas

Provas

Caderno Container