Foram encontradas 4.035.266 questões.

O resto de Lagrange \( R_n\left(x\right) \) na fórmula de Taylor de ordem n para uma função f infinitamente derivável, em torno de \( x_0 \), envolve a derivada de ordem n + 1 avaliada em um ponto c entre \( x \) e \( x_0 \), é dado por:

Provas

Em uma rede de computadores que foi configurada com o endereço IP 149.204.0.0/16, a máscara de rede que está sendo utilizada é:

Provas

No que diz respeito aos procedimentos de segurança da informação a serem seguidos por peritos em assuntos relacionados à internet, há situações em que é necessária a análise de determinado endereço IP ou nome de domínio, tais como em cabeçalhos de e-mail ou registros de eventos (logs) de acesso em servidores de rede. Para auxiliar nessa atividade, pode ser utilizado um utilitário TCP/IP, que permite descobrir o caminho executado pelos pacotes desde a sua origem até o seu destino, sendo utilizado em testes, medidas e gerenciamento da rede. Uma outra funcionalidade dessa ferramenta está no fato de ela poder ser usada para detectar falhas como gateways intermediários que descartam pacotes ou rotas que excedem a capacidade de um datagrama IP. Esse utilitário é conhecido como:

Provas

Tendo por foco a arquitetura TCP/IP, dois protocolos operam na camada de transporte, gerenciando o envio de dados. O primeiro é orientado à conexão, comparado com uma “chamada telefônica”, prioriza a confiabilidade, garantindo a entrega e ordem dos pacotes, sendo ideal para web e e-mail. O segundo é não orientada à conexão, comparado como o envio de um cartão-postal ou um anúncio em alto-falante, prioriza a velocidade e eficiência, sem verificar erros, sendo ideal para streaming, jogos e tempo real. As siglas pelas quais são conhecidos esses dois protocolos são, respectivamente:

Provas

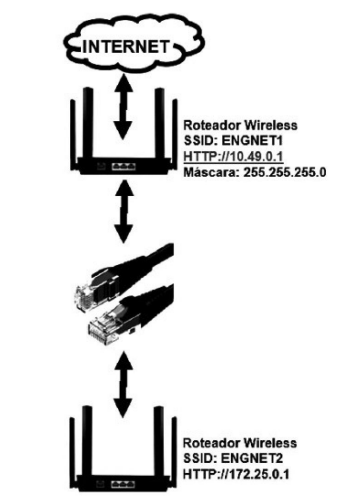

A figura ilustra um esquema de conexão de dois roteadores IEEE-802.11/ax, sendo que o principal roteador é o ENGNET1, ao qual está conectado o link para a internet. Foram adotados os procedimentos a seguir.

- A ligação cabeada entre os roteadores ENGNET1 e ENGNET2 foi feita por meio de uma cabo UTP RJ45.

- Para dar acesso à internet ao roteador secundário ENGNET2, há necessidade de realizar a configuração deste roteador, por meio da atribuição de um endereço IP, de uma máscara de sub-rede e de um IP para o gateway.

- No que diz respeito à máscara de sub-rede do roteador ENGNETZ2, foi atribuída a mesma máscara 255.255.255.0 do roteador ENGNET1.

Nessas condições, para que a configuração seja válida e o link funcione satisfatoriamente, sem conflitos, valores válidos para o IP eo gateway, a serem utilizados na configuração do roteador ENGNET2 são, respectivamente:

Provas

No que se refere aos protocolos de roteamento IGP (Interior Gateway Protocol) um é da categoria link-state, do modelo dinâmico e dos mais utilizados, devido ao seu histórico padronizado e não associado a nenhum fabricante específico, de convergência rápida e escalabilidade relativamente simples. Para que esse protocolo consiga executar suas análises, ele faz uso de um programa nomeado como algoritmo Dijkstra. Que tem como objetivo registrar um banco de dados central/local com mensagens emanadas de todos os roteadores e, em paralelo, criar uma árvore SPF, que preenche uma tabela de roteamento IP conduzindo os pacotes de rede pelos melhores caminhos. Cabe destacar que esse protocolo de roteamento atua por meio de hierarquia estruturada, avaliando nesse processo o melhor caminho entre os roteadores e o servidor. Para finalizar, é um protocolo que usa o “custo” como métrica, ressaltando que o custo tem por significado o tempo que uma mensagem gasta para chegar ao seu destino. Assim, quanto menor o custo, melhor o caminho, sendo sempre a opção adotado por esse protocolo. O protocolo de roteamento descrito é conhecido pela sigla:

Provas

No experimento de fenda dupla de Young, a condição para interferência construtiva, ou seja, de máximos de intensidade, ocorre quando a diferença de caminho entre as ondas é um múltiplo inteiro do:

Provas

NAT é uma sigla que por significado “Network Address Translation”, constituindo uma técnica de rede que traduz endereços IP privados de uma rede local para um único endereço IP público, permitindo que múltiplos dispositivos acessem a internet através de uma única conexão. Funciona principalmente em roteadores ou firewalls, preservando o esgotamento do IPv4 e aumentando a segurança ao ocultar a estrutura interna da rede. As faixas de IP's privados IPv4, definidas pela norma RFC 1918 para redes locais (LANs), são divididas em três blocos principais, correspondendo às classes A, Be C, que não são roteáveis na internet pública, usados internamente para economizar endereços IPv4 públicos. Usando a notação CIDR, essas faixas de endereços IPv4 privados, são respectivamente:

Provas

A solução geral da equação diferencial \( \dfrac{dy}{dx}=2y \), onde y é uma função de x, é da forma (sendo k uma constante):

Provas

A segurança de rede refere-se às tecnologias, políticas, pessoas e procedimentos que defendem qualquer infraestrutura de comunicação contra ataques cibernéticos, acesso não autorizado e perda de dados. Além da própria rede, eles também protegem o tráfego e os ativos acessíveis à rede na borda da rede e dentro do perímetro. Entre as soluções adotadas pelas instituições que visam garantir a segurança em redes, um termo está associado a um dispositivo que monitora, filtra e controla o tráfego de rede de entrada e saída com base em regras de segurança predefinidas. Atuando como uma barreira entre redes internas e externas não confiáveis, ele funciona inspecionando pacotes de dados e optando por bloqueá-los ou permiti-los. Por exemplo, uma instituição financeira pode configurar essa solução para bloquear o tráfego proveniente de endereços IP não autorizados, enquanto ainda permite que o tráfego legítimo passe. Isso mitiga uma possível violação sem interromper as operações principais. Essa solução está associada a um termo conhecido como:

Provas

Caderno Container