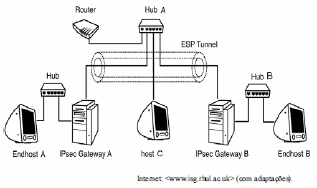

O modelo da figura acima apresenta elementos individualmente nomeados e presentes em uma rede hipotética, acerca dos quais é possível inferir características de protocolos de segurança.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.