Foram encontradas 200 questões.

- Governança de TIGovernança Corporativa e TI

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

- Governança de TIPlanejamento EstratégicoPDTIC/PDTI: Plano Diretor de Tecnologia da Informação e Comunicação

Atualmente, existe a tendência de as organizações se

adaptarem rapidamente às mudanças que ocorrem no mercado globalizado, o

qual se torna cada vez mais competitivo. Isso gera necessidade de

mudança mais ágil também nas estratégias das empresas, a fim de se

adequarem à nova realidade. No caso das organizações públicas, a

situação não é diferente. Várias delas adotam novas tecnologias e

processos de trabalho, especialmente nas áreas de interface com a

tecnologia da informação (TI), em aderência a modelos consagrados nos

mercados privado e público internacionais. Entretanto, o ritmo de

mudança em uma empresa privada, normalmente, é maior que nas públicas. A

TI desempenha importante papel nessa mudança e precisa, cada vez mais,

se alinhar com a estratégia organizacional.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

No processo de aumento de maturidade da TI em grandes empresas heterogêneas ou geograficamente dispersas, o estabelecimento de sistemas de informação federados, de forma geral, ocorre apenas após a adoção de modelos ad hocráticos. Isso é especialmente verdadeiro se consideradas as oportunidades da microcomputação presentes nos anos 80 e 90 do século passado, as quais deram aos departamentos e unidades isoladas de grandes empresas a capacidade de organizarem suas soluções de TI individuais em desconformidade com os padrões estabelecidos pelo órgão central de TI, supondo-se que o mesmo era anteriormente presente.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

No processo de aumento de maturidade da TI em grandes empresas heterogêneas ou geograficamente dispersas, o estabelecimento de sistemas de informação federados, de forma geral, ocorre apenas após a adoção de modelos ad hocráticos. Isso é especialmente verdadeiro se consideradas as oportunidades da microcomputação presentes nos anos 80 e 90 do século passado, as quais deram aos departamentos e unidades isoladas de grandes empresas a capacidade de organizarem suas soluções de TI individuais em desconformidade com os padrões estabelecidos pelo órgão central de TI, supondo-se que o mesmo era anteriormente presente.

Provas

Questão presente nas seguintes provas

Atualmente, existe a tendência de as organizações se

adaptarem rapidamente às mudanças que ocorrem no mercado globalizado, o

qual se torna cada vez mais competitivo. Isso gera necessidade de

mudança mais ágil também nas estratégias das empresas, a fim de se

adequarem à nova realidade. No caso das organizações públicas, a

situação não é diferente. Várias delas adotam novas tecnologias e

processos de trabalho, especialmente nas áreas de interface com a

tecnologia da informação (TI), em aderência a modelos consagrados nos

mercados privado e público internacionais. Entretanto, o ritmo de

mudança em uma empresa privada, normalmente, é maior que nas públicas. A

TI desempenha importante papel nessa mudança e precisa, cada vez mais,

se alinhar com a estratégia organizacional.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

O planejamento estratégico, um processo regularmente executado no âmbito organizacional, define a maneira pela qual a estratégia de uma organização é desenvolvida e prescreve o emprego da TI para executar o plano de ações, a fim de cumprir as metas estratégicas estabelecidas. O alinhamento entre as metas de negócio (organizacionais) e os resultados da TI pode ser calculado, segundo o modelo COBIT, por meio do mapeamento direto dos indicadores de desempenho da TI para os indicadores de meta do negócio.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

O planejamento estratégico, um processo regularmente executado no âmbito organizacional, define a maneira pela qual a estratégia de uma organização é desenvolvida e prescreve o emprego da TI para executar o plano de ações, a fim de cumprir as metas estratégicas estabelecidas. O alinhamento entre as metas de negócio (organizacionais) e os resultados da TI pode ser calculado, segundo o modelo COBIT, por meio do mapeamento direto dos indicadores de desempenho da TI para os indicadores de meta do negócio.

Provas

Questão presente nas seguintes provas

- Gestão de TIValor da TI para o Negócio

- Governança de TIGovernança Corporativa e TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

Atualmente, existe a tendência de as organizações se adaptarem rapidamente às mudanças que ocorrem no mercado globalizado, o qual se torna cada vez mais competitivo. Isso gera necessidade de mudança mais ágil também nas estratégias das empresas, a fim de se adequarem à nova realidade. No caso das organizações públicas, a situação não é diferente. Várias delas adotam novas tecnologias e processos de trabalho, especialmente nas áreas de interface com a tecnologia da informação (TI), em aderência a modelos consagrados nos mercados privado e público internacionais. Entretanto, o ritmo de mudança em uma empresa privada, normalmente, é maior que nas públicas. A TI desempenha importante papel nessa mudança e precisa, cada vez mais, se alinhar com a estratégia organizacional.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

A estratégia de TI pode ser definida como um padrão no fluxo de ações e decisões da organização, desenvolvido pelos tomadores de decisão, cujo objetivo é identificar as oportunidades nas quais os sistemas de informação existentes podem apoiar os negócios da empresa, conduzindo às mudanças e à inovação organizacional.

Tendo as informações acima como referência inicial e considerando questões acerca de planejamento estratégico em conjunto com a TI, sobretudo dentro dos conceitos de gestão e governança, julgue o item.

A estratégia de TI pode ser definida como um padrão no fluxo de ações e decisões da organização, desenvolvido pelos tomadores de decisão, cujo objetivo é identificar as oportunidades nas quais os sistemas de informação existentes podem apoiar os negócios da empresa, conduzindo às mudanças e à inovação organizacional.

Provas

Questão presente nas seguintes provas

A lista abaixo apresenta os títulos das seções da norma ABNT NBR ISO/IEC 27002 (17799), que contém um guia das melhores práticas em gestão da segurança da informação. Tais seções possuem correspondente registro no anexo A da norma ABNT NBR ISO/IEC 27001, definindo grupos de objetivos de controles e controles de segurança que podem ser implementados.

5 Política de Segurança

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

No item, julgue as propostas de associação entre conceitos ou práticas de segurança e as seções da norma ABNT NBR ISO/IEC 27002.

A proteção de registros organizacionais, entre eles o registro de visitantes, constitui uma prática diretamente associada à Segurança Física e do Ambiente, embora, no caso específico do registro de visitantes, esteja prescrita visando o alcance da Segurança em Recursos Humanos.

A proteção de registros organizacionais, entre eles o registro de visitantes, constitui uma prática diretamente associada à Segurança Física e do Ambiente, embora, no caso específico do registro de visitantes, esteja prescrita visando o alcance da Segurança em Recursos Humanos.

Provas

Questão presente nas seguintes provas

- Auditoria e Compliance

- GestãoGestão de Incidentes de Segurança

- GestãoSGSIISO 27001

- GestãoSGSIISO 27002

A lista abaixo apresenta os títulos das seções da norma ABNT NBR ISO/IEC 27002 (17799), que contém um guia das melhores práticas em gestão da segurança da informação. Tais seções possuem correspondente registro no anexo A da norma ABNT NBR ISO/IEC 27001, definindo grupos de objetivos de controles e controles de segurança que podem ser implementados.

5 Política de Segurança

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

Nos item, julgue as propostas de associação entre conceitos ou práticas de segurança e as seções da norma ABNT NBR ISO/IEC 27002.

A configuração de proteções de tela bloqueadas por senha e o uso de firewalls e sistemas de detecção de intrusos são ações apenas indiretamente ligadas à gestão de Incidentes de Segurança da Informação e à Conformidade, respectivamente.

A configuração de proteções de tela bloqueadas por senha e o uso de firewalls e sistemas de detecção de intrusos são ações apenas indiretamente ligadas à gestão de Incidentes de Segurança da Informação e à Conformidade, respectivamente.

Provas

Questão presente nas seguintes provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- GestãoGestão de Incidentes de Segurança

- GestãoSGSIISO 27002

A lista abaixo apresenta os títulos das seções da norma ABNT NBR ISO/IEC 27002 (17799), que contém um guia das melhores práticas em gestão da segurança da informação. Tais seções possuem correspondente registro no anexo A da norma ABNT NBR ISO/IEC 27001, definindo grupos de objetivos de controles e controles de segurança que podem ser implementados.

5 Política de Segurança

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

Nos item, julgue as propostas de associação entre conceitos ou práticas de segurança e as seções da norma ABNT NBR ISO/IEC 27002.

Os profissionais de segurança que realizam análise crítica de logs e controle de vulnerabilidades técnicas relacionam-se mais fortemente com os aspectos de Organização da Segurança da Informação, que com a Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação.

Os profissionais de segurança que realizam análise crítica de logs e controle de vulnerabilidades técnicas relacionam-se mais fortemente com os aspectos de Organização da Segurança da Informação, que com a Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação.

Provas

Questão presente nas seguintes provas

- Controle de AcessoControle de Acesso Lógico

- GestãoGestão de Continuidade de Negócios

- GestãoSGSIISO 27002

A lista abaixo apresenta os títulos das seções da norma ABNT NBR ISO/IEC 27002 (17799), que contém um guia das melhores práticas em gestão da segurança da informação. Tais seções possuem correspondente registro no anexo A da norma ABNT NBR ISO/IEC 27001, definindo grupos de objetivos de controles e controles de segurança que podem ser implementados.

5 Política de Segurança

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

6 Organizando a Segurança da Informação

7 Gestão de Ativos

8 Segurança em Recursos Humanos

9 Segurança Física e do Ambiente

10 Gerenciamento das Operações e Comunicações

11 Controle de Acessos

12 Aquisição, Desenvolvimento e Manutenção de Sistemas de Informação

13 Gestão de Incidentes de Segurança da Informação

14 Gestão da Continuidade do Negócio

15 Conformidade

Nos item, julgue as propostas de associação entre conceitos ou práticas de segurança e as seções da norma ABNT NBR ISO/IEC 27002.

O emprego de um ambiente computacional dedicado isolado, bem como a blindagem eletromagnética e o levantamento dos ativos envolvidos em processos críticos são abordagens diretamente associadas ao Controle de Acessos, à Segurança Física e do Ambiente e à Gestão da Continuidade do Negócio, respectivamente.

Provas

Questão presente nas seguintes provas

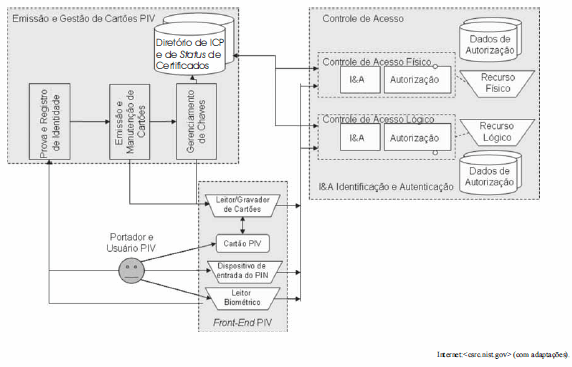

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano NIST, julgue o item a seguir.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Provas

Questão presente nas seguintes provas

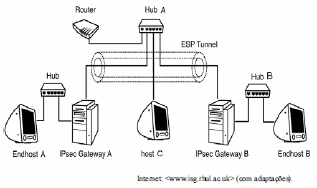

O modelo da figura acima apresenta elementos individualmente nomeados e presentes em uma rede hipotética, acerca dos quais é possível inferir características de protocolos de segurança.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.

Provas

Questão presente nas seguintes provas

Com relação aos sistemas operacionais Linux e Windows, julgue o item a seguir.

Os domínios do Windows Server 2003 operam em quatro modos: misto, nativo, .NET e .NET ínterim; os domínios em modo .NET permitem que BDCs Windows NT 4.0 participem em domínios do Windows Server 2003.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container