Foram encontradas 801 questões.

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Resumos (hash) são recursos úteis para verificação e controle da integridade das informações. Entretanto, esse tipo de técnica não pode ser usado para garantir a confidencialidade de nenhum tipo de informação, uma vez que tais técnicas consistem em um processo irreversível.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

- Fundamentos de ProgramaçãoComplexidade

A análise da complexidade de algoritmos computacionais permite, entre outras coisas, calcular a escalabilidade do uso de determinado algoritmo em função da dimensão de um sistema em que o algoritmo é aplicado. Assim, freqüentemente a complexidade é expressa em termos da dimensão do sistema, usualmente anotada com n. Com relação a algoritmos de complexidade linear, polinomial, exponencial e logarítmica, julgue os itens a seguir.

Algoritmos com complexidade exponencial são menos escaláveis que algoritmos com complexidade logarítmica.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: ABIN

A análise da complexidade de algoritmos computacionais permite, entre outras coisas, calcular a escalabilidade do uso de determinado algoritmo em função da dimensão de um sistema em que o algoritmo é aplicado. Assim, freqüentemente a complexidade é expressa em termos da dimensão do sistema, usualmente anotada com n. Com relação a algoritmos de complexidade linear, polinomial, exponencial e logarítmica, julgue os itens a seguir.

O uso de algoritmos com complexidade linear ou polinomial é incondicionalmente escalável.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

Ainda que existam diversos tipos de plataformas de processamento, a arquitetura dos principais tipos de computadores converge para uma combinação cada vez mais uniforme de dispositivos: processadores, memória RAM, discos rígidos, barramentos e dispositivos periféricos. Acerca da organização e da arquitetura de sistemas computacionais, julgue os itens subseqüentes.

Barramentos de entrada e saída PCMCIA e PCI são conectados diretamente ao barramento local de processadores CISC.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

Ainda que existam diversos tipos de plataformas de processamento, a arquitetura dos principais tipos de computadores converge para uma combinação cada vez mais uniforme de dispositivos: processadores, memória RAM, discos rígidos, barramentos e dispositivos periféricos. Acerca da organização e da arquitetura de sistemas computacionais, julgue os itens subseqüentes.

Processadores CISC não possuem pipeline de execução, pois uma instrução necessita de vários ciclos de clock para executar e o endereço da próxima instrução a sofrer um fetch só pode ser determinada na última fase de execução da instrução.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

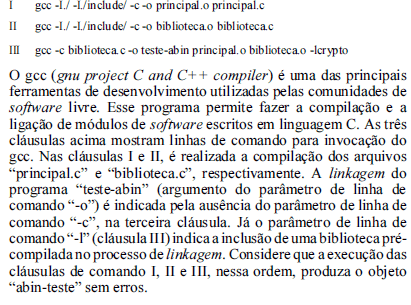

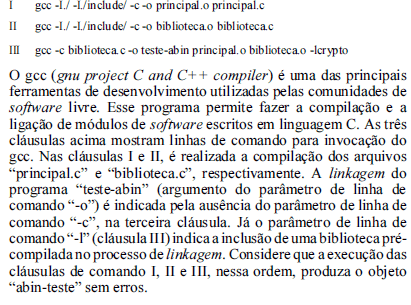

Tendo essas informações como referência, julgue os itens que se seguem.

É possível que algumas funções ou variáveis estejam declaradas em “principal.o” e em “biblioteca.o”, mas sejam definidas apenas na biblioteca “crypto”, sem que isso acarrete erro de compilação ou linkagem.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

Tendo essas informações como referência, julgue os itens que se seguem.

A cláusula III só pode ser realizada com sucesso caso existam os objetos “principal.o” e “biblioteca.o”, além da biblioteca “crypto”, no caminho de compilação.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

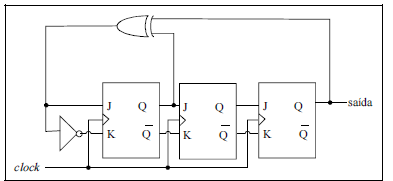

A figura acima apresenta o diagrama de um circuito digital para geração de uma seqüência pseudo-aleatória. Com relação a esse circuito, julgue os itens que se seguem.

A seqüência pseudo-aleatória obtida na saída é 1 0 0 1 1 1 0.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

Uma das principais arquiteturas de interconexão de redes é a TCP/IP, utilizada na Internet. Acerca de TCP/IP, julgue os itens a seguir.

O protocolo TCP, assim como o UDP, pode ser usado em comunicações multicast sem qualquer restrição.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPTCP: Transmission Control Protocol

Uma das principais arquiteturas de interconexão de redes é a TCP/IP, utilizada na Internet. Acerca de TCP/IP, julgue os itens a seguir.

Provas

Caderno Container