Foram encontradas 155 questões.

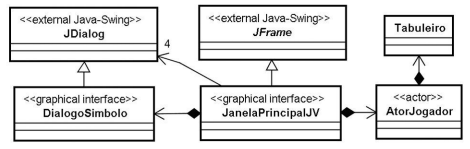

Considere o diagrama de classes de UML abaixo.

Analise as afirmações a seguir, a respeito do diagrama.

|. JanelaPrincipalJV está relacionada a DialogoSimbolo por composição.

Il. JanelaPrincipalJV está relacionada a AtorJogador por agregação.

III. A classe JanelaPrincipalJV é uma especialização de JFrame.

IV. Uma instância de JanelaPrincipalJV referencia quatro instâncias de JDialog.

Assinale a alternativa que enumera todas as afirmações corretas.

Provas

Assinale a alternativa que lista somente tecnologias de comunicação que são utilizadas para estabelecer ligações (links) de longa distância, com o intuito de formar redes do tipo WAN (Wide Area Network).

Provas

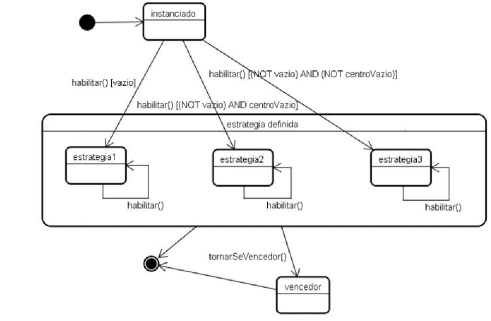

Considere o diagrama de máquina de estados de UML abaixo.

Analise as afirmações a seguir, a respeito do diagrama.

|. O diagrama apresenta evolução de estados em paralelo.

Il. O estado “estrategia 1” é um subestado do estado “estrategia definida”.

III. As três transições que saem do estado “instanciado” obrigatoriamente precisam possuir guardas, porque são rotuladas com o mesmo método.

Assinale a alternativa que enumera todas as afirmações corretas.

Provas

- InternetSegurança na Internet

- Segurança da InformaçãoAtaques e Golpes

- Segurança da InformaçãoVírus, Spyware e OutrosTrojan Horse

Considere a possibilidade de executar os seguintes procedimentos em um computador:

I. Instalar um programa antivírus e atualizar sua base de dados diariamente.

Il. Configurar o navegador Web para limpar a pasta de arquivos temporários (cache) ao encerrar.

III. Instalar um firewall pessoal no computador.

IV. Configurar uma senha para acesso à BIOS do computador.

Assinale a alternativa que aponta corretamente quais dos procedimentos enumerados acima podem proteger o usuário da ação do tipo de software malicioso conhecido como Cavalo de Troia (trojan horse).

Provas

Assinale a alternativa que descreve corretamente uma característica dos softwares maliciosos conhecidos como worms (vermes).

Provas

Assinale a alternativa que lista corretamente um conjunto de características presentes no protocolo TCP.

Provas

Suponha que, em uma rede local Ethernet de 100 Mbps, o computador X envia um datagrama IP com 10 KB de dados para o computador Y.

Assinale a alternativa correta a respeito da situação descrita.

Provas

Assinale a alternativa correta a respeito da realização de cópias de segurança (backups) em redes de computadores.

Provas

Para adicionar manualmente uma rede local sem fio à lista de redes preferenciais de um computador com sistema operacional Windows XP, é necessário especificar:

Provas

- Equipamentos de RedeAccess Point

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Considere a possibilidade de executar as seguintes configurações no AP (access point) de uma rede local sem fio, padrão IEEE 802.119.

|. Habilitar o broadcast do SSID.

Il. Trocar o SSID e a senha padrão configurados pelo fabricante.

III. Utilizar preferencialmente o protocolo WEP (Wired Eguivalent Privacy) para criptografar os dados transmitidos. IV. Utilizar preferencialmente WPA (Wi-Fi Protected Access) para autenticação e proteção de dados.

V. Utilizar o canal de frequência mais alto que estiver disponível.

Assinale a alternativa que enumera corretamente as configurações citadas acima que são capazes de aumentar a segurança da rede.

Provas

Caderno Container