Foram encontradas 822 questões.

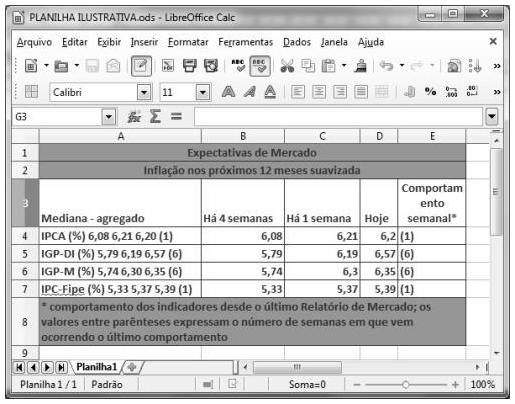

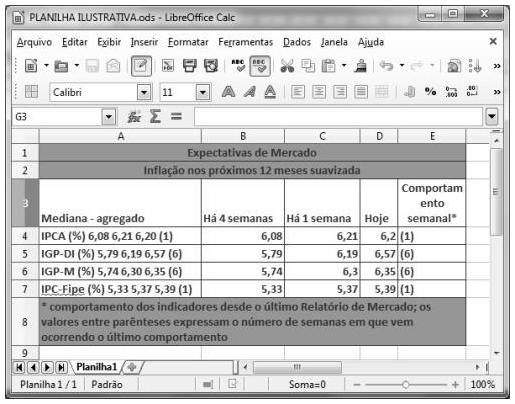

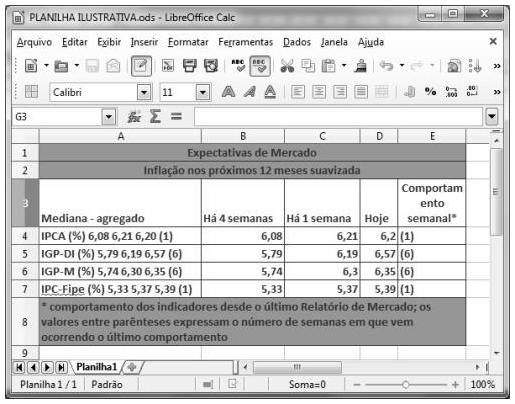

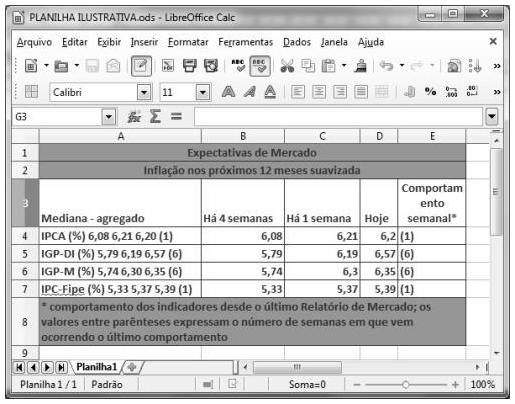

Devido a sua extensão ODS, a planilha da figura poderá ser aberta apenas em computadores que operem com sistema operacional Linux.

Provas

Questão presente nas seguintes provas

Os arquivos criados no LibreOffice Calc não estão sujeitos à contaminação por vírus, mais frequente em arquivos do sistema operacional Windows.

Provas

Questão presente nas seguintes provas

Para ajustar a célula E3 de modo que todo o conteúdo nela presente seja apresentado em uma única linha, é suficiente dar duplo clique entre os títulos das colunas E e F.

Provas

Questão presente nas seguintes provas

Para se copiar a planilha em um relatório em edição no LibreOffice Writer ou em uma apresentação no LibreOffice Impress, é suficiente selecioná-la, pressionar simultaneamente as teclas CTRL + C, clicar o local onde se deseja apresentá-la, clicar Editar e, em seguida, clicar Colar.

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPRD: Plano de Recuperação de Desastres

- GestãoGestão de Continuidade de NegóciosRTO: Recovery Time Objective

No que diz respeito à continuidade dos serviços de TI, julgue os seguintes itens.

Considerem-se dois casos de interrupção dos serviços de TI; no primeiro caso, o negócio pode ser mantido em funcionamento durante algum tempo; no segundo caso, o negócio não pode parar. Nessa situação, deve-se dar ênfase à prevenção para o primeiro caso e à restauração dos serviços para o segundo caso.

Considerem-se dois casos de interrupção dos serviços de TI; no primeiro caso, o negócio pode ser mantido em funcionamento durante algum tempo; no segundo caso, o negócio não pode parar. Nessa situação, deve-se dar ênfase à prevenção para o primeiro caso e à restauração dos serviços para o segundo caso.

Provas

Questão presente nas seguintes provas

Acerca do ambiente Windows 2008, julgue os itens subsecutivos.

O recurso EFS (encrypting file system) permite proteger arquivos por meio de criptografia; entretanto, depois de serem criptografados, esses arquivos não poderão mais ser compartilhados.

O recurso EFS (encrypting file system) permite proteger arquivos por meio de criptografia; entretanto, depois de serem criptografados, esses arquivos não poderão mais ser compartilhados.

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoAtributos de Arquivamento (Backup Flag)

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Julgue o item que se segue, relativo às cópias de segurança.

Tanto o becape incremental, quanto o diferencial copiam arquivos criados ou alterados desde o último becape normal, e o becape incremental não desmarca o atributo de arquivo.

Tanto o becape incremental, quanto o diferencial copiam arquivos criados ou alterados desde o último becape normal, e o becape incremental não desmarca o atributo de arquivo.

Provas

Questão presente nas seguintes provas

Julgue os itens a seguir com base na norma NBR ISO/IEC n.º 27.002 da ABNT.

As informações operacionais incluídas no ambiente antes dos testes de intrusão devem ser nele mantidas após o teste.

As informações operacionais incluídas no ambiente antes dos testes de intrusão devem ser nele mantidas após o teste.

Provas

Questão presente nas seguintes provas

Julgue os itens a seguir com base na norma NBR ISO/IEC n.º 27.002 da ABNT.

A utilização de VPN (virtual private network) entre o usuário e o ponto de acesso que difunde o sinal em uma rede wireless garante confidencialidade e integridade ao tráfego da rede.

A utilização de VPN (virtual private network) entre o usuário e o ponto de acesso que difunde o sinal em uma rede wireless garante confidencialidade e integridade ao tráfego da rede.

Provas

Questão presente nas seguintes provas

Acerca de proteção de estações de trabalho, julgue os próximos itens.

Se o firewall pessoal estiver habilitado na estação de trabalho, ele será capaz de bloquear o tráfego de rede com destino final à estação de trabalho ao ser direcionado a uma porta específica.

Se o firewall pessoal estiver habilitado na estação de trabalho, ele será capaz de bloquear o tráfego de rede com destino final à estação de trabalho ao ser direcionado a uma porta específica.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container