Foram encontradas 55 questões.

Considere as afirmações abaixo sobre Estratégias Corporativas no Gerenciamento de Projetos.

I - Nas estratégias intensivas, a organização exerce esforço intensivo para melhorar seu poder competitivo, mantendo os mesmos produtos. Por exemplo, expansão da atual área de mercado, introduzindo os mesmos produtos ou serviços em outras regiões.

II - Nas estratégias defensivas, a organização posiciona-se ante situações críticas ou de risco. Por exemplo, redução de ativos e cortes de despesas.

III - Nas estratégias integrativas, a organização introduz no mercado novos produtos ou serviços, além dos existentes. Por exemplo, fabricantes de TVs entram no mercado de fotografia e Internet sem computador.

Quais estão corretas?

Provas

Provas

Considere as seguintes afirmações sobre Política de Segurança, em particular com foco no que a ISO/IEC 27002 estabelece para relacionamentos com fornecedores.

I - Requisitos de segurança da informação para a mitigação de riscos associados ao acesso do fornecedor aos ativos organizacionais devem ser acordados com o fornecedor e documentados.

II - Requisitos relevantes de segurança da informação devem ser estabelecidos e acordados com cada fornecedor que pode acessar, processar, armazenar, comunicar ou fornecer componentes de infraestrutura de TI para as informações da organização.

III - Acordos com fornecedores devem incluir requisitos que tratem dos riscos de segurança da informação, associados aos serviços de tecnologia da informação e comunicação e à cadeia de suprimento dos produtos.

Quais estão corretas?

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

O primeiro estágio do processo de gerenciamento de riscos é

Provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Um dos itens mais relevantes da infraestrutura de TI de organizações bancárias consiste na segurança da comunicação de dados. Ataques a essa infraestrutura por crackers provenientes de equipamentos externos podem ter consequências catastróficas para a instituição. Um dos tipos de ataque de maior potencial destrutivo nesse sentido são os ataques de canal lateral (em inglês side-channel attacks).

Considere as afirmações abaixo sobre ataques de canal lateral.

I - Ataques de canal lateral são habilitados quando um atacante possui acesso a classes de informação adicionais sobre o canal de comunicação, tais como a dissipação de potência ou o consumo de corrente elétrica do canal, as emissões eletromagnéticas deste, etc.

II - Na prática, não é possível evitar o vazamento de informações por todos os possíveis canais laterais existentes.

III - Podem ser efetivos apenas para efetuar ataques sobre criptografia de chave privada, mas não para criptografia baseada em chave pública.

Quais estão corretas?

Provas

Uma maneira simples de construir uma rede local (em inglês, local area network ou LANs) Ethernet é empregar um de dois tipos diferentes de equipamentos: hubs ou switches Ethernet. Considere as afirmações abaixo sobre esses tipos de equipamento.

I - Hubs prescindem do uso do algoritmo CSMA/CD, visto que não isolam entradas de saídas em suas portas.

II - Switches Ethernet operam tipicamente com uso de múltiplas portas full-duplex.

III - Hubs operam na camada física, não sendo capazes de interpretar/processar informações de controle de pacotes Ethernet, tais como endereço de destino e CRC.

IV - Switches Ethernet podem realizar roteamento de pacotes IP.

Quais estão corretas?

Provas

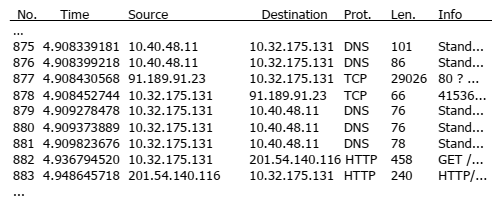

A tabela abaixo corresponde a um trecho de informações de saída produzidas pela ferramenta de monitoramento de redes Wireshark, um programa de domínio público amplamente empregado por administradores de rede, engenheiros de segurança de redes, desenvolvedores de aplicações e mesmo hackers.

A partir das informações da tabela, assinale a alternativa correta.

Provas

Provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- UX/UIProjeto de Interface de Usuário

Provas

Caderno Container