Foram encontradas 165 questões.

Um dos recursos presentes no Windows, desde a versão xp, é o Windows Firewall.

Esse recurso tem o objetivo de

Esse recurso tem o objetivo de

Provas

Questão presente nas seguintes provas

A Intranet da Agência Nacional de Saúde Suplementar (ANS), a Intrans, é ganhadora da quinta edição do Prêmio Intranet Portal, na categoria Colaboração. A ferramenta inovou em colaboração, integrando, desde o ano passado, servidores e colaboradores da ANS. Por intermédio da Intrans, sugestões, críticas, notícias, eventos, notas técnicas e normas, entre outros itens, são disponibilizados dia a dia dentro da ANS.

Disponível em:<http://www.ans.gov.br/a-ans/sala-de-noticias-ans/a-ans

/2213-intranet-da-ans-ganha-premio-de-abrangencia-nacional>.

Acesso em: 22 ago. 2013

Intranets podem ser utilizadas para uma grande diversidade de serviços, que podem ser acessados por colaboradores ou associados.

Para que um usuário tenha acesso a uma Intranet de uma empresa ou instituição, com um acesso seguro às informações críticas da instituição ou empresa, é necessário que esse usuário utilize

Disponível em:<http://www.ans.gov.br/a-ans/sala-de-noticias-ans/a-ans

/2213-intranet-da-ans-ganha-premio-de-abrangencia-nacional>.

Acesso em: 22 ago. 2013

Intranets podem ser utilizadas para uma grande diversidade de serviços, que podem ser acessados por colaboradores ou associados.

Para que um usuário tenha acesso a uma Intranet de uma empresa ou instituição, com um acesso seguro às informações críticas da instituição ou empresa, é necessário que esse usuário utilize

Provas

Questão presente nas seguintes provas

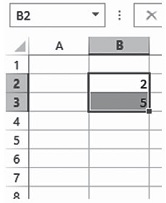

A Figura abaixo mostra o canto superior direito de uma janela aberta no sistema operacional MS Windows.

Da esquerda para a direita, em relação à janela, os três botões servem, respectivamente, para as seguintes ações:

Da esquerda para a direita, em relação à janela, os três botões servem, respectivamente, para as seguintes ações:

Provas

Questão presente nas seguintes provas

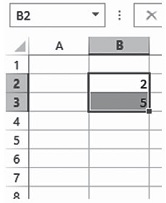

Ao editar uma planilha no MS Excel, o usuário inseriu os valores 2 e 5 nas células B2 e B3. Em seguida, selecionou essas duas células, obtendo o resultado ilustrado na Figura abaixo

Logo depois, o usuário puxou o canto inferior direito da área selecionada - marcado pelo ponto -, segurando o mouse com o botão da esquerda apertado, esticando a área até a célula B5 (inclusive).

Ao soltar o botão do mouse, ocorreu que a(o)

Logo depois, o usuário puxou o canto inferior direito da área selecionada - marcado pelo ponto -, segurando o mouse com o botão da esquerda apertado, esticando a área até a célula B5 (inclusive).

Ao soltar o botão do mouse, ocorreu que a(o)

Provas

Questão presente nas seguintes provas

Ao editar um documento no MS Word, o autor deseja copiar um determinado trecho para inserir uma cópia do mesmo em um outro ponto do texto.

Para tanto, ele poderá marcar o trecho usando o mouse e, então, usar as teclas

Para tanto, ele poderá marcar o trecho usando o mouse e, então, usar as teclas

Provas

Questão presente nas seguintes provas

Durante a exibição de uma apresentação realizada com o MS PowerPoint, o palestrante, ao exibir o slide de número 11, é questionado pela plateia sobre um aspecto que se encontra representado no slide 18.

Para poder saltar diretamente (sem passar pelos slides 12, 13, ..., 17) ao slide 18 e depois retornar diretamente ao slide 11, tudo isso sem sair do modo de apresentação, o palestrante deverá usar

Para poder saltar diretamente (sem passar pelos slides 12, 13, ..., 17) ao slide 18 e depois retornar diretamente ao slide 11, tudo isso sem sair do modo de apresentação, o palestrante deverá usar

Provas

Questão presente nas seguintes provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Ataques e Golpes e AmeaçasDoS: Denial of Service

O ataque de inundação visa a sobrecarregar os enlaces de comunicação ou os servidores de serviços de rede com o intuito de gerar a negação de serviço do alvo.

Para identificar esse ataque, os componentes de segurança devem utilizar técnicas para

Para identificar esse ataque, os componentes de segurança devem utilizar técnicas para

Provas

Questão presente nas seguintes provas

O backup (cópia de segurança) deve ser executado periodicamente pelo administrador do sistema para garantir a recuperação de informações em caso de desastres.

O backup do sistema Unix executado com o utilitário dump pode ser recuperado com o utilitário

O backup do sistema Unix executado com o utilitário dump pode ser recuperado com o utilitário

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasMalwaresWorms

As pragas computacionais se alastram com grande velocidade pela rede de dados quando conseguem explorar vulnerabilidades nos serviços dos sistemas operacionais.

Os códigos maliciosos que utilizam a rede de dados como principal meio de proliferação são classificados como

Os códigos maliciosos que utilizam a rede de dados como principal meio de proliferação são classificados como

Provas

Questão presente nas seguintes provas

As ferramentas de antivírus devem ser constantemente atualizadas para poder reconhecer os novos códigos maliciosos e as variantes de códigos maliciosos antigos. Dentre as principais formas de camuflagem adotadas pelos códigos maliciosos, podemos destacar a técnica de criptografia para esconder a carga maliciosa e a mutação contínua do código de decriptação com a técnica de ruído.

Essas técnicas são utilizadas em conjunto pelo vírus

Essas técnicas são utilizadas em conjunto pelo vírus

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container