Foram encontradas 1.710 questões.

Com relação a antispam, julgue os próximos itens.

Ao detectar que uma mensagem de e-mail é um spam, as ferramentas de antispam são capazes de modificar o assunto da mensagem, para alertar o usuário de que se trata de spam, e depois entregá-la na conta de e-mail do usuário.Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- Controle de AcessoControle de Acesso Lógico

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Entre os controles referentes ao gerenciamento de acesso do usuário, tendo-se em vista assegurar o acesso autorizado e prevenir o não autorizado, o anexo em questão estabelece que a análise crítica de direitos de acesso dos usuários deve ser feita por meio de um processo formal e conduzida em intervalos regulares.

Provas

Questão presente nas seguintes provas

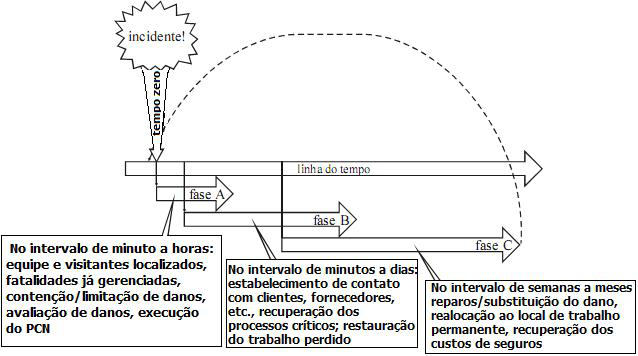

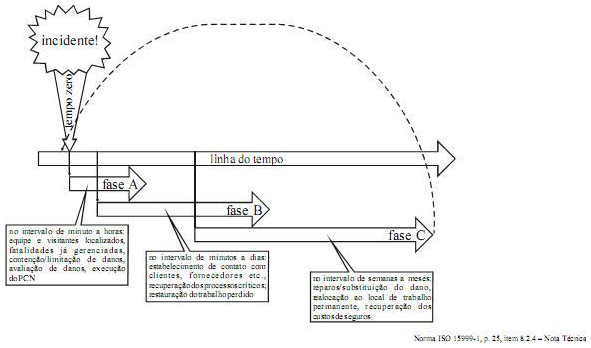

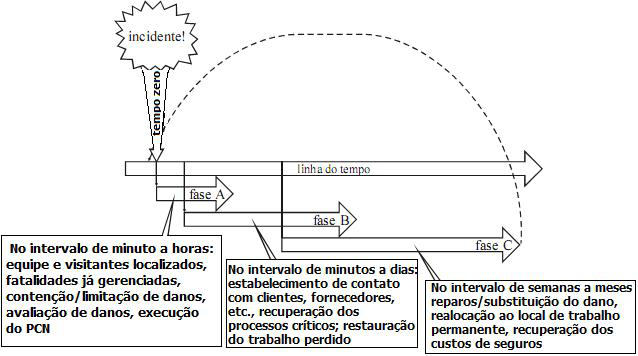

A partir da figura acima, que ilustra as fases de tempo de um incidente, julgue os próximos itens.

A fase C corresponde à continuidade de negócios.

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosISO 22301: Continuidade dos Negócios

- GestãoGestão de Continuidade de NegóciosSGCN: Sistema de Gestão de Continuidade de Negócios

A alta direção deve participar da análise crítica da capacidade de gestão da continuidade do negócio da organização, de forma a garantir sua aplicabilidade, adequação e funcionalidade.

Provas

Questão presente nas seguintes provas

A integração de novos controles de risco à infraestrutura existente e a interdependência entre controles existentes são fatores constantemente ignorados pelos gestores de segurança da informação.

Provas

Questão presente nas seguintes provas

Julgue os itens seguintes, referentes a segurança física e segurança lógica de sistemas.

No processo de identificação de categorias de funcionários em uma organização, é considerada boa prática de segurança física a adoção de mecanismos de identificação que sejam capazes de distinguir funcionários de visitantes e categorias diferenciadas de funcionários, por meio do uso de dispositivos de identificação com uso de sistema de cores.Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Com relação a antispam, julgue os próximos itens.

O recurso de greylist recusa, de forma temporária, o recebimento de uma mensagem e aguarda sua retransmissão, levando em consideração que servidores de e-mail legítimos possuem políticas de retransmissão em caso de erros.Provas

Questão presente nas seguintes provas

A respeito de sistemas de criptografia e tipos de criptografia utilizados em sistemas de segurança de rede, julgue os itens a seguir.

O algoritmo AES (advanced encryption standard) permite, entre outras funcionalidades, a utilização de cifras assimétricas durante o uso de uma sessão SSL/TLS. Provas

Questão presente nas seguintes provas

No processo de identificação das ameaças, devem-se considerar o não atendimento à legislação, agentes de danos físicos ou tecnológicos, ações não autorizadas e aspectos culturais.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container