Foram encontradas 1.710 questões.

Provas

Questão presente nas seguintes provas

Julgue os itens que se seguem com base na norma ISO 27001, que estabelece um conjunto de diretrizes e práticas de segurança da informação.

Os requisitos especificados nas seções de 4 a 8 da referida norma podem ser ignorados em casos de conformidade com o que a norma estabelece. Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosTratamento de Riscos

A gestão de riscos de uma organização só será considerada eficiente se conseguir eliminar todos os riscos internos e também os externos.

Provas

Questão presente nas seguintes provas

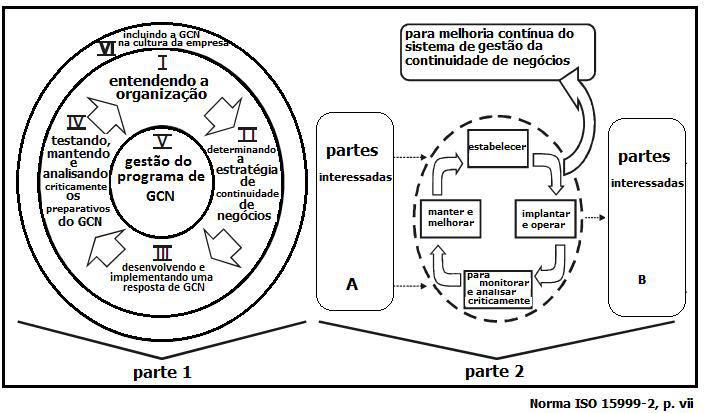

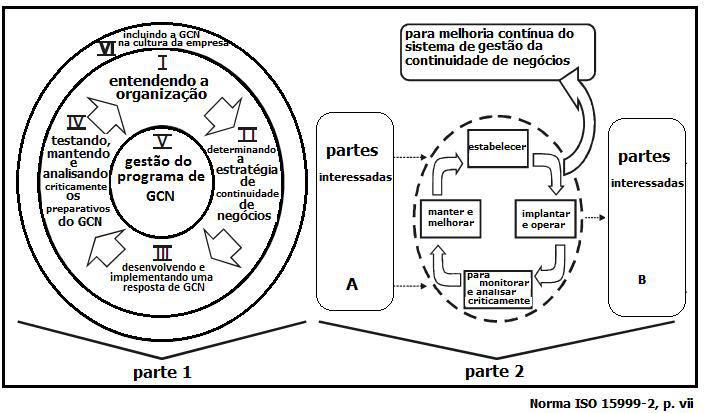

- GestãoGestão de Continuidade de NegóciosISO 15999: Gestão de Continuidade de Negócios

- GestãoGestão de RiscosTratamento de Riscos

Com base na NBR ISO/IEC 15999, julgue os itens de 97 a 104.

As apólices de seguro são estratégias eficazes e suficientes para o tratamento de risco, pois garantem recompensa financeira para as perdas mais significativas da organização.

As apólices de seguro são estratégias eficazes e suficientes para o tratamento de risco, pois garantem recompensa financeira para as perdas mais significativas da organização.

Provas

Questão presente nas seguintes provas

Com base nessa política, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

A respeito da administração de unidades de fita linear tape open

(LTO), julgue os itens seguintes.

Considere que o administrador de rede necessite efetuar backups em mídias que possuam a capacidade mínima de armazenamento de 459 GB já compactados. Nesse caso, fitas do tipo LTO1 podem atender a essa demanda.(LTO), julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

Com relação a conteúdo prático, objetivos de controles e diretrizes para implementação recomendados pela norma ABNT NBR ISO/IEC 27002, julgue o item a seguir:

As consequências da violação da política de segurança devem ser incluídas em um plano de tratamento de riscos, mas não devem fazer parte do documento da política em si.Provas

Questão presente nas seguintes provas

Com base nos aspectos gerais da norma ABNT NBR ISO/IEC 27002, que estabelece o código de prática para a gestão da segurança da informação, julgue os itens que se seguem.

A conformidade não é um dos conteúdos da referida norma, pois não visa à obtenção de certificação, já que essa incumbência fica a cargo de empresas privadas responsáveis pala análise de conformidade da prática de empresas às práticas recomendadas tanto pela NBR 27002 quanto pela NBR 27001.

A conformidade não é um dos conteúdos da referida norma, pois não visa à obtenção de certificação, já que essa incumbência fica a cargo de empresas privadas responsáveis pala análise de conformidade da prática de empresas às práticas recomendadas tanto pela NBR 27002 quanto pela NBR 27001.

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Acerca de ataques maliciosos a redes de computadores, julgue os itens seguintes.

Normalmente, no planejamento de um ataque, o invasor determina o caminho e os filtros de acesso implementados nos roteadores e firewalls.

Normalmente, no planejamento de um ataque, o invasor determina o caminho e os filtros de acesso implementados nos roteadores e firewalls.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container